الأمان غير الورقي

من السهل تخمين أن المحلل يقوم بجمع المعلومات ومعالجتها. يتمثل العمل اليومي لمحلل أمن المعلومات في شركة Positive Technologies في إعداد التقارير والعروض التقديمية بناءً على نتائج المشاريع الاستشارية. من بين هذه المشاريع:

- اختبار الاختراق (الآفات) ،

- خدمة الفريق الأحمر مقابل الفريق الأزرق ،

- التحليل الأمني لتطبيقات الويب والجوال ،

- تحليل أمن الأنظمة المصرفية (RBS ، أجهزة الصراف الآلي ، محطات الدفع) ،

- التحليل الأمني لشبكات الاتصالات ،

- التحليل الأمني لأنظمة التحكم الصناعية ،

- التحقيق في الحوادث السيبرانية .

توضح هذه القائمة (وهذا بعيد كل البعد عن جميع المجالات) بوضوح أن المحلل يجب أن يغمر نفسه في نفس الوقت في مواضيع مختلفة ويحسن معرفته باستمرار. هذا هو السبب في أنه من الخطأ مقارنة هذا العمل بالأمن "الورقي". يتمحور كل تقرير يكتبه المحلل حول مكون عملي.

على سبيل المثال ، منذ عدة سنوات حتى الآن ، تساعد شركتنا في رفع مستوى أمن المعلومات لإحدى الشركات في اليابان. يشارك المحللون بنشاط في سلسلة من المشاريع التي تجري في موقع العميل في طوكيو. لا تشمل وظيفة المحلل كتابة تقرير مفصل فحسب ، بل تشمل أيضًا استشارة العميل في جميع القضايا المتعلقة بنتائج المشروع. يشرح المحللون كيف وتحت أي ظروف يمكن لمجرمي الإنترنت استغلال الثغرات الأمنية المحددة وما هي الهجمات التي يمكن أن تؤدي إليها. بالإضافة إلى ذلك ، تمكن من توسيع آفاقه من خلال السفر حول طوكيو خلال ساعات الراحة.

نتيجة عمل المحلل ليست نفس النوع من اللوائح وليست سياسات ، وليست وثائق نمطية وليست نماذج نظرية للتهديدات أو المخالف. هذا وصف للطرق الحقيقية لاختراق شبكة محلية من الإنترنت والهجمات على أنظمة تكنولوجيا المعلومات لشركات التشغيل. لنأخذ مثال بسيط.

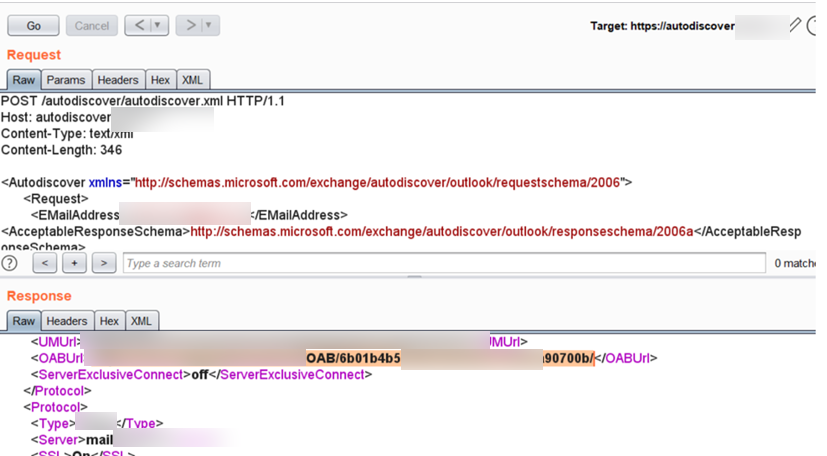

الشكل 1. مثال على البيانات الواردة من pentester

بعد تلقي لقطة شاشة من pentester كتأكيد للهجوم ، كما في الشكل 1 ، يدرك المحلل أنه جرت محاولة للعثور على دفتر عناوين الشركة وتنزيل جميع عناوين البريد الإلكتروني للموظفين من إصدار الويب من Outlook. ويصف في التقرير مجمل مسار الهجوم ، فضلا عن الثغرات الأمنية التي سمحت بتنفيذها ، وتوصيات لإزالة هذه العيوب أو تعويض تدابير الحماية. كقاعدة عامة ، تتمثل المرحلة التالية من هذا الهجوم في اختيار كلمات المرور للعناوين المستلمة.

يقوم المحلل بإجراء تحليل مفصل لجميع نقاط الضعف المكتشفة والتقنيات المستخدمة من قبل مختبِر الاختراق ، مما يعني أنه يجب أن يكون لديه فهم جيد لكيفية استغلال كل ثغرة أمنية ، وماهية الثغرة الأمنية ، والأدوات المستخدمة لتنفيذ الهجوم وكيفية منعه. بالطبع ، يجب أن يكون قادرًا على ذكر ذلك بشكل صحيح في التقرير ، ووصف التوصيات حتى يتمكن المتخصص من جانب العميل من فهم المشكلة بسهولة والتخلص منها.

بين الأمن السيبراني والأعمال

في بعض النواحي ، يكون عمل المحلل مشابهًا لمهام الكاتب الفني الذي يتلقى مسودة ويقوم بإنشاء مستند نهائي. لكن هذا ليس سوى جزء من الوظيفة. كجزء من أنشطة المشروع ، يتواصل المحلل باستمرار مع المتخصصين التقنيين ، ويناقش نقاط الضعف المكتشفة ، ويوضح كل تفاصيل الهجوم. وهذا يسمح له بالحصول على فهم جيد للجوهر التقني للمسألة ، حتى يتمكن بعد ذلك من الكشف عنها في التقرير بأكبر قدر ممكن من التفصيل.

يجب أن يكون المحلل قادرًا على تقديم نتائج اختبار الاختراق على أي مستوى - تقني و "تجاري". يسمح التقرير الفني لمسؤول أمن المعلومات بالتخلص من الثغرات الأمنية ، ولكن مثل هذا المستند سيكون غير مفهوم تمامًا للمدير. لن يضيع المدير التنفيذي وقتًا ثمينًا في وثيقة من مائتي صفحة ويحاول الخوض في مصطلحات أمن المعلومات. على سبيل المثال ، كيف يمكنك التحدث عن حقن SQL و CSRF من أجل معالجة الطلبات إذا كان رئيس شركة كبيرة يستمع؟

أيضًا ، يجب أن يفهم المحلل كيف سيؤثر هجوم محتمل على أداء الأنظمة الفردية وما هي المخاطر التي قد تشكلها على العمل. هذا هو السبب في تعيين المحللين بشكل دوري للدفاع عن مشروع أمام الإدارة أو إعداد عرض تقديمي قصير وسيرة ذاتية من صفحة واحدة. بل كانت هناك حالات قام فيها أحد المحللين بإعداد تقرير قصير عن نتائج حادث إلكتروني للوزير. وغني عن القول أن مثل هذه الوثائق تتطلب مقاربة خاصة.

البحث والتواصل مع الصحفيين

هناك جزء آخر من العمل - البحث. المعرفة المكتسبة في المشاريع فريدة من نوعها ، لأنها تستند إلى هجمات تم تنفيذها عمليًا على أنظمة تكنولوجيا المعلومات الحالية. يصبح المحلل هو القيِّم على هذه المعرفة.

إذا كان اختصاصي تقني يجري اختبارًا خبيثًا منغمسًا في مجال عمل محدد واحد ، وكان نطاق مهامه نموذجيًا تمامًا ، فإن المحلل يتصل بانتظام بالعديد من المشاريع المتنوعة ، مما يعني أن لديه صورة شاملة لمستوى أمن المعلومات في سياق الصناعات. يمكنه تقييم نقاط الضعف الأكثر شيوعًا اعتمادًا على نوع النظام ، والشركات التي تكون الحماية فيها أسوأ ، وتقنيات الهجوم الأكثر صلة.

على سبيل المثال ، أجرينا مؤخرًا دراسة كبيرة حول موضوع الهجمات المستهدفة ضد الشركات في روسيا. وكانت النتيجة أربع مقالات في الذي أظهرنا ما التكتيكات والتقنيات المستخدمة من قبل الجماعات الانترنت مهاجمة رجال الأعمال الروس في الائتمان والقطاع المالي ، الصناعة ، و مجمع الوقود والطاقة و الوكالات الحكومية . قبل ذلك بوقت قصير ، قمنا بتحليل الإعلانات في المنتديات السرية في شبكة الإنترنت المظلمة ، حيث يبيعون ويشترون أدوات وخدمات متنوعة للهجمات الإلكترونية ، وقدرنا التكلفة المحتملة لتنظيم هجوم من هذا القبيل للمجرمين.

يمكن العثور على أبحاثنا الأخرى على موقع الشركة .

2. Positive Technologies

يمكن أيضًا تعميم نتائج مجموعة كبيرة من الأعمال المتعلقة بتحليل الأمان وتقديمها في شكل غير شخصي إلى مجتمع أمن المعلومات بأكمله. يجمع المحلل خبرات مختلف أقسام التقنيات الإيجابية ، ويكتب المقالات التي يتم نشرها على موقع الشركة ، وكذلك في المجلات والصحف والمدونات والشبكات الاجتماعية ووسائل الإعلام الأخرى ، ويعقد ندوات عبر الإنترنت ويتحدث في المؤتمرات. من أجل تغطية المشاكل الأكثر إلحاحًا لأمن المعلومات ومساعدة الجمهور المهتم على فهم القضايا المعقدة ، يعطي المحلل تعليقات للصحفيين ويشارك في البث المباشر على التلفزيون والراديو وفي المؤتمرات الصحفية. تعد Izvestia و Kommersant و RBC و RIA Novosti مجرد أمثلة قليلة من المنشورات التي تغطي بانتظام نتائج عمل خبرائنا.يساعد هذا النهج في نقل الاتجاهات الأكثر إثارة للاهتمام في مجال أمن المعلومات إلى المجتمع وزيادة المعرفة العامة لأمن المعلومات.

المحللون فريدون في السوق

في الجامعة أو في الدورات التدريبية المتقدمة ، لا يقدمون سوى قاعدة - لا يستطيع المحلل الحصول على المعرفة التي يتلقاها في عملية العمل. يعمل المحلل باستمرار على تطوير وتجديد مجموعة معارفه من خلال المشاركة في المشاريع. يوفر كل مشروع جديد فرصة لتعلم طرق هجوم جديدة ومعرفة كيفية تنفيذها عمليًا. يتيح لك الانغماس في مواضيع مختلفة توسيع آفاقك باستمرار. هذه فرصة فريدة للتطوير المهني.

يمكن تطبيق المعرفة المكتسبة في العمل في مهن أخرى. هناك أمثلة عندما انتقل محلل إلى قسم pentest. أو عندما أصبح المحلل مدير مشروع استشاري ناجحًا. ولكن هناك من يريد ، على العكس من ذلك ، الانخراط في تحليل البيانات وتطويرها في هذا المجال.

جاء إلى فريقنا طلاب ومتخصصون من مختلف مجالات أمن المعلومات: مهندس - مصمم لأنظمة الأمن ، وأستاذ مشارك في قسم في إحدى الجامعات ، ومهندس عكسي ، ومتخصص في شهادات منتجات الأمن ، ومتخصصون في الاستشارات في مجال حماية البيانات الشخصية. هناك أيضًا مرشحون للعلوم التقنية. يتم تأكيد مستوى تدريب المحللين أيضًا من خلال الشهادات الدولية: يمتلك خبراؤنا شهادات مثل OSCP و CISSP و CEH.

كيف تصبح محلل

إذا أدركت بعد قراءة هذا المقال أن لديك بالفعل كل الصفات التي ستسمح لك بالانضمام إلى فريقنا ، وتريد أن تتطور معنا ، فأرسل سيرتك الذاتية إلى Care@ptsecurity.com وسنلتقي لإجراء مقابلة. إذا لم تكن واثقًا من قدراتك ، ولكنك تفهم اختبار الاختراق ونقاط الضعف ، فنحن على استعداد للنظر في المرشحين الناجحين لشغل وظائف المبتدئين. يعد تطوير المتخصصين من مهامنا ذات الأولوية.