تم اكتشاف الثغرة الأمنية لأول مرة في 06/26/2020 ، والتي أبلغ المؤلف على الفور إلى الدعم الفني لـ Dom.ru. حاول المؤلف طويلًا وباستمرار حل المشكلة بشكل غير علني ، لكنه واجه نقصًا تامًا في الفهم من قبل المتخصصين الفنيين. يؤكد مقدم الخدمة أن قضية صاحب البلاغ هي حالة معزولة ، لكن تأكيد المشكلة اليوم جاء من مصادر أخرى. لا ينشر المؤلف البيانات الشخصية لأي شخص ولا يدعو إلى اتخاذ إجراءات غير قانونية. كتابة هذا المقال هو إجراء إلزامي.

على الرغم من أنه إذا قال المزود مباشرة أن كل شيء على ما يرام ، فيجب ألا يتحمل الوصف المتاح للجمهور لتشغيل خدماته أي مخاطر.

ما هي النقطة؟

يعترض موفر إنترنت كبير Dom.ru حركة مرور http الخاصة بالمستخدم ، ويقوم من وقت لآخر بإعادة توجيهه إلى صفحته الإعلانية بدلاً من الصفحة المستهدفة. في نص صفحة الإعلان ، يرسل الموفر رابطًا لتكوين أو إلغاء الاشتراك من إشعارات الإعلانات ، مما يؤدي إلى حساب المستخدم الشخصي. يوفر هذا الرابط وصولاً كاملاً إلى حساب المستخدم الشخصي دون إدخال اسم مستخدم وكلمة مرور ويتيح لك القيام بذلك من أي مكان في العالم. يتم إرسال الصفحة الإعلانية عبر بروتوكول http غير المشفر. هذا يعني أنه ربما حدث تسرب على أي عقدة (أو حتى من خلال إدراج ) بينك وبين الخادم المسؤول عن إصدار صفحات الإعلان (info.ertelecom.ru) ، ولا يهم أن الحساب الشخصي نفسه ، بعد النقر على الرابط ، يعمل عبر https.

هل تسربت بياناتي؟

الموفر نفسه لن يخبرك بالضبط. إذا رأيت مؤخرًا صفحة مماثلة مفتوحة عبر بروتوكول http ، فأنت عرضة للتسرب.

كيف تحمي نفسك؟

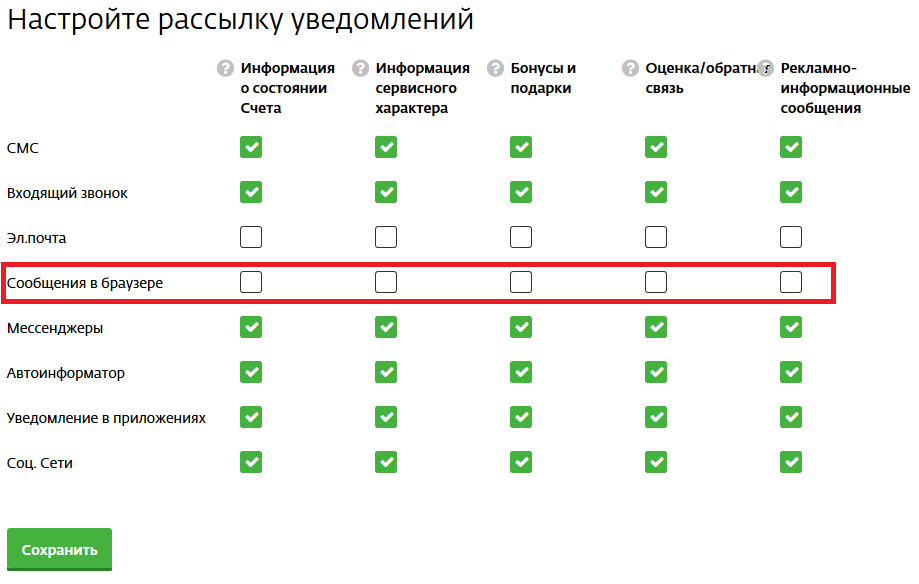

- انتقل إلى إعدادات حسابك الشخصي ، ثم في الجزء السفلي من الصفحة ، حدد "تكوين الإخطارات من Dom.ru" ، وقم على الأقل بتعطيل جميع إعلانات المتصفح.

- إذا رأيت صفحة إعلانية مؤخرًا ، فعليك فقط أن تأمل في عدم تسرب البيانات وأن مزود الخدمة سيمنع قريبًا الوصول إلى الروابط الخلفية. على الأقل لأولئك "المكشوفين" بالفعل.

- إذا لم يسبق لك أن رأيت مثل هذا الإعلان ، فيمكنك أن تأمل فقط أن تعطيل إعلانات المتصفح سيساعدك. ليس لدي بيانات موثوقة ، ولكن ذكر المتسللين في موضوع آخر أنه تم عرض إعلانات أخرى على الرغم من قطع الاتصال.

تفاصيل. ما يمكن أن يكون تسرب؟

تم اكتشاف الثغرة الأمنية لأول مرة بتاريخ 06/26/2020. ليس لدي بيانات حول مدة نشاط هذه الثغرة الأمنية قبل 06/26/2020. في 07/02/2020 تلقيت لقطة شاشة من مشترك آخر ، تم فتح الصفحة باستخدام بروتوكول https ، ولكن في 07/05/2020 تلقيت لقطة شاشة أخرى مع صفحة إعلانية مفتوحة عبر http ، مما يشير إلى أن بياناتك قد تستمر في التسرب ، حتى إذا لم تشاهد صفحة إعلان من قبل. لقد حاولت لفترة طويلة دون جدوى لفت انتباه المتخصصين التقنيين لدى المزود إلى المشكلة. في لقطة الشاشة في نهاية المقال ، تلقيت آخر رسالة من الموفر لي في 04/07/2020.

والآن عن الرابط الخلفي نفسه. يوجد في أسفل الصفحة الإعلانية رابط قياسي لإلغاء الاشتراك من إشعارات الإعلانات. هكذا تبدو:

https://lk.domru.ru/settings/ppr?token=&city_id=

city_id عبارة عن رقم مكون من رقمين ، الرمز المميز عبارة عن تسلسل أبجدي رقمي مكون من 31 حرفًا.

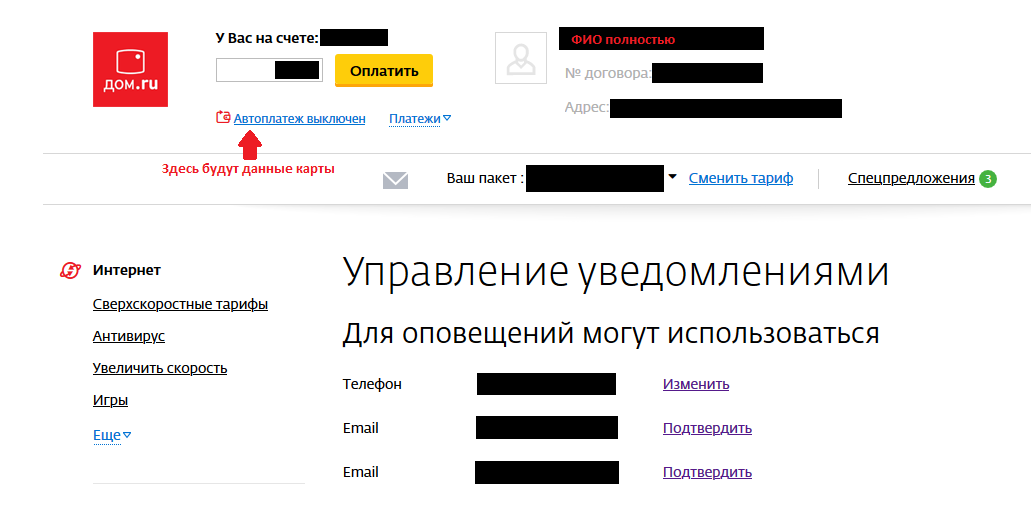

يؤدي النقر على الرابط إلى فتح الوصول الكامل إلى حسابك الشخصي ووظائفه الإدارية ، مثل تغيير التعريفة والبيانات الشخصية للمستخدم:

- الاسم الكامل

- عنوان السكن دقيق للشقة

- رقم البطاقة المصرفية الكاملة ، إذا تمت إضافة البطاقة إلى الحساب ، ملثمين بعلامة نجمتين فقط

- رقم الهاتف مقنع بـ 4 علامات نجمية - من السهل ربطه بقاعدة بيانات هاتف موجودة حسب المدينة والاسم

- رصيد حساب العميل

- التفضيلات التلفزيونية الخاصة بك لحزم الوظائف الإضافية خدمات

وبيانات أخرى.

من الصالح - لا يقدم المزود أي خدمة مثل محفظة دومرا ، أو أي طريقة أخرى لسحب الأموال من الرصيد. ستحصل على المال فقط إذا قام المهاجم بتشغيل الخدمة.

ومع ذلك ، فإن حقيقة أن المهاجمين قد يكون لديهم مجموعة أخرى من البيانات عنك ، وأحيانًا بيانات نادرة جدًا ، لا تبشر بالخير.

- هندسة اجتماعية. يمكن للمهاجم أن يقدم نفسه مثلك في محادثة هاتفية مع بنك أو منظمة أخرى. تم الآن توسيع مجموعة البيانات للدردشة معه.

- الاحتيال عبر الهاتف. سيكون خطاب ضباط الأمن الزائف من البنك أكثر تخصيصًا. سيخبرونك بمكان إقامتك ورقم بطاقتك المصرفية ، مع معرفة رقم هاتفك واسمك فقط من قبل.

لا أعرف ما إذا كان الموفر يعرف كيفية نسخ صفحات http من نص الطلبات غير المشفرة للجوارب وكيل http ووضع الإعلانات بدلاً من ذلك.

أيضًا ، لا أعرف عدد الروابط الخلفية التي يمكن أن تكون قد تسربت ، مما يعني عدد الروابط التي لا يزال من الممكن استخدامها.

عن ذاتي

رأيي الشخصي هو أن مثل هذا الرابط لا ينبغي أن يكون موجودًا هنا من حيث المبدأ. حتى تنتقل عبر https. في هذه الحالة ، يجب أن يؤدي الرابط إما إلى حساب غير مسجل الدخول ، أو إلى نموذج صغير لإلغاء الاشتراك ، ولكن في أي حال من الأحوال إلى النسخة الكاملة من الحساب الشخصي. حتى إذا كان نقل هذا الرابط مضمونًا ، فإن مستخدمي الإنترنت في المنزل ليسوا أذكياء دائمًا. يمكن للطفل الذي يرى مثل هذا الإعلان أن يفاجئ والديه في شكل ربط تعريفة جديدة عالية السرعة. التعرفة عالية السرعة ، في الواقع تم عرضها في الإعلانات.

لن أتكهن ، ولكن حتى مع النقل الآمن للرابط ، في أسوأ الأحوال ، يمكن أن يكون متاحًا للعديد من موظفي المزود. لست متأكدًا من أنه لم يتم تسجيل دخوله في سجلات الوصول لخوادم التطبيق ، تمامًا كما لا يجب تسجيل كلمات المرور. لست متأكدًا من أن الرمز المميز ، كبديل مناسب لمعرف المستخدم ، لا يستخدم في هذه الرموز. الدعم. يمكن أن يكون إغراء استخدام مثل هذا الرابط "على الجانب" رائعًا جدًا إذا كان موجودًا ومتاحًا في أي مكان ، ولم يتم تتبع استخدامه بأي شكل من الأشكال. قدم مثل هذا النشاط ، إذا تم تعقبه ، فسيكون العثور على الجاني أمرًا صعبًا للغاية. وفي النهاية ، من الواضح أنه لا يستحق خلق إغراءات ومخاطر غير ضرورية حيث يمكن تجنب ذلك.

أما إذا تم ذلك عن قصد ، وليس عن طريق الخطأ ، فلن أتكهن أيضًا.

يستدعي المزود هذا الرابط يمر ، ولكن أعتقد أنه ليس كذلك. وما رأيك؟

الكرز على الكعكة ، أود أن نشر أحدث رد من مزود.

- تظهر الصفحة بشكل سحري على الفور في جهاز التوجيه الخاص بي ، وفكرت في العقد المتوسطة في التتبع.

- لا أعرف ما هو عمر الرموز المميزة ، ولكن لا يزال بإمكاني تسجيل الدخول باستخدام الرمز المميز بتاريخ 06/26/2020 (وليس حقيقة أنه لم يتم اختطافه أيضًا). في 07/05/2020 ، تلقيت رمزًا مميزًا آخر من حسابي. كلاهما صالح في نفس الوقت.

- وبشكل عام ، فإن متصفح المستخدم هو المسؤول.

بالمناسبة ، حصلت على الرمز الثاني في متصفح آخر.

في 07/05/2020 ، كنت محظوظًا لأنني التقطت الحزمة التالية على واجهة جهاز التوجيه.

المتصفح هو المسؤول

17:04:27.910885 IP (tos 0x28, ttl 126, id 54321, offset 0, flags [none], proto TCP (6), length 415)

___ > __: Flags [P.], cksum 0xad30 (correct), seq 1:376, ack 731, win 65534, length 375: HTTP, length: 375

HTTP/1.1 303 See Other

Cache-Control: no-cache,no-store,max-age=1

Pragma: no-cache

Expires: Thu, 01 Jan 1970 00:00:00 GMT

Connection: close

Content-Length: 13

Location: http://info.ertelecom.ru/?campId=&machine=perm&ourl=__

في 07/06/2020 تلقيت تقريراً من مصدر آخر حول فتح صفحة إعلانية عبر http.

UPD 07/14/2020. لا تعمل الرموز المميزة القديمة ، ولكن لا يزال يتم إرسال الإعلان ، وبالتالي الرابط الذي يفتح الوصول الكامل إلى حسابك الشخصي ، عبر http.

لقطة شاشة جديدة

بدلا من الاستنتاج

ما زلت لا أملك أي كراهية لمزود الخدمة ، على الرغم من أنني أعتقد أن الكثير في مكاني سيشعرون بالغضب الشديد. أفهم أن العامل البشري يمكن أن يكون قويًا في بعض الأحيان. لم أقم أبدًا بأهداف تجعل شخصًا سيئًا - هذا ليس عني. هدفي هو الوصول أخيرًا إلى المزود وتحذيرك. وسوف تحذر أصدقائك وأحبائك.

مثل العديد من الشركات ، لا يحتوي Dom.ru على برنامج مكافأة. إنني أحث جميع القراء على عدم الاستمرار في تحقيق الربح "الأسود" اللحظي. بادئ ذي بدء ، أنت تتصرف ضد أشخاص مثلك ، وليس "النظام".

أود أن أطرح سؤالين على الخبروفيين.