نوع جديد من الهجوم

أصبحت مؤخرًا شائعة جدًا "هجوم مؤجل" (من الإنجليزية. "تأخر هجمات التسمم" ). خلاصة القول هي كما يلي: يرسل المهاجم رسالة تحتوي على رابط عادي ، وهو ليس ضارًا في وقت فحص الرسالة ، ولكن سرعان ما يغير المهاجم الموقع الذي يعيد توجيه ارتباط المستخدم إليه. نتيجة لذلك ، ينقر المستخدم على الرابط المفترض أنه "عادي" ، أو يصل إلى مورد تصيد ، أو إلى موقع ضار يتم تنزيل البرامج الضارة عليه في الخلفية ويصاب المستخدم بالعدوى. السحر هو أنه في الوقت الذي يتم فيه فحص الرسالة بواسطة وحدات NGFW ، يكون الحرف شرعيًا ويتجاوز جميع مستويات الحماية دون أي مشاكل. في هذه المقالة ، سنلقي نظرة على كيفية فحص نقطة يتواءم مع هذا التهديد وما هي الإعدادات التي يجب القيام بها.

حماية البريد الإلكتروني من "Check Point"

في بوابة NGFW الوظيفية ، فإن "بوابة أمان نقطة التحقق" لديها حماية وظيفية للبريد الإلكتروني ومحاكاة مرفقات البريد الإلكتروني في وضع الحماية بسبب وكيل البريد - وكيل نقل البريد (MTA).

يظهر هذا بشكل تخطيطي في الشكل أدناه:

يتم تقليل وظيفة MTA إلى الخيارات التالية:

- إرسال المرفقات لمضاهاة إلى رمل (شفرة مضاهاة التهديد) ؛

- فك تشفير الرسائل المشفرة باستخدام SSL / TLS (معيار MitM مع شهادة فقط لـ SMTPS) ؛

- التحقق من الروابط الموجودة في الرسالة للتصيد الاحتيالي أو إعادة التوجيه إلى الموارد الضارة ؛

- قم بإزالة مرفقات البريد الإلكتروني الضارة وقم بتسليم بريد إلكتروني آمن.

حل مشكلة "الهجمات المؤجلة"

طريقة التعامل مع هذا النوع من الهجمات تسمى حماية عنوان URL للنقر . في هذه الحالة ، ستعيد بوابة الأمان "Check Point" توجيه الطلبات إلى جميع الروابط في كل مرة من خلال خدمة عنوان URL للتحقق من السمعة المستندة إلى السحابة وتفحص مواقع الويب بحثًا عن التصيد والبرامج الضارة والعناصر المشبوهة الأخرى قبل فتحها للمستخدم.

إذا كان موقع الويب أو الملف الذي يمكن الوصول إليه عبر الرابط ضارًا ، فسيتم حظر الوصول إلى المورد. خلاف ذلك ، سيفتح المستخدم الموقع بنجاح.

فوائد حماية عنوان URL للنقر:

قاعدة بيانات عناوين URL التي يتم تحديثها باستمرار - يتم تحديث " Check Point Threat Intelligence " (خدمة التحليلات السحابية) كل ثانية بمؤشرات جديدة للتسوية والأنماط والمقاييس الأخرى التي تسمح باكتشاف الموارد الضارة الجديدة بسرعة عالية.

منع "الهجمات المؤجلة" - لم يعد المخطط الجديد نسبيًا لتجاوز MTA صالحًا نظرًا لفحص الروابط في كل مرة يتم النقر عليها.

فحص جميع الروابط - كقاعدة ، لا يتم التحقق من الروابط التي لم يتم توضيحها بشكل صريح (على سبيل المثال ، زر لإعادة تعيين كلمة المرور أو الزر "إلغاء الاشتراك في الأخبار") بواسطة MTA. وظيفة حماية عنوان URL للنقر "تنقر" على جميع الروابط في الرسالة وفي المرفقات.

لم يتم تضمين هذه الوظيفة بعد في MTA ، يتم توفيرها في EA (التوفر المبكر). ومع ذلك ، يمكن تمكين هذا الخيار في سطر الأوامر.

تمكين حماية عنوان URL لوقت النقر:

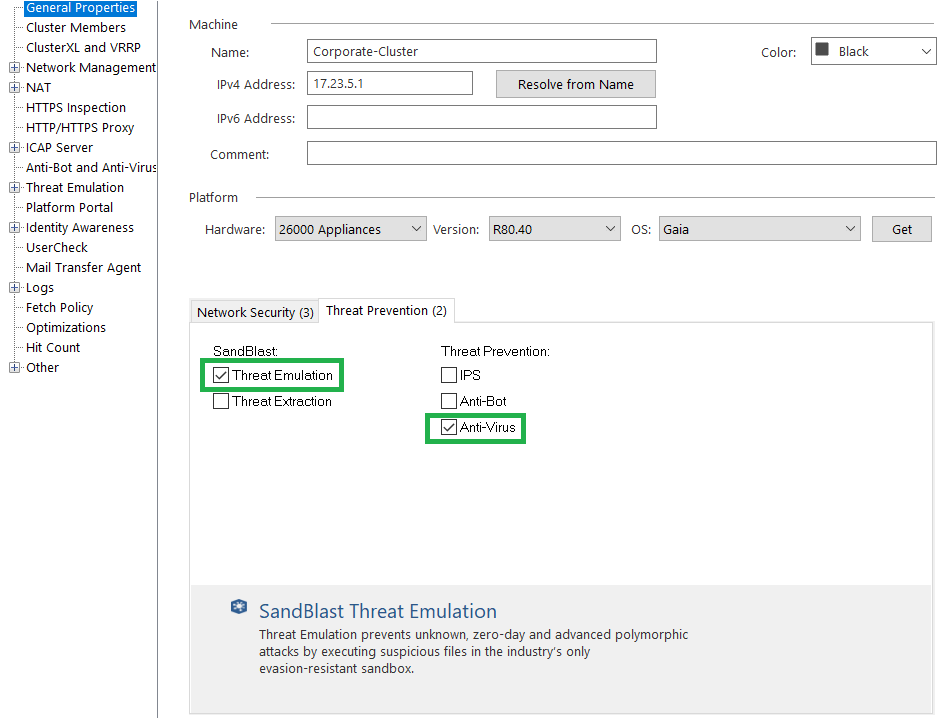

1. تأكد من تمكين شفرات مكافحة الفيروسات ومضاهاة التهديد على بوابة MTA.

2. قم بتثبيت أحدث "MTA Engine" (تحديث MTA) على البوابة. الإصدار الأخير من MTA تحت الإصدار R80.30 - خذ 37. المعلومات والتعليمات الخاصة بتثبيت تحديثات MTA متوفرة هنا .

3. افتح وصول SSH إلى البوابة وقم بالتبديل إلى وضع الخبراء.

4. أدخل الأمر vi $ FWDIR / conf / mail_security_config $

5. في الجزء السفلي من الملف ، أضف قسمًا جديدًا [click_time_url]

6. أسفل هذا القسم ، أضف السطر (انظر لقطة الشاشة أدناه): تمكين = 1

7. احفظ التغييرات واخرج من المحرر: wq

ملاحظة: إذا كان لديك كتلة ، فاتبع الخطوات أعلاه على كلا العقدتين.

8. في SmartConsole ، قم بتعيين سياسة منع التهديد على بوابة الأمان / الكتلة.

ملاحظة: لتعطيل هذا الخيار في ملف $ FWDIR / conf / mail_security_config ، قم بتحرير السطر الممكّن = 1 لتمكين = 0. ثم قم بتثبيت سياسة منع التهديدات على بوابة / مجموعة الأمان.

يمكن تخصيص خيار حماية حماية Click-Time URL:

- استبعاد مستلمين محددين عبر بريدهم الإلكتروني

- تمكين فقط لبعض المستلمين عن طريق بريدهم الإلكتروني

- استبعاد نطاقات محددة عن طريق البريد الإلكتروني

- تغيير الروابط الصريحة في نص البريد الإلكتروني

- أدخل عناوين URL الأصلية في روابط MTA المعدلة

- تخصيص الصفحات المحجوبة

- الصق عناوين URL الأصلية على الصفحات المحظورة

استبعاد مستلمين محددين عبر البريد الإلكتروني

1. الاتصال ببوابة أمان MTA.

2. إنشاء الملف التالي: المس $ FWDIR / conf / mta_click_time_exclude_recipient_list

3. في هذا الملف ، أدخل رسائل البريد الإلكتروني للموظفين الذين تريد استبعادهم من هذا الإعداد. يبدأ كل إدخال بريد جديد بخط جديد بدون مسافات. على سبيل المثال:

recipient1@mydomain.com

recipient2@mydomain.com

4. فتح السادس $ FWDIR / أسيوط / mail_security_config الملف في محرر

5. تحت المقطع [click_time_url] إضافة السطر التالي: وضع = شاملة

6. إذا كان لديك كتلة، اتبع الخطوات التالية على كلا العقدتين.

7. تثبيت سياسة منع التهديدات على البوابة أو العنقود.

تمكين حماية عنوان URL لوقت النقر لمستلمين محددين فقط

1. الاتصال ببوابة أمان MTA.

2. قم بإنشاء الملف التالي: المس $ FWDIR / conf / mta_click_time_allowed_recipient_list

3. في هذا الملف ، أدخل رسائل البريد الإلكتروني للموظفين الذين تريد تمكين خيار MTA لهم. يبدأ كل إدخال بريد جديد بخط جديد بدون مسافات. على سبيل المثال:

recipient1@mydomain.com

recipient2@mydomain.com

4. فتح السادس $ FWDIR / أسيوط / mail_security_config الملف في محرر

5. تحت المقطع [click_time_url] إضافة السطر التالي: وضع = يسمح

6. إذا كان لديك مجموعة، اتبع الخطوات التالية على كلا العقدتين.

7. تثبيت سياسة منع التهديدات على البوابة أو العنقود.

استبعاد نطاقات محددة من ميزة حماية عنوان URL الخاص بوقت النقر

1. الاتصال ببوابة أمان MTA.

2. قم بإنشاء الملف التالي: المس $ FWDIR / conf / mta_click_time_url_white_list

3. في هذا الملف ، أدخل المجالات التي تريد استبعادها من هذا الإعداد. يبدأ كل مجال جديد بخط جديد بدون مسافات. التعبيرات العادية مدعومة منذ R80.20. على سبيل المثال:.

* Domain1.com. *

. * Domain2.com. *

4. إذا كان لديك كتلة ، فاتبع الخطوات على كلا العقدتين.

5. تثبيت سياسة منع التهديدات على البوابة أو العنقود.

إعادة كتابة الروابط الصريحة في نص الرسائل

يتم ترحيل الارتباطات المقدمة في شكل ارتباطات تشعبية (على سبيل المثال ، مستند رائع) بواسطة MTA ، حيث تذهب إعادة التوجيه إلى مواردها ويكون الارتباط آمنًا. ومع ذلك ، هناك روابط مثل www.mydocument.com/download ولا تتغير بشكل افتراضي. لجعل التهيئة أكثر أمانًا ، قم بما يلي:

1. اتصل ببوابة أمان MTA.

2. افتح ملف vi $ FWDIR / conf / mail_security_config في المحرر

3. ضمن القسم [click_time_url] ، أضف السطر التالي: forcece_text_links = 1

4. إذا كان لديك مجموعة ، فاتبع الخطوات على كلا العقدتين.

5. تثبيت سياسة منع التهديدات على البوابة أو العنقود.

يتم أيضًا تكوين خيارات أخرى بواسطة sk162618...

في الآونة الأخيرة ، نشر زملاء من مكتب Check Point في موسكو ندوة رائعة عبر الإنترنت حول القدرات الجديدة لمحاكاة التهديدات (صناديق الرمل) و MTA.

بدلا من الاستنتاج

في المستقبل القريب ، نخطط للعديد من المنشورات الفنية حول مختلف منتجات أمن المعلومات. إذا كنت مهتمًا بهذا الموضوع ، فابق على تواصل مع قنواتنا ( Telegram ، Facebook ، VK ، TS Solution Blog )!