أطلقنا هذا العام مشروعًا كبيرًا لإنشاء ساحة تدريب على الإنترنت - وهي عبارة عن منصة للتدريب الإلكتروني للشركات من مختلف الصناعات. للقيام بذلك ، من الضروري إنشاء بنى تحتية افتراضية "متطابقة مع الطبيعة" - بحيث تكرر الهيكل الداخلي النموذجي للبنك ، وشركة الطاقة ، وما إلى ذلك ، وليس فقط من حيث قطاع الشركة في الشبكة. بعد ذلك بقليل ، سنتحدث عن البنى التحتية المصرفية وغيرها من البنى التحتية للمضلع السيبراني ، واليوم - عن كيفية حل هذه المشكلة فيما يتعلق بالقطاع التكنولوجي للمؤسسة الصناعية.

طبعا موضوع التدريبات السيبرانية والمضلعات الالكترونية لم يظهر امس. في الغرب ، تم تشكيل دائرة من المقترحات المتنافسة ، ومقاربات مختلفة للتدريب السيبراني ، وكذلك ببساطة أفضل الممارسات لفترة طويلة. يتمثل "الشكل الجيد" لخدمة أمن المعلومات في ممارسة الاستعداد بشكل دوري لصد الهجمات الإلكترونية في الممارسة العملية. بالنسبة لروسيا ، لا يزال هذا موضوعًا جديدًا: نعم ، هناك عرض صغير ، وقد نشأ منذ عدة سنوات ، لكن الطلب ، خاصة في القطاعات الصناعية ، بدأ يتشكل شيئًا فشيئًا الآن فقط. نعتقد أن هناك ثلاثة أسباب رئيسية لذلك - إنها مشاكل أصبحت بالفعل واضحة للغاية.

العالم يتغير بسرعة كبيرة

حتى قبل 10 سنوات ، هاجم المتسللون بشكل أساسي تلك المنظمات التي يمكنهم سحب الأموال منها بسرعة. بالنسبة للصناعة ، كان هذا التهديد أقل أهمية. الآن نرى أن البنى التحتية لمنظمات الدولة والطاقة والمؤسسات الصناعية أصبحت أيضًا موضوع اهتمامهم. هنا ، غالبًا ما نتعامل مع محاولات التجسس وسرقة البيانات لأغراض مختلفة (الاستخبارات التنافسية ، والابتزاز) ، وكذلك الحصول على نقاط التواجد في البنية التحتية لبيعها مرة أخرى للرفاق المهتمين. حسنًا ، حتى فيروسات الفدية البسيطة مثل WannaCry نجحت في جذب الكثير من العناصر المماثلة حول العالم. لذلك ، تتطلب الحقائق الحديثة من المتخصصين في أمن المعلومات أخذ هذه المخاطر في الاعتبار وتشكيل عمليات جديدة لأمن المعلومات. على وجه الخصوص ، لتحسين مؤهلاتهم بانتظام وممارسة المهارات العملية فقط.يجب أن يكون لدى الموظفين على جميع مستويات الإدارة التشغيلية والإرسالية للمنشآت الصناعية فهم واضح للإجراءات التي يجب اتخاذها في حالة وقوع هجوم إلكتروني. ولكن لإجراء تدريب إلكتروني على البنية التحتية الخاصة بك - شكرًا لك ، من الواضح أن المخاطر تفوق الفوائد المحتملة.

عدم فهم القدرات الحقيقية للمهاجمين لاختراق أنظمة ICS و IIoT.

هذه المشكلة موجودة على جميع مستويات المؤسسات: حتى كل المتخصصين لا يفهمون ما يمكن أن يحدث لنظامهم ، وما هي عوامل الهجوم عليه. ماذا نقول عن القيادة.

غالبًا ما يلجأ ضباط الأمن إلى "الفجوة الجوية" ، والتي من المفترض أنها لن تسمح للمهاجمين بتجاوز شبكة الشركة ، لكن الممارسة تُظهر أنه في 90٪ من المؤسسات يوجد اتصال بين قطاعي الشركة والتكنولوجيا. في الوقت نفسه ، غالبًا ما تشتمل عناصر بناء وإدارة الشبكات الصناعية على نقاط ضعف ، والتي رأيناها على وجه الخصوص أثناء فحص معدات MOXA و Schneider Electric .

من الصعب بناء نموذج تهديد مناسب

في السنوات الأخيرة ، كانت هناك عملية مستمرة من تعقيد المعلومات والأنظمة الآلية ، بالإضافة إلى الانتقال إلى الأنظمة السيبرانية الفيزيائية ، والتي تنطوي على تكامل موارد الحوسبة والمعدات المادية. أصبحت الأنظمة معقدة للغاية بحيث أصبح من المستحيل التنبؤ بكل عواقب الهجمات الإلكترونية باستخدام الأساليب التحليلية. نحن نتحدث ليس فقط عن الضرر الاقتصادي الذي يلحق بالمنظمة ، ولكن أيضًا عن تقييم العواقب المفهومة بالنسبة للتقني والصناعة - نقص الكهرباء ، على سبيل المثال ، أو أي نوع آخر من المنتجات ، إذا كنا نتحدث عن النفط والغاز أو البتروكيماويات. وكيف نعطي الأولوية في مثل هذه الحالة؟

في الواقع ، أصبح كل هذا ، في رأينا ، المتطلبات الأساسية لظهور مفهوم التدريب السيبراني والمضلعات الإلكترونية في روسيا.

كيف يعمل الجزء التكنولوجي من مكب النفايات السيبراني

المضلع السيبراني عبارة عن مجموعة من البنى التحتية الافتراضية التي تكرر البنى التحتية النموذجية للمؤسسات في مختلف الصناعات. يسمح لك "بالتدريب على القطط" - لتكوين المهارات العملية للمتخصصين دون المخاطرة بحدوث خطأ ما ، وسيؤدي التدريب عبر الإنترنت إلى الإضرار بأنشطة مؤسسة حقيقية. بدأت شركات أمن المعلومات الكبيرة في تطوير هذا المجال ، ويمكنك إلقاء نظرة على مثل هذا التدريب السيبراني بتنسيق لعبة ، على سبيل المثال ، في Positive Hack Days.

مخطط البنية التحتية للشبكة النموذجي لمؤسسة أو شركة كبيرة تقليدية هو مجموعة قياسية إلى حد ما من الخوادم وأجهزة كمبيوتر العمل وأجهزة الشبكة المختلفة مع مجموعة نموذجية من برامج الشركة وأنظمة أمن المعلومات. المضلع السيبراني الصناعي متشابه ، بالإضافة إلى التفاصيل الجادة التي تعقد النموذج الافتراضي بشكل حاد.

كيف جعلنا المضلع السيبراني أقرب إلى الواقع

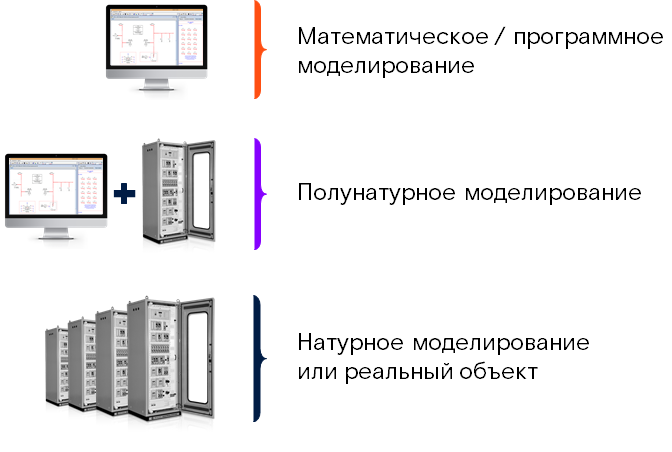

من الناحية المفاهيمية ، يعتمد ظهور الجزء الصناعي من المضلع الإلكتروني على الطريقة المختارة لنمذجة نظام فيزيائي إلكتروني معقد. هناك ثلاث طرق رئيسية للنمذجة:

كل من هذه الأساليب لها مزاياها وعيوبها. في حالات مختلفة ، اعتمادًا على الهدف النهائي والقيود الحالية ، يمكن تطبيق طرق النمذجة الثلاثة المذكورة أعلاه. من أجل إضفاء الطابع الرسمي على اختيار هذه الطرق ، قمنا بتجميع الخوارزمية التالية:

يمكن تمثيل إيجابيات وسلبيات طرق النمذجة المختلفة في شكل مخطط ، حيث يمثل التنسيق تغطية مجالات البحث (أي مرونة أداة النمذجة المقترحة) ، والإحداثيات هي الدقة النمذجة (درجة التطابق مع النظام الحقيقي). اتضح أن ساحة Gartner تقريبًا:

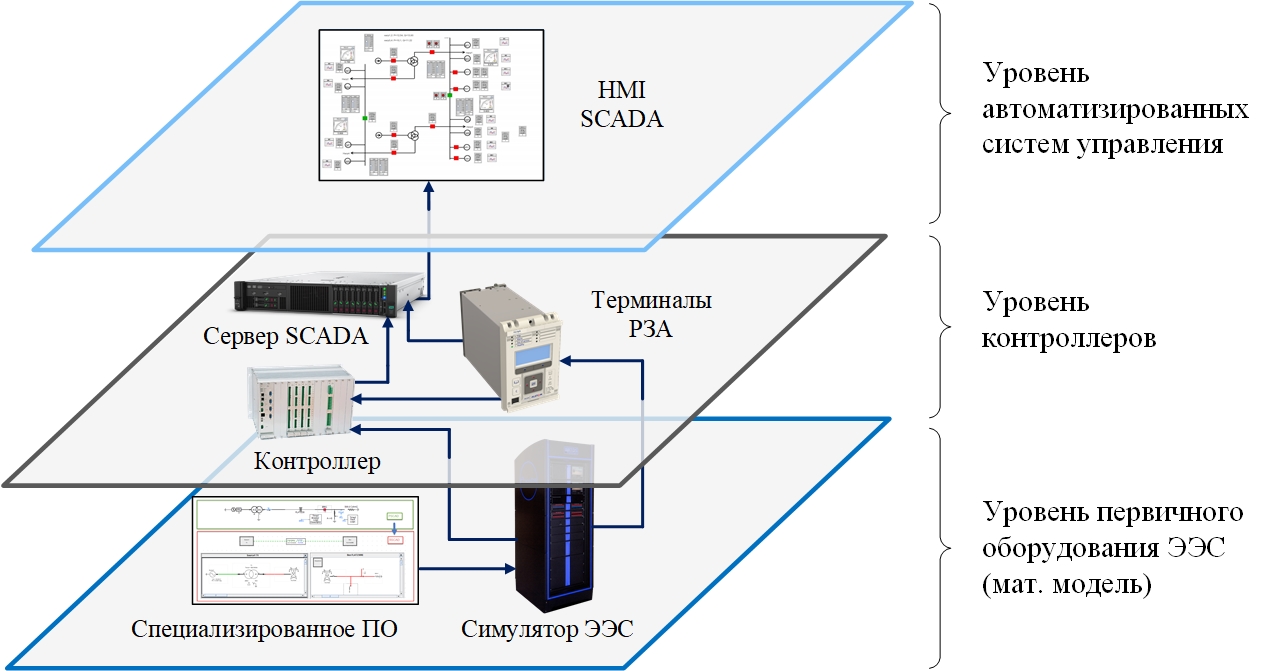

وبالتالي ، فإن ما يسمى بمحاكاة الأجهزة في الحلقة (HIL) هو الأمثل من حيث نسبة دقة المحاكاة والمرونة. في إطار هذا النهج ، تم تصميم النظام السيبراني الفيزيائي جزئيًا باستخدام معدات حقيقية ، وجزئيًا باستخدام نماذج رياضية. على سبيل المثال ، يمكن تمثيل المحطة الكهربائية الفرعية بواسطة أجهزة معالجة دقيقة حقيقية (محطات حماية الترحيل) ، وخوادم أنظمة التحكم الآلي وغيرها من المعدات الثانوية ، ويمكن تنفيذ العمليات الفيزيائية التي تحدث في الشبكة الكهربائية باستخدام نموذج الكمبيوتر. حسنًا ، لقد قررنا طريقة النمذجة. بعد ذلك ، كان من الضروري تطوير بنية المضلع السيبراني. لجعل التدريب الإلكتروني مفيدًا حقًا ،يجب إعادة إنشاء جميع الوصلات البينية لنظام حقيقي فيزيائي إلكتروني معقد بأكبر قدر ممكن من الدقة في موقع الاختبار. لذلك ، في بلدنا ، كما هو الحال في الحياة الواقعية ، يتكون الجزء التكنولوجي من المضلع السيبراني من عدة مستويات تفاعلية. اسمحوا لي أن أذكركم بأن البنية التحتية النموذجية للشبكة الصناعية تتضمن المستوى الأدنى ، الذي ينتمي إليه ما يسمى بـ "المعدات الأساسية" - وهي الألياف الضوئية ، أو الشبكة الكهربائية أو أي شيء آخر ، اعتمادًا على الصناعة. وهي تتبادل البيانات ويتم التحكم فيها بواسطة وحدات تحكم صناعية متخصصة ، والتي بدورها هي أنظمة SCADA.أن البنية التحتية للشبكة الصناعية النموذجية تشتمل على أدنى مستوى ينتمي إليه ما يسمى ب "المعدات الأساسية" - وهي الألياف الضوئية أو الشبكة الكهربائية أو أي شيء آخر - اعتمادًا على الصناعة. وهي تتبادل البيانات ويتم التحكم فيها بواسطة وحدات تحكم صناعية متخصصة ، والتي بدورها تعد أنظمة SCADA.أن البنية التحتية للشبكة الصناعية النموذجية تتضمن أدنى مستوى ينتمي إليه ما يسمى بـ "المعدات الأساسية" - وهي الألياف الضوئية أو الشبكة الكهربائية أو أي شيء آخر - اعتمادًا على الصناعة. وهي تتبادل البيانات ويتم التحكم فيها بواسطة وحدات تحكم صناعية متخصصة ، والتي بدورها هي أنظمة SCADA.

لقد بدأنا في إنشاء الجزء الصناعي من البولغون السيبراني من قطاع الطاقة ، والذي يمثل الآن أولوية بالنسبة لنا (تشمل الخطط صناعات النفط والغاز والصناعات الكيماوية).

من الواضح أن مستوى المعدات الأولية لا يمكن تحقيقه من خلال النمذجة الشاملة باستخدام أشياء حقيقية. لذلك ، في المرحلة الأولى ، قمنا بتطوير نموذج رياضي لمنشأة الطاقة والقسم المجاور لنظام الطاقة. يتضمن هذا النموذج جميع معدات الطاقة للمحطات الفرعية - خطوط الطاقة والمحولات وما إلى ذلك ، ويتم تنفيذه في حزمة برامج RSCAD خاصة. يمكن معالجة النموذج الذي تم إنشاؤه بهذه الطريقة بواسطة مجمع حوسبة في الوقت الفعلي - وتتمثل ميزته الرئيسية في أن وقت العملية في نظام حقيقي ووقت العملية في النموذج متطابقان تمامًا - أي إذا استمرت دائرة القصر في الشبكة الحقيقية لمدة ثانيتين ، فسيتم محاكاة نفس المقدار بالضبط في RSCAD). نحصل على قسم "مباشر" من نظام الطاقة الكهربائية ،تعمل وفقًا لجميع قوانين الفيزياء وحتى الاستجابة للتأثيرات الخارجية (على سبيل المثال ، تشغيل حماية الترحيل ومحطات التشغيل الآلي ، وفصل المفاتيح ، وما إلى ذلك). تم تحقيق التفاعل مع الأجهزة الخارجية باستخدام واجهات اتصال مخصصة متخصصة تسمح للنموذج الرياضي بالتفاعل مع مستوى وحدات التحكم ومستوى الأنظمة الآلية.

ولكن يمكن إنشاء مستويات وحدات التحكم وأنظمة التحكم الآلي لمنشأة الطاقة باستخدام معدات صناعية حقيقية (على الرغم من أنه يمكننا أيضًا استخدام النماذج الافتراضية إذا لزم الأمر). على هذين المستويين ، هناك ، على التوالي ، أجهزة التحكم ومعدات التشغيل الآلي (معدات الحماية والأتمتة ، PMU ، USPD ، العدادات) وأنظمة التحكم الآلي (SCADA ، OIC ، AIISKUE). يمكن للنمذجة الشاملة أن تزيد بشكل كبير من واقعية النموذج ، وبالتالي ، التدريبات الإلكترونية نفسها ، حيث ستتفاعل الفرق مع المعدات الصناعية الحقيقية ، التي لها خصائصها وأخطاءها ونقاط ضعفها.

في المرحلة الثالثة ، قمنا بتنفيذ تفاعل الأجزاء الرياضية والمادية من النموذج باستخدام واجهات أجهزة وبرامج متخصصة ومضخمات إشارة.

نتيجة لذلك ، تبدو البنية التحتية شيئًا كالتالي:

تتفاعل جميع معدات مكب النفايات مع بعضها البعض بنفس الطريقة كما هو الحال في النظام السيبراني المادي الحقيقي. بشكل أكثر تحديدًا ، عند بناء هذا النموذج ، استخدمنا المعدات والمرافق الحاسوبية التالية:

- حساب RTDS المعقدة لإجراء العمليات الحسابية "في الوقت الحقيقي" ؛

- محطة عمل آلية (AWS) للمشغل مع برنامج مثبت لنمذجة العملية التكنولوجية والمعدات الأولية للمحطات الفرعية الكهربائية ؛

- خزانات مع معدات الاتصالات ، وحماية المرحلات ومحطات التشغيل الآلي ، ومعدات APCS ؛

- تم تصميم خزانات مكبر الصوت لتضخيم الإشارات التناظرية من لوحة المحول الرقمي إلى التناظري لمحاكي RTDS. تحتوي كل خزانة مضخم على مجموعة مختلفة من وحدات التضخيم المستخدمة لتوليد إشارات دخل التيار والجهد لمحطات حماية الترحيل قيد الدراسة. يتم تضخيم إشارات الإدخال إلى المستوى المطلوب للتشغيل العادي لمحطات الترحيل.

ليس هذا هو الحل الوحيد الممكن ، ولكنه ، في رأينا ، هو الحل الأمثل لإجراء التمارين الإلكترونية ، لأنه يعكس البنية الحقيقية للغالبية العظمى من المحطات الفرعية الحديثة ، وفي الوقت نفسه يمكن تخصيصها لإعادة إنشاء بعض الميزات بدقة لكائن معين.

أخيرا

يعد مكب النفايات السيبراني مشروعًا ضخمًا ، ولا يزال هناك الكثير من العمل في المستقبل. من ناحية ، ندرس تجربة زملائنا الغربيين ، ومن ناحية أخرى ، علينا أن نفعل الكثير ، معتمدين على خبرتنا في العمل مع المؤسسات الصناعية الروسية ، حيث لا يقتصر الأمر على الصناعات المختلفة ، ولكن البلدان المختلفة لها ميزات محددة أيضًا. هذا موضوع معقد ومثير للاهتمام.

ومع ذلك ، نحن مقتنعون بأننا في روسيا وصلنا ، كما يقولون ، إلى "مستوى النضج" ، عندما تدرك الصناعة أيضًا الحاجة إلى التدريب السيبراني. هذا يعني أن الصناعة سيكون لها قريبًا أفضل الممارسات الخاصة بها ، ونأمل في تعزيز مستوى الأمان.

المؤلفون

أوليج أرخانجيلسكي ، كبير المحللين ومنهجيات مشروع Cyber Polygon الصناعي.

ديمتري سيوتوف ، كبير المهندسين في مشروع Cyber Polygon الصناعي ؛

أندريه كوزنتسوف ، رئيس مشروع المجال الصناعي السيبراني ، ونائب رئيس مختبر الأمن السيبراني ICS للإنتاج