مرحبا سكان! "لتعلم شيء ما ، تحتاج إلى تطبيق المعرفة في الممارسة. هذه هي الطريقة التي تعلمنا بها حرفة القرصنة ". - مايكل برينس وجوبيرت أبما ، مؤسسا HackerOne. يقدم لك Bug Trap قرصنة القبعة البيضاء - البحث عن نقاط الضعف الأمنية. لا يهم إذا كنت مبتدئًا في مجال الأمن السيبراني تتطلع إلى جعل الإنترنت أكثر أمانًا ، أو مطورًا متمرسًا يتطلع إلى كتابة رمز آمن ، سيوضح لك Peter Jaworski كيفية القيام بذلك.

مرحبا سكان! "لتعلم شيء ما ، تحتاج إلى تطبيق المعرفة في الممارسة. هذه هي الطريقة التي تعلمنا بها حرفة القرصنة ". - مايكل برينس وجوبيرت أبما ، مؤسسا HackerOne. يقدم لك Bug Trap قرصنة القبعة البيضاء - البحث عن نقاط الضعف الأمنية. لا يهم إذا كنت مبتدئًا في مجال الأمن السيبراني تتطلع إلى جعل الإنترنت أكثر أمانًا ، أو مطورًا متمرسًا يتطلع إلى كتابة رمز آمن ، سيوضح لك Peter Jaworski كيفية القيام بذلك.

يغطي الكتاب الأنواع الشائعة من الأخطاء وتقارير القراصنة الواقعية من شركات مثل Twitter و Facebook و Google و Uber و Starbucks. من خلال هذه التقارير ، ستفهم كيفية عمل الثغرات ويمكن أن تجعل تطبيقاتك أكثر أمانًا.

سوف تتعلم:

- كيف يعمل الإنترنت وتعلم المفاهيم الأساسية لاختراق الويب ؛

- كيف يقتحم مجرمو الإنترنت المواقع الإلكترونية ؛

- كيف يجبر طلب التزوير المستخدمين على إرسال المعلومات إلى مواقع الويب الأخرى ؛

- كيفية الوصول إلى بيانات مستخدم آخر ؛

- من أين تبدأ البحث عن نقاط الضعف ؛

- كيفية جعل مواقع الويب تكشف عن المعلومات باستخدام الطلبات المزيفة.

لمن هذا الكتاب؟

الكتاب مكتوب للقراصنة المبتدئين. يمكن أن يكونوا من مطوري الويب ، ومصممي الويب ، والآباء والأمهات في

إجازة أمومة ، وأطفال المدارس ، والمتقاعدين ، وما إلى ذلك بالطبع ، ستكون خبرة البرمجة والفهم العام لتقنيات الويب مفيدة ، ولكنها لن تكون شرطًا أساسيًا للاختراق.

يمكن أن تسهل مهارات البرمجة العثور على الثغرات الأمنية في منطق البرمجة. إذا كان بإمكانك أن تضع نفسك مكان المبرمج أو تقرأ الكود الخاص به (إن وجد) ، فإن فرصك في النجاح ستكون أعلى.

عن ماذا هذا الكتاب

:

1. . , . : HTTP-, HTTP.

2. Open Redirect. , .

3. HTTP-. HTTP- .

4. . , - HTTP-, .

5. HTML . , HTML- - .

6. . HTTP-, , .

7. . , JavaScript- , .

8. . , . .

9. SQL. , .

10. . , .

11. XML-. , , XML- .

12. . .

13. . , , , .

14. . , .

15. . , , .

16. . , , .

17. OAuth. , , .

18. . , .

19. . , , . .

20. . , , .

. . , , -, , ..

. . (-, , ..

1. . , . : HTTP-, HTTP.

2. Open Redirect. , .

3. HTTP-. HTTP- .

4. . , - HTTP-, .

5. HTML . , HTML- - .

6. . HTTP-, , .

7. . , JavaScript- , .

8. . , . .

9. SQL. , .

10. . , .

11. XML-. , , XML- .

12. . .

13. . , , , .

14. . , .

15. . , , .

16. . , , .

17. OAuth. , , .

18. . , .

19. . , , . .

20. . , , .

. . , , -, , ..

. . (-, , ..

14 الحصول على مجال فرعي

يسمح الاستيلاء على نطاق فرعي للمهاجم بتوزيع المحتوى الخاص به أو اعتراض حركة المرور على موقع شخص آخر.

أسماء المجال

المجال هو عنوان URL للوصول إلى موقع الويب. إنه يرتبط بعنوان IP باستخدام خوادم DNS. في هيكلها الهرمي ، يتم فصل الأجزاء الفردية بنقاط ، ويسمى العنصر الأخير (في أقصى اليمين) نطاق المستوى الأعلى. ومن أمثلة هذه المجالات .com و .ca و .info وما إلى ذلك. إلى اليسار اسم المجال. هذا الجزء من التسلسل الهرمي مخصص للوصول إلى موقع الويب. على سبيل المثال ، <example> .com هو اسم مجال مسجل مع نطاق المستوى الأعلى .com.

تشكل المجالات الفرعية أقصى يسار عنوان URL ويمكن أن تنتمي إلى مواقع ويب مختلفة في نفس المجال المسجل. على سبيل المثال ، قام مثال ببناء موقع ويب ولكنه يحتاج إلى عنوان بريد إلكتروني منفصل. يمكنه استخدام نطاقين فرعيين مختلفين بمحتوى مختلف: www. <example> .comو webmail. <example> .com.

يمكن لمالكي المواقع استخدام عدة طرق لإنشاء نطاقات فرعية ، مثل إضافة أحد سجلين إلى وصف اسم المجال: A أو CNAME. يربط السجل A اسم موقع بواحد أو أكثر من عناوين IP. سجل CNAME الفريد يربط بين المجالين. يحق لمسؤول الموقع فقط إنشاء سجلات DNS.

كيف يحدث التقاط المجال الفرعي

يعتبر النطاق الفرعي مخترقًا إذا كان المستخدم يتحكم في IP وعناوين URL المشار إليها بواسطة السجل A أو سجل CNAME. مثال: بعد إنشاء تطبيق جديد ، استضافه المطور على Heroku وأنشأ سجل CNAME يشير إلى المجال الفرعي للموقع الرئيسي مثال. خرج هذا الموقف عن السيطرة إذا:

- قام مثال بتسجيل حساب على منصة Heroku بدون استخدام SSL.

- Heroku Example unicorn457.herokuapp.com.

- Example DNS- CNAME, test.<example>.com unicorn457.herokuapp.com.

- Example test.<example>.com, Heroku . CNAME .

- , CNAME URL- Heroku, unicorn457.heroku.com.

- test.<example>.com, URL- Example.

تعتمد عواقب الاستيلاء على نطاق فرعي على تكوينه وإعدادات المجال الأصلي. على سبيل المثال ، في عرضه التقديمي Web Hacking Pro Tips # 8 ( www.youtube.com/watch؟v=76TIDwaxtyk ) ، يصف Arne Swinnen كيفية تجميع ملفات تعريف الارتباط لنقل المجالات المطابقة فقط. ومع ذلك ، إذا حددت نقطة واحدة كنطاق فرعي ، على سبيل المثال. <example> .com ، فسيرسل المتصفح <example> .com ملف تعريف الارتباط إلى أي نطاق فرعي للمثال يزوره المستخدم. من خلال التحكم في اختبار العنوان. <example> .com ، يمكن للمتسلل سرقة ملف تعريف الارتباط <example> .com من الضحية التي تزور اختبار النطاق الفرعي الذي تم الاستيلاء عليه. <example> .com.

ولكن حتى إذا لم يتم تجميع ملفات تعريف الارتباط بهذه الطريقة ، فلا يزال بإمكان المهاجم إنشاء مجال فرعي يحاكي الموقع الأصلي. من خلال وضع نموذج تسجيل الدخول على هذا المجال الفرعي ، يمكن أن يجبر المستخدمين على تمرير بيانات اعتمادهم إليه. تسمح هذه الثغرة بنوعين شائعين من الهجمات ، ولكن هناك طرق قرصنة أخرى مثل اعتراض رسائل البريد الإلكتروني.

للعثور على نقاط الضعف في اختطاف النطاق الفرعي ، قم بتحليل سجلات DNS الخاصة بالموقع باستخدام أداة KnockPy ، التي تبحث في المجالات الفرعية عن رسائل الخطأ النموذجية لمثل هذه الثغرات الأمنية التي تعيدها خدمات مثل S3. يأتي KnockPy مع قائمة بأسماء النطاقات الشائعة التي تستحق المراجعة ، ولكن يمكنك التوسع فيها. يمكن العثور على قائمة مماثلة في مستودع SecLists GitHub ( https://github.com/danielmiessler/SecLists/).

التقاط مجال Ubiquiti الفرعي

الصعوبة:

عنوان URL منخفض : الأصول. goubiquiti.com

المصدر: hackerone.com/reports/109699/

تاريخ التقديم : 10 يناير 2016 Bounty Paid

: 500 دولارًا من

Amazon Simple Storage (أو S3) هي خدمة تخزين ملفات جزء من Amazon خدمات الويب (AWS). الحساب في S3 عبارة عن حاوية يمكن الوصول إليها من خلال عنوان URL لـ AWS يبدأ باسم الحساب. تستخدم Amazon مساحة الاسم العالمية لعناوين URL الخاصة بالحاوية ، لذلك تكون كل مجموعة مسجلة فريدة من نوعها. على سبيل المثال ، إذا قمت بتسجيل حاوية <example> ، فسيكون لها عنوان URL <example> .s3.amazonaws.com وسأمتلكها فقط. ولكن يمكن للمهاجم أيضًا التقاط أي دلو S3 مجاني.

قامت Ubiquiti بإنشاء سجل CNAME للأصول. goubiquiti.com وربطه بحاوية S3 الخاصة بالصور الموجودة على uwn-images.s3.website.us-west-1.amazonaws.com. نظرًا لأن خوادم Amazon منتشرة في جميع أنحاء العالم ، فقد احتوى عنوان URL هذا على معلومات حول المنطقة الجغرافية التي تمت استضافة الحاوية -. us-west-1 (شمال كاليفورنيا).

هذه الحاوية إما لم تكن مسجلة أو أن Ubiquiti حذفتها من حساب AWS الخاص بها دون إزالة سجل CNAME ، ولكن عند زيارة موقع sources.goubiquiti.com ، حاول المستعرض جلب المحتوى من S3. أخذ المخترق هذا الدلو لنفسه وأبلغ عن الثغرة الأمنية.

الاستنتاجات

ابحث عن سجلات DNS التي تشير إلى خدمات الجهات الخارجية مثل S3. إذا تم العثور على أي من هذه السجلات ، فتحقق مما إذا كانت الشركة قد قامت بتكوين الخدمة بشكل صحيح. بالإضافة إلى ذلك ، يمكنك مراقبة السجلات والخدمات باستمرار باستخدام أدوات آلية مثل KnockPy في حالة قيام الشركة بحذف نطاق فرعي ولكنها نسيت تحديث إعدادات DNS الخاصة بها.

Scan.me المجال الفرعي المرتبط بـ Zendesk

الصعوبة:

عنوان URL منخفض : support.scan.me

المصدر: hackerone.com/reports/114134/

تاريخ التقرير : 2 فبراير 2016 Bounty Paid

: $ 1،000

توفر منصة Zendesk دعم العملاء في المجالات الفرعية لمواقع الويب. على سبيل المثال ، إذا كان المثال يستخدمه ، فقد يبدو هذا النطاق الفرعي مثل الدعم. <example> .com.

كما في المثال السابق ، قام مالكو scan.me بإنشاء سجل CNAME يربط support.scan.me بـ scan.zendesk.com. استحوذ Snapchat لاحقًا على خدمة scan.me. قبل وقت قصير من إتمام الصفقة ، تمت إزالة المجال الفرعي support.scan.me من Zendesk ، لكن سجل CNAME الخاص به ظل موجودًا. بعد اكتشاف ذلك ، قام المخترق باستخدام الاسم المستعار harry_mg بتسجيل scan.zendesk.com ونشر محتواه عليه باستخدام منصة Zendesk.

الاستنتاجات

أثناء عملية التكامل بين الشركات الأم والفرعية ، قد يتم حذف بعض النطاقات الفرعية. إذا نسى المسؤولون تحديث سجلات DNS ، فهناك تهديد باختطاف المجال الفرعي. نظرًا لأن المجال الفرعي يمكن أن يتغير في أي وقت ، ابدأ بالتتبع المستمر لمعلومات السجلات بمجرد الإعلان عن الشركة.

اختطاف المجال الفرعي windsor على موقع Shopify

الصعوبة:

عنوان URL منخفض : windsor.shopify.com

المصدر: hackerone.com/reports/150374/

تاريخ إيداع التقرير: 10 يوليو 2016 مكافأة مدفوعة

: 500 دولار

لا يعني الاستيلاء على نطاق فرعي دائمًا تسجيل حساب مع خدمة جهة خارجية. اكتشف Hacker zseano أن Shopify أنشأت سجل CNAME لموقع windsor.shopify.com الذي أشار إلى aislingofwindsor.com. اكتشف ذلك أثناء البحث في جميع نطاقات Shopify الفرعية على crt.sh ، والتي تتعقب جميع شهادات SSL المسجلة والنطاقات الفرعية المرتبطة بها. هذه المعلومات عامة ، حيث يجب إصدار أي شهادة SSL من قبل CA حتى تتمكن المتصفحات من التحقق من صحتها عند زيارة الموقع. يمكن لمواقع الويب أيضًا تسجيل ما يسمى بشهادات البدل التي توفر حماية SSL لجميع نطاقاتها الفرعية (في مثل هذه الحالات ، يظهر crt.sh بعلامة النجمة بدلاً من النطاق الفرعي).

عندما يسجل موقع ويب شهادة حرف بدل ، لا يمكن لـ crt.sh تحديد النطاق الفرعي المخصص له ، ولكنه يعرض التجزئة الفريدة الخاصة به. تراقب خدمة censys.io تجزئة الشهادة والمجالات الفرعية التي تُستخدم فيها عن طريق مسح الإنترنت. إذا بحثت في censys.io عن تجزئة شهادة حرف البدل ، فستجد نطاقات فرعية جديدة.

بالتمرير عبر قائمة النطاقات الفرعية على crt.sh وزيارة كل منها ، لاحظ zseano أن windsor.shopify.com كان يعرض خطأ "404 صفحة غير موجودة". أي أن الموقع كان إما فارغًا أو لم يعد مملوكًا لـ aislingofwindsor.com. لاختبار الخيار الثاني ، زارت zseano خدمة تسجيل اسم المجال وحاول العثور على aislingofwindsor.com. اتضح أنه يمكن شراء هذا المجال مقابل 10 دولارات. من خلال القيام بذلك ، أبلغ zseano مندوبي Shopify عن ضعف اختراق المجال الفرعي.

الاستنتاجات

إذا وجدت نطاقًا فرعيًا يشير إلى موقع آخر ويعرض الخطأ 404 ، فتحقق مما إذا كان هذا الموقع متاحًا للتسجيل. يمكن أن تكون خدمة crt.sh بمثابة نقطة انطلاق لتحديد نطاق فرعي. إذا وجدت شهادة حرف بدل هناك ، فابحث عن التجزئة الخاصة بها على censys.io.

التقاط النطاق الفرعي سريعًا على Snapchat

الصعوبة:

عنوان URL المتوسط : fastly.sc-cdn.net/takeover.html

المصدر: hackerone.com/reports/154425/

تاريخ تقديم التقرير : 27 يوليو 2016 Bounty Paid

: 3،000 دولارًا.

Fastly هي شبكة توصيل محتوى. أو CDN). يقوم بتخزين نسخ من المحتوى على خوادم حول العالم بحيث تكون قريبة قدر الإمكان من المستخدمين الذين يطلبونها.

أبلغ Hacker Ibraitas Snapchat عن تكوين DNS غير صحيح لمجال sc-cdn.net الخاص به. عنوان url fastly.sc-cdn.netكان هناك سجل CNAME يشير إلى النطاق الفرعي السريع. هذا الأخير يخص Snapchat ، لكن لم يتم تسجيله بشكل صحيح. في ذلك الوقت ، أتاحت خدمة Fastly إمكانية تسجيل المجالات الفرعية المخصصة ، بشرط أن يتم تشفير حركة المرور باستخدام TLS ، والتي تم استخدام شهادة البدل الشائعة Fastly من أجلها. في حالة التكوين غير الصحيح للنطاق الفرعي للمستخدم على الموقع ، تم عرض رسالة خطأ: "Fastly error: unknown domain :. يرجى التحقق من إضافة هذا المجال إلى الخدمة. "يرجى التحقق من إضافة هذا المجال إلى الخدمة.

قبل الإبلاغ عن المشكلة ، بحث إبريتاس عن نطاق sc-cdn.net على censys.io وأكد ملكيته لـ Snapchat من خلال تسجيل شهادة SSL الخاصة به. ثم قام بتهيئة الخادم لاستقبال حركة المرور من عنوان URL هذا وأظهر أن المجال قيد الاستخدام بالفعل.

أكد Snapchat أن نسبة صغيرة من الزوار استمروا في استخدام الإصدار القديم من التطبيق ، الذي طلب محتوى غير مصدق من هذا النطاق الفرعي. تم تحديث التكوين المخصص برابط إلى عنوان url مختلف. نظريًا ، لفترة قصيرة من الزمن ، يمكن للمهاجم توزيع ملفات ضارة للمستخدمين من هذا المجال الفرعي.

الاستنتاجات

ابحث عن المواقع التي ترتبط بالخدمات التي تعرض رسائل خطأ. إذا وجدت مثل هذا الخطأ ، فاقرأ وثائق الخدمة وافهم كيفية استخدامها. ثم حاول العثور على التكوين غير الصحيح الذي يمكنك من خلاله تولي المجال الفرعي.

احصل على نطاق فرعي على موقع ويب Legal Robot

الصعوبة:

عنوان URL المتوسط : api.legalrobot.com

المصدر: hackerone.com/reports/148770/

تاريخ الإرسال : 1 يوليو 2016 تم

دفع المكافأة: 100 دولار

حتى عندما يتم تكوين المجال الفرعي لخدمة جهة خارجية بشكل صحيح ، قد لا يتم تكوين الخدمة نفسها بشكل صحيح. أخبر فرانس روزن ليجال روبوت أن سجل DNS CNAME للنطاق الفرعي api.legalrobot.com أشار إلى Modulus.io ، والذي يمكنه اختطافه.

بعد العثور على صفحة الخطأ ، كان على المخترق زيارة الخدمة وتسجيل نطاق فرعي. ولكن في حالة موقع api.legalrobot.com ، لم ينجح ذلك: يمتلك الروبوت القانوني الموقع بالفعل.

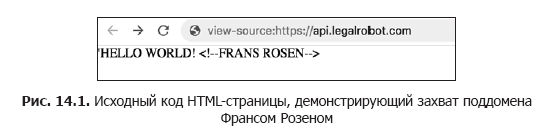

دون الاستسلام ، حاول روزين تسجيل نطاق فرعي لحرف بدل * .legalrobot.com ، والذي ظل متاحًا. أعطى تكوين موقع Modulus الأولوية لنطاقات أحرف البدل الفرعية على إدخالات أكثر تفصيلاً ، من بينها api.legalrobot.com. نتيجة لذلك ، كما هو موضح في الشكل. 14.1 ، تمكن روزن من ترميز المحتوى الخاص به على api.legalrobot.com.

لاحظ المحتوى الذي نشره Rosen في الشكل. 14.1. بدلاً من إحراج مالك الموقع والادعاء بأنه استولى على النطاق الفرعي ، استخدم صفحة نصية متواضعة مع تعليق HTML لتأكيد أنه هو الذي نشر النص.

الاستنتاجات

عندما يستخدم موقع ما خدمات طرف ثالث لاستضافة نطاق فرعي ، فإنه يعتمد على آليات الأمان لتلك الخدمات. لا تنس أنه في حالة الاستيلاء على نطاق فرعي ناجح ، فمن الأفضل القيام بالعرض التوضيحي بعناية.

نبذة عن الكاتب

أصبح Peter Jaworski متسللًا ، حيث درس بشكل مستقل تجربة أسلافه (تم ذكر بعضهم في الكتاب). وهو الآن باحث ناجح عن نقاط الضعف ، وذلك بفضل Salesforce و Twitter و Airbnb و Verizon Media ووزارة الدفاع الأمريكية وغيرها ، وهو الآن مهندس أمن التطبيقات في Shopify.

حول المحرر العلمي

يُعد Tsang Chi Hong ، المعروف أيضًا باسم FileDescriptor ، صائدًا للاهتراء والضعف. يعيش في هونغ كونغ ، ويكتب مقالات عن أمان الويب على blog.innerht.ml ، ويهتم بالموسيقى التصويرية والعملات المشفرة .

»يمكن العثور على مزيد من التفاصيل حول الكتاب على الموقع الإلكتروني لدار النشر

» جدول المحتويات

» مقتطفات

لـ Habitants خصم 25٪ على القسيمة - القرصنة

عند الدفع مقابل النسخة الورقية من الكتاب ، يتم إرسال كتاب إلكتروني إلى البريد الإلكتروني.