بعض الإحصائيات

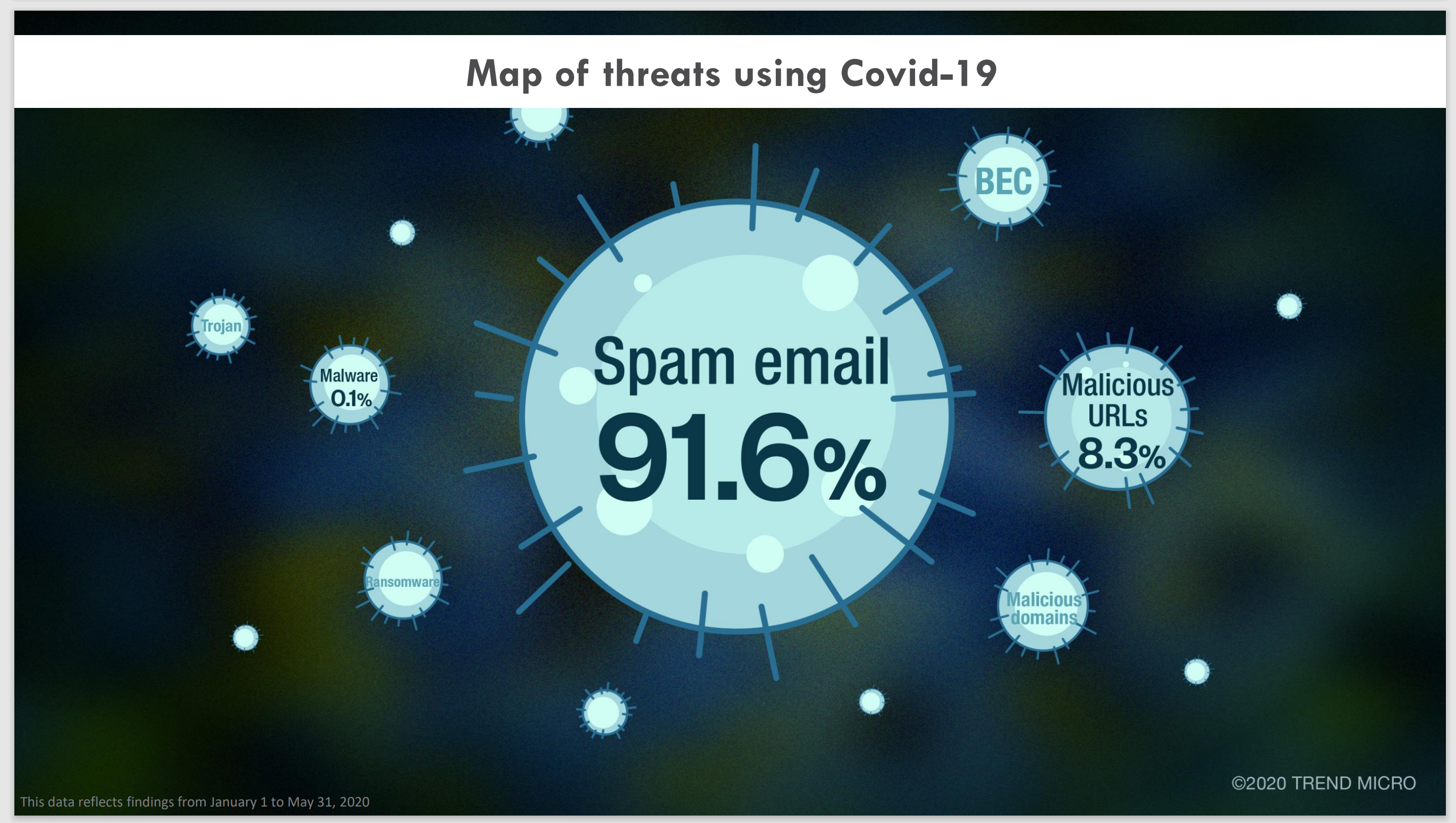

خريطة نواقل التوزيع التي تستخدمها الحملات ذات العلامات التجارية لـ COVID-19. المصدر: Trend Micro

الأداة الرئيسية لمجرمي الإنترنت لا تزال رسائل البريد العشوائي ، وعلى الرغم من التحذيرات من الوكالات الحكومية ، يواصل المواطنون فتح المرفقات ومتابعة الروابط في رسائل البريد الإلكتروني الاحتيالية ، مما يساهم في زيادة انتشار التهديد. يؤدي الخوف من الإصابة بعدوى خطيرة إلى حقيقة أنه بالإضافة إلى وباء COVID-19 ، يتعين على المرء محاربة الوباء الإلكتروني - عائلة كاملة من التهديدات الإلكترونية لـ "فيروس كورونا".

يبدو توزيع المستخدمين الذين نقروا على الروابط الضارة منطقيًا تمامًا:

التوزيع حسب البلد للمستخدمين الذين فتحوا رابطًا ضارًا من بريد إلكتروني في الفترة من يناير إلى مايو 2020. المصدر: Trend Micro

في المقام الأول ، بهامش واسع ، المستخدمون من الولايات المتحدة ، حيث كان هناك وقت كتابة هذا التقرير ، ما يقرب من 5 ملايين حالة. روسيا ، التي تعد أيضًا واحدة من الدول الرائدة من حيث حالات COVID-19 ، تأتي في المراكز الخمسة الأولى من حيث عدد المواطنين السذج بشكل خاص.

وباء الهجوم السيبراني

الموضوعات الرئيسية التي يستخدمها مجرمو الإنترنت في رسائل البريد الإلكتروني الاحتيالية هي تأخيرات التسليم بسبب الوباء والإشعارات المتعلقة بفيروس كورونا من وزارة الصحة أو منظمة الصحة العالمية.

أكثر موضوعي البريد الإلكتروني الاحتيالي شيوعًا. المصدر: Trend Micro إن

"الحمولة" الأكثر شيوعًا في رسائل البريد الإلكتروني هذه هي Emotet ، وهي عبارة عن برنامج فدية لتشفير برامج الفدية ظهرت في عام 2014. ساعدت إعادة تسمية covid مشغلي البرامج الضارة على زيادة أرباح الحملة.

تشمل ترسانة المحتالين كوفيد أيضًا:

- مواقع حكومية مزيفة لجمع بيانات البطاقة المصرفية والمعلومات الشخصية ،

- مواقع مخبرين عن انتشار COVID-19 ،

- بوابات وهمية لمنظمة الصحة العالمية ومراكز السيطرة على الأمراض ،

- الجواسيس المتنقلون والمانعون الذين يتنكرون في صورة برامج مفيدة للإبلاغ عن العدوى.

منع الهجمات

بالمعنى العالمي ، فإن استراتيجية التعامل مع الوباء الإلكتروني تشبه تلك المستخدمة في مكافحة العدوى الشائعة:

- كشف،

- استجابة،

- منع،

- التوقع.

من الواضح أنه لا يمكن التغلب على المشكلة إلا من خلال تنفيذ مجموعة من الإجراءات التي تركز على المدى الطويل. يجب أن تستند قائمة التدابير إلى الوقاية.

مثلما يُقترح الحفاظ على مسافة ، وغسل اليدين ، وتطهير المشتريات ، وارتداء الأقنعة للحماية من COVID-19 ، فإن أنظمة مراقبة هجمات التصيد ، بالإضافة إلى أدوات منع التسلل والسيطرة عليها ، يمكن أن تستبعد إمكانية حدوث هجوم إلكتروني ناجح.

تكمن مشكلة هذه الأدوات في عدد كبير من الإيجابيات الخاطئة ، والتي تتطلب موارد ضخمة لمعالجتها. يمكن أن يؤدي استخدام آليات الأمان الأساسية ، مثل برامج مكافحة الفيروسات التقليدية وأدوات التحكم في التطبيق وتقييم سمعة الموقع ، إلى تقليل عدد الإخطارات حول الأحداث الإيجابية الزائفة بشكل كبير. بهذه الطريقة ، سيتمكن فريق الأمان من الانتباه إلى التهديدات الجديدة ، حيث سيتم حظر الهجمات المعروفة تلقائيًا. يتيح لك هذا الأسلوب توزيع الحمل بالتساوي والحفاظ على توازن الكفاءة والسلامة.

يعد تتبع مصدر العدوى أمرًا ضروريًا أثناء الجائحة. وبالمثل ، فإن تحديد نقطة البداية لتنفيذ التهديد في الهجمات الإلكترونية يتيح لك حماية محيط الشركة بشكل منهجي. لضمان الأمان في جميع نقاط الدخول إلى أنظمة تكنولوجيا المعلومات ، يتم استخدام أدوات EDR (اكتشاف نقطة النهاية والاستجابة). من خلال التقاط كل ما يحدث على نقاط نهاية الشبكة ، فإنها تسمح لك باستعادة التسلسل الزمني لأي هجوم ومعرفة العقدة التي استخدمها مجرمو الإنترنت لدخول النظام والانتشار عبر الشبكة.

عيب EDR هو وجود عدد كبير من الإخطارات غير ذات الصلة من مصادر مختلفة - الخوادم ومعدات الشبكة والبنية التحتية السحابية والبريد الإلكتروني. يعد استكشاف البيانات المبعثرة عملية يدوية تستغرق وقتًا طويلاً ويمكن أن تؤدي إلى فقدان شيء مهم.

XDR كلقاح إلكتروني

تهدف تقنية XDR ، وهي إحدى تطويرات EDR ، إلى حل المشكلات المرتبطة بعدد كبير من التنبيهات. يشير الرمز "X" في هذا الاختصار إلى أي كائن بنية أساسية يمكن تطبيق تقنية الاكتشاف عليه: البريد والشبكة والخوادم والخدمات السحابية وقواعد البيانات. على عكس EDR ، لا يتم نقل المعلومات التي تم جمعها إلى SIEM فحسب ، بل يتم جمعها في تخزين عالمي ، حيث يتم تنظيمها وتحليلها باستخدام تقنيات البيانات الضخمة.

مخطط كتلة للتفاعل بين XDR وحلول Trend Micro الأخرى

يتيح لك هذا النهج ، مقارنةً بتراكم المعلومات فقط ، اكتشاف المزيد من التهديدات ليس فقط باستخدام البيانات الداخلية ، ولكن أيضًا قاعدة التهديدات العالمية. علاوة على ذلك ، كلما تم جمع المزيد من البيانات ، سيتم تحديد التهديدات بشكل أسرع وزادت دقة التنبيهات.

يتيح استخدام الذكاء الاصطناعي تقليل عدد التنبيهات إلى الحد الأدنى ، نظرًا لأن XDR تنشئ تنبيهات ذات أولوية عالية ومُخصَّصة في سياق أوسع. نتيجة لذلك ، يستطيع محللو SOC التركيز على الإشعارات التي تتطلب إجراءً فوريًا ، بدلاً من التحقق يدويًا من كل رسالة لحساب العلاقات والسياق. سيؤدي ذلك إلى تحسين جودة التنبؤات بالهجمات الإلكترونية المستقبلية بشكل كبير ، والتي تعتمد عليها فعالية مكافحة الأوبئة الإلكترونية بشكل مباشر.

يتم تحقيق تنبؤات دقيقة من خلال جمع وربط أنواع مختلفة من بيانات الكشف والأنشطة من مستشعرات Trend Micro المنتشرة على مستويات مختلفة داخل المؤسسة - نقاط النهاية وأجهزة الشبكة والبريد الإلكتروني والبنية التحتية السحابية.

يسهل استخدام منصة واحدة عمل خدمة أمن المعلومات إلى حد كبير ، حيث تتلقى قائمة تنبيهات منظمة وذات أولوية ، وتعمل مع نافذة واحدة لعرض الأحداث. إن التعرف السريع على التهديدات يجعل من الممكن الاستجابة لها بسرعة وتقليل عواقبها.

توصياتنا

تُظهر تجربة مكافحة الأوبئة الممتدة على مدى قرون أن الوقاية ليست أكثر فعالية من العلاج فحسب ، بل لها تكلفة أقل أيضًا. كما تظهر الممارسة الحديثة ، فإن أوبئة الكمبيوتر ليست استثناءً. يعد منع إصابة شبكة الشركة أرخص بكثير من دفع فدية لبرامج الفدية ودفع تعويضات للأطراف المقابلة عن الالتزامات التي لم يتم الوفاء بها. دفعت Garmin

مؤخرًا للمبتزين 10 ملايين دولارللحصول على برنامج فك تشفير لبياناتك. يجب أن يضاف إلى هذا المبلغ الخسائر الناجمة عن عدم توفر الخدمات والضرر بالسمعة. تسمح لنا المقارنة البسيطة للنتيجة التي تم الحصول عليها بتكلفة حل الأمان الحديث باستخلاص نتيجة لا لبس فيها: الوقاية من تهديدات أمن المعلومات ليست حالة يكون فيها التوفير مبررًا. ستكلف عواقب هجوم إلكتروني ناجح الشركة أكثر بكثير.