يوم الأربعاء 15 يوليو ، انغمس موقع تويتر في الفوضى حيث بدأت حسابات أشهر الأشخاص في العالم ومديري الشركات والمشاهير في الارتباط بمواقع جمع البيتكوين الاحتيالية. يقول موقع Twitter إن هذا الهجوم كان ممكنًا لأن شخصًا ما خدع أو أكره أحد موظفي الشركة لمنحه حق الوصول إلى الأدوات الإدارية الداخلية للمنصة. في هذا المقال ، سأحاول تحديد جدول زمني لهذا الهجوم والإشارة إلى الدليل على من قد يكون وراءه.

أصبح الدليل الأول للهجوم مرئيًا للجمهور في حوالي الساعة 3 مساءً بتوقيت شرق الولايات المتحدة (UTC-5 ؛ الصيف UTC-4) ، عندما ظهرت رسالة في حساب تبادل العملة المشفرة Binance مفادها أن البورصة قد دخلت في شراكة مع منظمة CryptoForHealth بهدف توزيع 5000 بيتكوين على المحتاجين. وأيضًا رابط حيث يمكن للأشخاص إرسال التبرعات.

بعد بضع دقائق ، ظهرت تغريدات مماثلة في حسابات بورصات العملات المشفرة الأخرى ، وكذلك في حسابات المرشح الرئاسي الأمريكي جو بايدن ، ورئيس أمازون جيف بيزوس ، والرئيس الأمريكي السابق باراك أوباما ، والرئيس التنفيذي لشركة Tesla Elon Musk ، وعمدة نيويورك السابق مايكل بلومبرج والمستثمر Warren. بافيت.

يبدو من المضحك أن شخصًا ما سيصدق حقًا هذه الطلبات ويرسل لهم الأموال ، لكن تحليل محفظة BTC ، التي تم الإعلان عنها من قبل العديد من الحسابات المخترقة ، أظهر أنه في الـ 24 ساعة الماضية ، عالجت 383 معاملة وتلقى ما يقرب من 13 عملة بيتكوين ، وهو ما يعادل تقريبًا 117000 دولار.

أصدر موقع Twitter بيانًا مفاده أنه "تم اكتشاف هجوم هندسة اجتماعية منسق على بعض موظفينا ، مما أدى إلى الوصول إلى الأنظمة والأدوات الداخلية. نحن نعلم أن مجرمي الإنترنت استخدموا الوصول المكتسب للسيطرة على العديد من الحسابات الشائعة (بما في ذلك التي تم التحقق منها) ونشر الرسائل نيابة عنهم. نحن نحقق في الأعمال الخبيثة المحتملة الأخرى التي ربما ارتكبوها أو المعلومات التي يمكنهم الوصول إليها ، وسنشارك النتائج بمجرد حصولنا عليها ".

هناك مؤشرات قوية على أن الهجوم قد تم على يد أشخاص متخصصين تقليديا في اختراق الشبكات الاجتماعية من خلال "مبادلة بطاقة SIM" - وهو نوع شائع بشكل متزايد يشمل الرشوة أو القرصنة أو إكراه موظفي مشغلي شبكات الهاتف المحمول أو الشبكات الاجتماعية من أجل الوصول إلى حساب الضحية.

شخصيات من مجتمع مبادلة بطاقة SIM تحب اعتراض الوصول إلى الحسابات الاجتماعية من ما يسمى. فئة "OG". OG ، أو العصابات الأصلية ، هي أسماء حسابات قصيرة مثلB أوجو... يؤدي امتلاك مثل هذا الحساب إلى زيادة المكانة والتأثير والوزن الاجتماعي في دوائر المتسللين المشاركين في مبادلة بطاقة SIM ، حيث يمكنك أحيانًا الحصول على عدة آلاف من الدولارات لإعادة بيع هذه الحسابات.

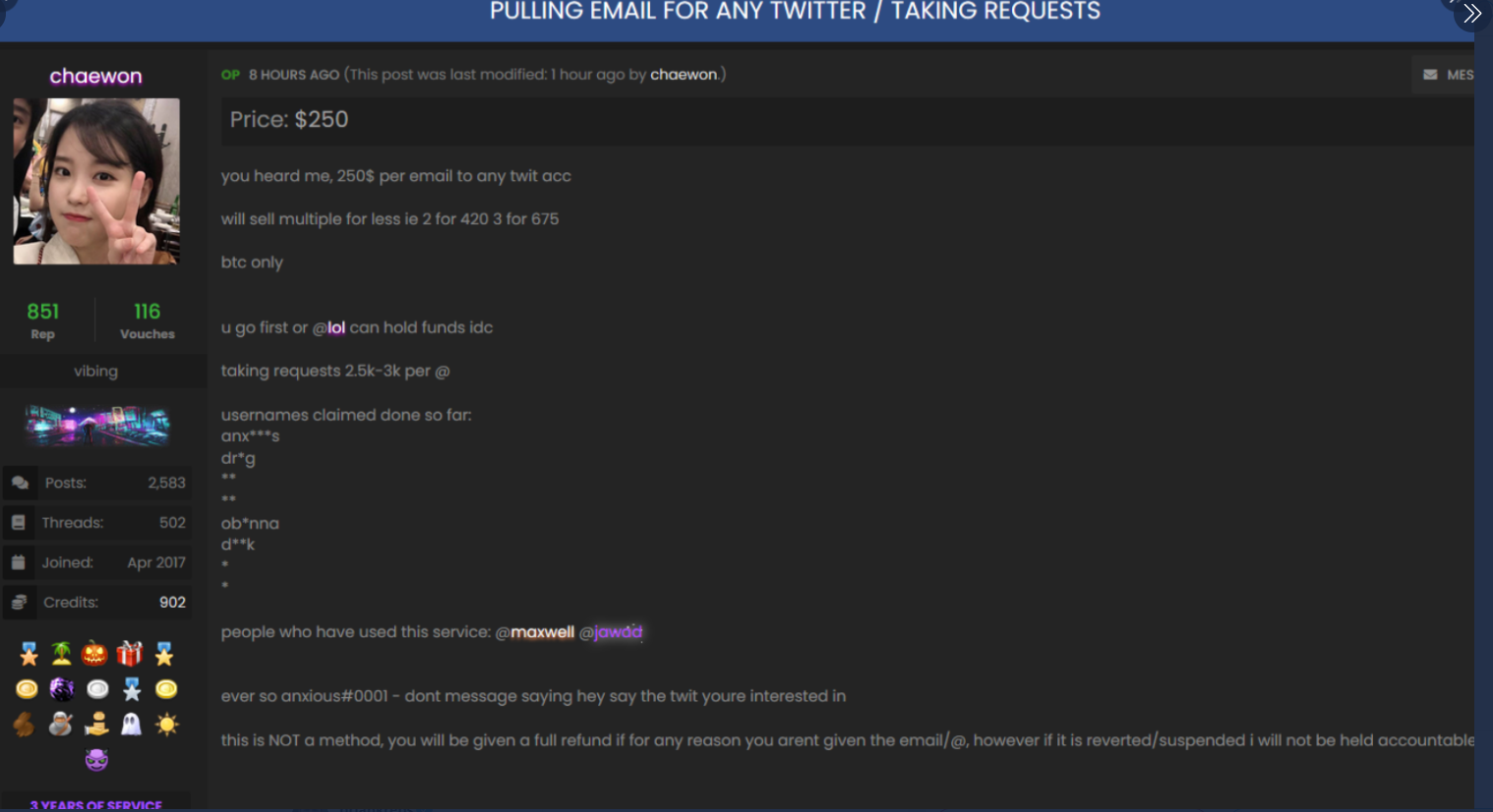

في الأيام التي سبقت هجوم الأربعاء ، ظهرت إشارات على الإنترنت على أن بعض أعضاء مجتمع القرصنة كانوا يبيعون القدرة على تغيير البريد الإلكتروني المرتبط بأي حساب على تويتر. في منشور على منتدى OGusers مخصص لاختراق الحسابات ، أعلن المستخدم Chaewon عن القدرة على ربط بريد إلكتروني معين بأي حساب Twitter مقابل 250 دولارًا والوصول إلى حسابات تتراوح قيمتها بين 2000 و 3000 دولار.

"هذه ليست طريقة خاصة. إذا لم تحصل على بريد إلكتروني ، فسنقوم برد أموالك. كتب تشايون في منشور بعنوان "طلبات انتحال البريد الإلكتروني على تويتر" إذا تم حظر الحساب ، فنحن لسنا مسؤولين.

قبل ساعات من بدء ظهور مكالمات التبرع بعملة البيتكوين على حسابات بورصات العملات المشفرة والمشاهير على تويتر ، ركز المهاجمون على اختراق العديد من حسابات OG ، بما في ذلك "@ 6".

كان الحساب مملوكًا سابقًا للراحل أدريان لامو ، المعروف باسم "المتسلل المتشرد" الذي اخترق شبكة نيويورك تايمز وسلم إلى السلطات الأمريكية برادلي مانينغ ، وهو رجل عسكري قام بتسليم وثائق بدرجات متفاوتة من السرية إلى موقع ويكيليكس. يتم تشغيل @ 6 الآن بواسطة صديق لامو وباحث أمني قديم ومخادع الهاتف الذي طلب أن يُدعى Lucky225 في هذه القصة.

قال Lucky225 أنه قبل الساعة 2 ظهرًا بتوقيت شرق الولايات المتحدة يوم الأربعاء ، تلقى رمزًا لتأكيد إعادة تعيين كلمة المرور لحساب @ 6 عبر Google Voice. قالت Lucky225 إنها حظرت سابقًا إرسال إشعارات الرسائل القصيرة للحصول على إذن متعدد الخطوات ، واستخدمت رموز الوقت التي تم إنشاؤها بواسطة تطبيق الهاتف المحمول.

ولكن نظرًا لأن المهاجمين تمكنوا من تغيير عنوان البريد الإلكتروني المرتبط بحساب @ 6 ومنع التفويض متعدد الخطوات ، فقد تم إرسال رمز تأكيد لمرة واحدة إلى حساب Google Voice الخاص به وإلى البريد الإلكتروني الجديد الذي سجله المهاجمون.

وقال Lucky225: "تم تنفيذ الهجوم لأن الأدوات الإدارية في Twitter ، على ما يبدو ، من الممكن تحديث عنوان البريد الإلكتروني لأي مستخدم دون إرسال أي إخطارات إليه". "لذلك ، يمكن للمهاجمين تجنب الاكتشاف عن طريق تحديث البريد الإلكتروني للحساب أولاً ثم تمكين المصادقة الثنائية."

قال Lucky225 إنه لا يزال ليس لديه طريقة للتحقق مما إذا كانت أي تغريدات قد تم إرسالها من عنوانه بعد اختراقه ، لأنه لا يمكنه الوصول إليها بعد (قام بتحليل هذه الحلقة بأكملها بالتفصيل في منشور على الموقع الإلكتروني متوسط ).

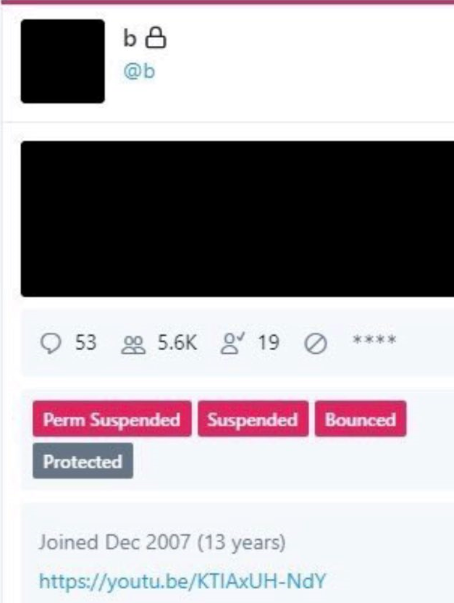

في نفس الوقت تقريبًا الذي تم فيه الاستيلاء على @ 6 ، تم الاستيلاء على حساب آخر ،B. ثم بدأ شخص ما في نشر صور لمنطقة إدارة Twitter التي أظهرت حسابB.

استجاب Twitter بإزالة جميع لقطات الشاشة الخاصة بأدواته الداخلية من النظام الأساسي ، وفي بعض الحالات ، حظر الحسابات مؤقتًا.

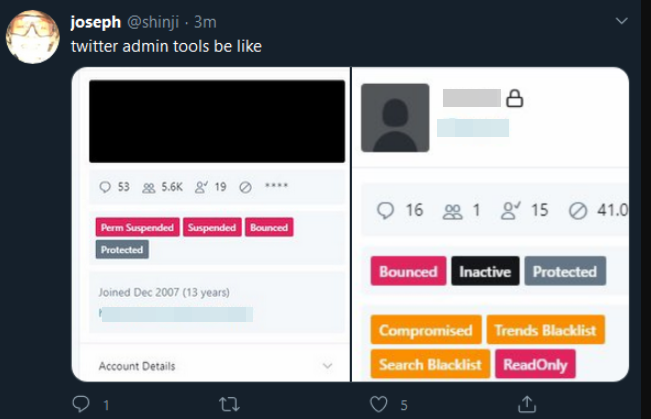

في حساب آخر -شينجي- أيضا تحميل صور لأدوات تويتر الداخلية. قبل دقائق قليلة من الحظر ، نشروا تغريدة تحثهم على الاشتراك في @ 6 ، وهو حساب سُرق من Lucky225.

هنا و هنا على أرشيف الإنترنت يمكنك تحميل النسخ المخبأة من تويتشينجيقبل هجوم الأربعاء. تظهر أن المستخدم يدعي أنه يمتلك حسابي OG على Instagram - "j0e" و "dead".

أخبرنا مصدر أمني من أكبر مشغلي الهواتف المحمولة في الولايات المتحدة أن حسابات "j0e" و "الميتة" مرتبطة بمخترق تبادل بطاقة SIM سيء السمعة يُطلق عليه اسم PlugWalkJoe. كان الباحثون يراقبون PlugWalkJoe حيث يُعتقد أنه قد نفذ العديد من مقايضات SIM على مر السنين ، تليها كميات كبيرة من سرقة البيتكوين.

الآن دعنا ننظر إلى صورة الملف الشخصي في أرشيف حساب آخرشينجي(أدناه). الصورة هي نفسها الموجودة في لقطة الشاشة يوم الأربعاء عندما نشر Joseph / @ Shinji لقطات لأدوات Twitter الداخلية في الخلاصة.

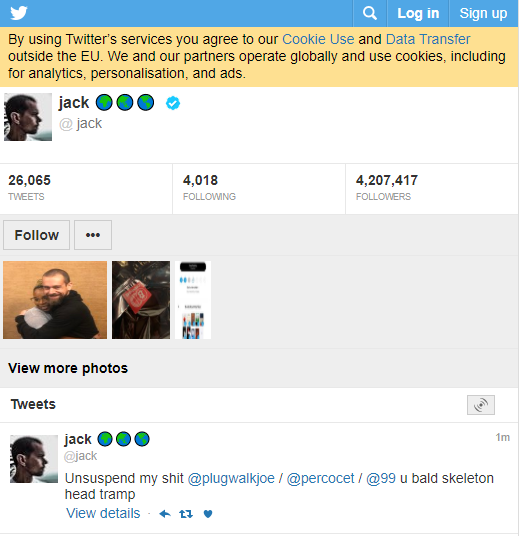

قال مصدرنا أن هذا الشخص كان أحد الأشخاص الرئيسيين في مجموعة تبادل بطاقات SIM التي تسمى ChucklingSquad. يُعتقد أنهم أخذوا حسابًا على Twitter Jack Dorsey [مبتكر Twitter / prim.perev.] العام الماضي . كتب Wired أن الحسابجاكتم أخذها بعيدًا عندما نظم المتسللون استبدال بطاقات SIM لمشغل AT & T - رقم هذا المزود مرتبط بحساب دورسي.

تشير تغريدة أُرسلت من حساب Jack Dorsey عندما تم اختراقها إلى PlugWalkJoe وأعضاء آخرين في Chuckling Squad.

أخبرنا مصدر من صناعة أمن الأجهزة المحمولة أنه في الحياة الواقعية ، فإن PlugWalkJoe هو جوزيف جيمس كونور ، وهو مقيم في ليفربول يبلغ من العمر 21 عامًا. هو الآن في إسبانيا ، حيث درس في الجامعة ، ولم يتمكن بعد من العودة إلى وطنه بسبب قيود السفر المرتبطة بفيروس كورونا.

وقال المصدر إن PlugWalkJoe يخضع للتدقيق وتم تعيين محققة واحدة للتعرف عليه وإقناعه بإجراء محادثة بالفيديو. بعد ذلك ، في الفيديو المسجل في هذه الدردشة ، وجد المحققون مجموعة مميزة.

قال المصدر إن المجموعة التي شوهدت في الصورة على إنستغرام لـ PlugWalkJoe ، instagram.com/j0e ، هي نفسها تمامًا كما رأوها في دردشة الفيديو.

إذا كان PlugWalkJoe متورطًا بشكل مباشر في اختراق Twitter ، فيبدو من المناسب أنه تم الكشف عنه جزئيًا بفضل الهندسة الاجتماعية. ربما يجب أن نكون ممتنين لأن قراصنة تويتر لم يستهدفوا شيئًا أكثر طموحًا ، مثل التدخل في الانتخابات أو انهيار الأسواق المالية ، أو محاولة بدء حرب من خلال تصريحات كاذبة ومثيرة للانقسام من قادة العالم.

من الواضح أيضًا أن اختراق Twitter هذا يمكن أن يمنح المتسللين إمكانية الوصول إلى المراسلات بين أي حسابات - ومن الصعب المبالغة في تقدير هذه المعلومات ، على الرغم من حقيقة أنها ستثير اهتمام العديد من الأفراد والمؤسسات ، من الدول إلى جواسيس الشركات والمبتزين.

أنظر أيضا: