عندما انتقلت الشركات إلى المواقع البعيدة ، اختارت الشركات RDP نظرًا لسهولة الإعداد والاستخدام. لكن الانتقال كان عاجلاً ولم يول الجميع الاهتمام اللازم للسلامة. نتيجة لذلك ، استهدف مجرمو الإنترنت المنظمات.

في هذه المقالة ، قررنا تحليل نقاط الضعف في بروتوكول RDP وإخبارك بكيفية تأمين البنية التحتية للشركة. أجرينا أيضًا تجربة من خلال نشر مصيدة RDP على عدة خوادم ووصفنا التحف الجنائية التي يمكن اكتشافها في حالة الاتصال غير المصرح به للمتطفلين.

▍ نقاط الضعف في RDP

يمكن الوصول إلى ما يقرب من 4 ملايين خادم RDP حول العالم من الشبكة الخارجية اليوم. ما لا يقل عن ذلك ، على الأرجح ، متاح فقط من الشبكات الداخلية.

غالبًا ما يبحث المهاجمون على وجه التحديد عن نقاط الضعف في خوادم RDP من أجل استغلالها لأغراضهم الخاصة. على سبيل المثال ، غالبًا ما يتعرض RDP لهجمات القوة الغاشمة. بالإضافة إلى ذلك ، على مدى العامين الماضيين ، اكتشف الخبراء نقاط ضعف خطيرة في RCE تتعلق بـ RDP.

هجمات القوة الغاشمة

الهجمات الأكثر شيوعًا على RDP هي هجمات القوة الغاشمة. يمكن تقسيمها تقريبًا إلى عدة مجموعات.

- أبسط الهجمات ، والتي تتمثل في تخمين كلمات المرور الأولية دون استخدام أي أدوات أتمتة.

- هجمات القاموس ، والتي يتم خلالها إطلاق هجوم القوة الغاشمة على جميع كلمات المرور المحتملة لاسم المستخدم المقصود.

- , , , .

- Password spraying, , .

- Credential stuffing, .

بعد اختيار زوج من معلومات تسجيل الدخول وكلمة المرور ، يحصل المهاجمون على وصول كامل إلى النظام المخترق.

عادة ما يتم إعطاء الحماية والأبسط للهجمات على النحو الواجب من قبل المنظمات. على سبيل المثال ، غالبًا ما يتم التخطيط لقفل حساب بعد عدة محاولات تسجيل دخول غير ناجحة.

في الوقت نفسه ، غالبًا ما يتم نسيان رش كلمات المرور وهجمات حشو بيانات الاعتماد. ومع ذلك ، فإن مثل هذه الهجمات الآن ليست غير شائعة ، ولكنها على العكس من ذلك ، أصبحت شائعة. يساعد حظر عناوين IP التي يتم من خلالها إجراء عدة محاولات غير ناجحة لتسجيل الدخول إلى RDP على مكافحتها. كما أن حظر إعادة استخدام كلمات المرور لن يكون ضروريًا. أيضًا ، يجب ألا تستخدم نفس كلمة المرور على موارد متعددة.

نقاط الضعف

منذ عام 2019 ، تم اكتشاف العديد من الثغرات الخطيرة المتعلقة بـ RCE فيما يتعلق بـ RDP. يؤدي استغلالهم إلى تنفيذ التعليمات البرمجية عن بُعد على النظام المستهدف.

تم اكتشاف الثغرة الأمنية CVE-2019-0708 ، التي يطلق عليها اسم BlueKeep ، ليس في بروتوكول RDP نفسه ، ولكن في تنفيذ خدمة سطح المكتب البعيد. تسمح هذه الثغرة الأمنية لمستخدم غير مصادق بتنفيذ تعليمات برمجية عشوائية على النظام الهدف عن بُعد. تؤثر الثغرات الأمنية على الإصدارات الأقدم من Windows ، من Windows XP (Windows Server 2003) إلى Windows 7 (Windows Server 2008 R2). لتشغيلها بنجاح ، ما عليك سوى الوصول إلى الشبكة لجهاز كمبيوتر به إصدار ضعيف من Windows وخدمة RDP قيد التشغيل. للقيام بذلك ، يرسل المهاجم طلب RDP معد خصيصًا إلى الخدمة ، مما يسمح للمهاجم بتنفيذ تعليمات برمجية عشوائية عن بُعد على النظام المستهدف. تم نشر معلومات حول BlueKeep في مايو 2019 ، لكن أكثر من 289 ألف خادم RDP لا تزال عرضة للخطر.

الثغرات الأمنية CVE-2019-1181 / 1182/1222/1226 مطابقة تقريبًا لـ BlueKeep. ومع ذلك ، في حين أن الثغرة السابقة أثرت فقط على الإصدارات القديمة من Windows ، فإن جميع الإصدارات الجديدة من نظام التشغيل في خطر الآن لاستغلال الثغرات الأمنية ، يحتاج المهاجم أيضًا إلى إرسال طلب معد خصيصًا إلى خدمة سطح المكتب البعيد للأنظمة المستهدفة باستخدام بروتوكول RDP ، والذي من شأنه أن يسمح بتنفيذ تعليمات برمجية عشوائية. تم نشر هذه الثغرات الأمنية في أغسطس 2019.

تم العثور على ثغرة أمنية أخرى - BlueGate (CVE-2020-0609 / 0610) - في مكون Windows Remote Desktop Gateway في Windows Server (2012 ، 2012 R2 ، 2016 و 2019). كما يسمح للمهاجمين بتنفيذ التعليمات البرمجية عن بُعد على النظام المستهدف عبر RDP والطلبات المعدة خصيصًا. تم نشر BlueGate في أوائل عام 2020.

▍ البرامج الضارة و RDP

لا تبقى نقاط ضعف RDP بعيدة عن أنظار مشغلي البرمجيات الخبيثة. ليس من غير المألوف أن يستخدم مجرمو الإنترنت بيانات اعتماد RDP المنشورة في الهجمات المستهدفة.

بعد الحصول على وصول RDP إلى النظام المستهدف ، يقوم المهاجمون يدويًا بتعطيل الحماية من الفيروسات وإطلاق البرامج الضارة. غالبًا ما تشغل مثل هذه الهجمات برامج الفدية مثل Dharma (المعروفة أيضًا باسم Crysis) على نظام مصاب.

▍ طُعم للمتسللين ، أو كيف نشرنا موضع جذب

قررنا إجراء تجربة والتحقق مما سيحدث مع خادم RDP يمكن الوصول إليه من شبكة خارجية. لهذا ، تم نشر اثنين من مواضع الجذب. استخدمنا تنفيذ بروتوكول RDP في Python - RDPY ، والذي يمكن العثور عليه في المجال العام .

تم نشر أحد مواضع الجذب على خادم DigitalOcean العام ، والآخر على خادم في شبكة مؤسستنا. ثلاثة منافذ متاحة من الإنترنت:

- المنفذ القياسي - 3389 ؛

- منفذين غير قياسيين - 36 و 25300.

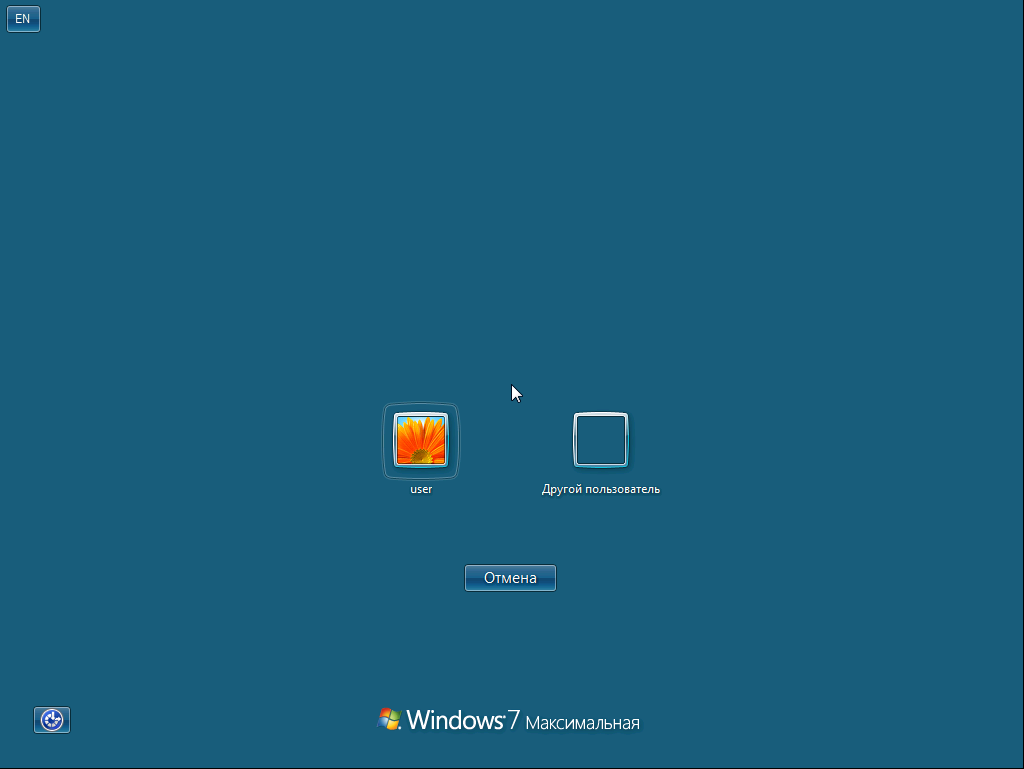

تظهر النافذة التي تظهر عند الاتصال في لقطة الشاشة أدناه.

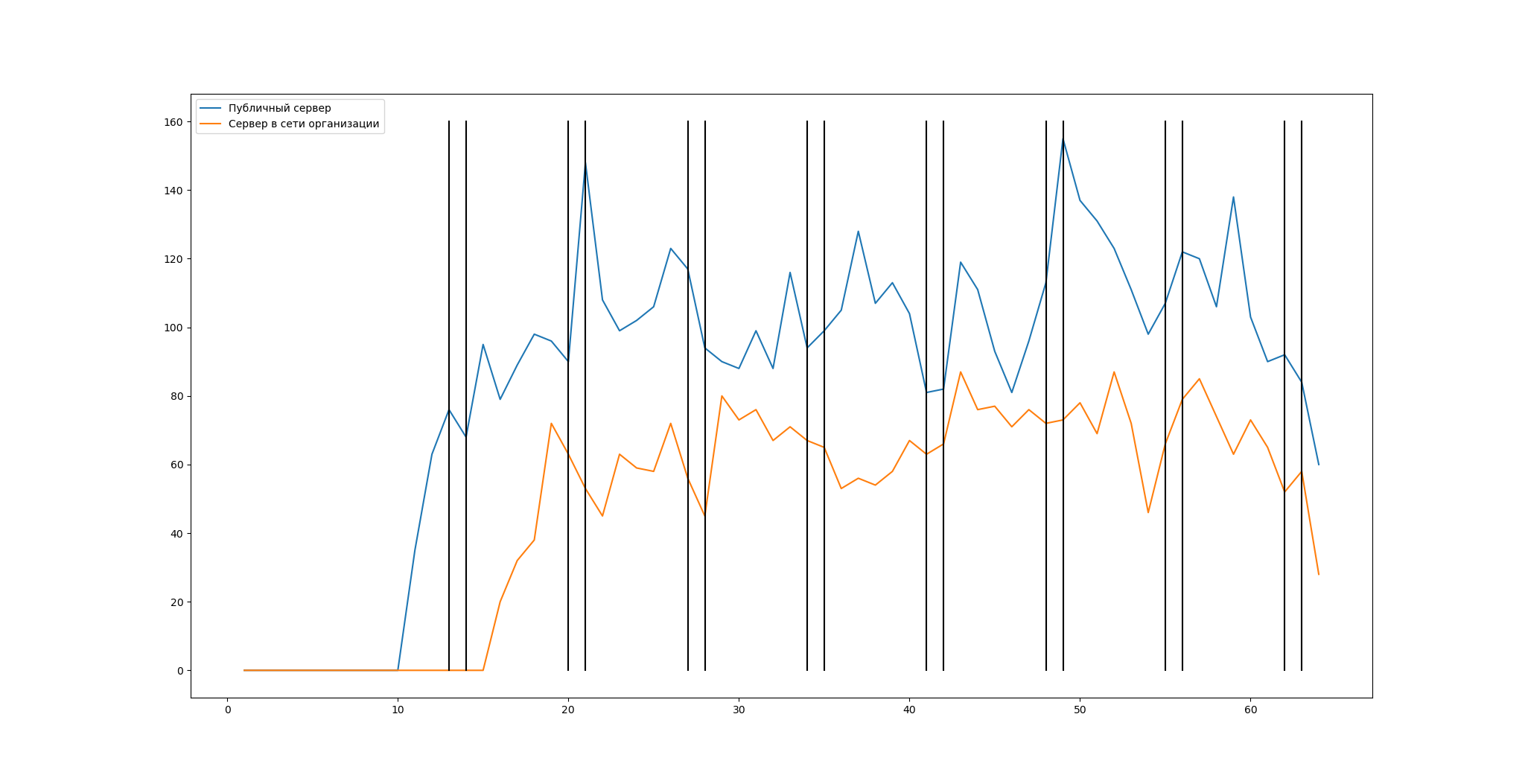

جذب المنفذ القياسي 3389 أقصى قدر من الاهتمام على الشبكة ، وخلال الشهر ونصف الشهر الذي كانت فيه مواضع الجذب تعمل ، تم تسجيل إجمالي 15 محاولة للقوة الغاشمة و 237 محاولة لكتابة بيانات غير صالحة إلى مأخذ على خادم عام ؛ و ، على التوالي ، 16 و 135 محاولة - على خادم في شبكة المؤسسة.

أيضًا ، كما هو متوقع ، تعرض المنفذ القياسي 3389 لعمليات مسح عديدة من الشبكة. في الوقت نفسه ، تم فحص الخادم العام بمعدل 2.5 مرة أكثر من الخادم في شبكة المؤسسة.

يمكن رؤية معدل الفحص في الرسم البياني أدناه. تشير الخطوط الرأسية هنا إلى أيام السبت والأحد ، والتي وقعت خلال فترة موضع الجذب. في معظم الحالات ، كان هناك انخفاض في عمليات فحص الشبكة في نهاية أسبوع العمل.

أفقيًا - أيام عمل مواضع الجذب ، عموديًا - عدد التوصيلات.

المنحنى الأزرق هو الشمال العام ، والمنحنى البرتقالي هو الخادم في شبكة المؤسسة.

الخط العمودي - السبت والشمس .

لم تكن هناك محاولات عمليا لمسح المنافذ غير القياسية. لذلك ، فإن نقل RDP إلى منفذ غير قياسي سيساعد في الحماية من معظم الهجمات.

▍ الأمان

بتلخيص كل ما سبق ، يمكنك استنتاج العديد من القواعد التي ستساعد في تأمين البنية التحتية عند الاتصال عن بُعد عبر RDP.

- RDP. , . .

- VPN. , VPN -.

- , , , , , . . password spraying credential stuffing.

- IP-, RDP. password spraying credential stuffing.

- . -.

- قم بإعداد تدقيق لأحداث RDP ومراجعة سجلات الاتصال بانتظام للقبض على أي نشاط مشبوه في الوقت المناسب.

"أين تبحث عن آثار اتصال RDP"

إذا كانت لديك أي شكوك حول اختراق نظامك عبر RDP ، فيمكنك تجربة عدة خطوات بنفسك.

- السجلات. بادئ ذي بدء ، يجب عليك التحقق على الفور من سجلات الأحداث:

- ٪ SystemRoot٪ \ System32 \ Winevt \ Logs \ Microsoft-Windows-TerminalServices-RemoteConnectionManager٪ 4Operational.evtx

الحدث 1149 لإجراء اتصال ناجح قبل المصادقة باستخدام تسجيل الدخول وكلمة المرور ، ولكن بعد مصادقة عنوان IP لمصدر الاتصال. من المهم البحث عن اتصالات من عناوين IP غير عادية ؛ يمكن أيضًا الحصول على كلمات مرور القوة الغاشمة هنا. - %SystemRoot%\System32\Winevt\Logs\Security.evtx

4624 — , 4625 — , 4778 — , 4634 — . «LogonType». 3, 10 7. IP-, — . - %SystemRoot%\System32\Winevt\Logs\Microsoft-Windows-TerminalServices-LocalSessionManager%4Operational.evtx

21, 22 25 — , 23 — . IP-.

IP-, . , (, .).

. Security.evtx, — Security.evtx Microsoft-Windows-TerminalServices-RemoteConnectionManager%4Operational.evtx . , SIEM-. - ٪ SystemRoot٪ \ System32 \ Winevt \ Logs \ Microsoft-Windows-TerminalServices-RemoteConnectionManager٪ 4Operational.evtx

- . , , . RDP-, . , , TCP (, RDP). . , , X, X+N . , .

إذا تم العثور على آثار

إذا وجدت آثارًا لاختراق ناجح من خلال RDP ، فيجب عليك أولاً:

- محاولة عزل المهاجم (أو فصل البنية التحتية تمامًا عن الإنترنت ، أو فصل الخوادم الهامة عن الشبكة المحلية) ؛

- تحقق من وحدة تحكم المجال بحثًا عن علامات القرصنة ، وكذلك تحقق من تفريغ الملفات والأهداف المحتملة الأخرى للمهاجم.

هناك احتمال كبير أن العدوى قد انتشرت بالفعل من خلال الموارد الداخلية. إذا حدث هذا ، فأنت بحاجة إلى التحقق من أحداث بدء تشغيل PowerShell ومشغلات مكافحة الفيروسات وغيرها. وأفضل شيء هو الاتصال على الفور بأخصائي الطب الشرعي للكمبيوتر.