هناك طريقتان لبناء نموذج يحتذى به في نظام المعلومات.

النهج الأول

يتم تطوير الأدوار بناءً على نموذج وظيفي . هذا النهج ممكن عندما يكون لدى المنظمة قسم خاص من التقنيين ، دعنا نسميها "قسم التكنولوجيا التنظيمية (OTO)". في مصرفنا ، كان هذا القسم جزءًا من قسم تكنولوجيا المعلومات. سيقوم القسم بترجمة احتياجات العمل الموضحة في النموذج الوظيفي إلى لغة تكنولوجيا المعلومات: لغة الحقوق / الخيارات / الصلاحيات التي يجب توفيرها في النظام لأداء وظيفة محددة.

يعد هذا النهج جيدًا أيضًا عند تشغيل نظام جديد وتشكيل نماذج يحتذى بها من البداية. أولاً ، تحتاج إلى معرفة كيفية منح الحقوق ، جنبًا إلى جنب مع مدير تكنولوجيا المعلومات في النظام ، وما إذا كانت هناك أي أدوار أو مجموعات داخلية في النظام. بعد ذلك ، جنبًا إلى جنب مع رؤساء وحدات الأعمال وتقنيي النسبية العامة ، تحتاج إلى تطوير الأدوار ، بما في ذلك الحقوق اللازمة. ثم يجب تنسيق الأدوار التي تم إنشاؤها مع مالك النظام من الشركة منذ ذلك الحين إنه مسؤول عن تنفيذ العمليات التجارية ، مع إدارة الرقابة الداخلية لتجنب التعارضات بين الأنظمة ومع إدارة الأمنحتى لا يتم انتهاك السياسة الأمنية المعتمدة للشركة. بعد ذلك ، يمكن تشغيل النظام وتخصيص الحقوق وفقًا لنموذج الدور المعتمد.

النهج الثاني

يتم تشكيل الأدوار من الحقوق الحالية الممنوحة بالفعل للموظفين. في معظم الحالات ، هذا هو بالضبط ما عليك القيام به. تعمل الأنظمة لفترة طويلة ومن الضروري تسوية الفوضى في حقوق المستخدم التي تراكمت على مدار سنوات عديدة من التشغيل. هناك بعض الخصائص المميزة هنا.

إذا لم يكن النظام كبيرًا جدًا وكان هناك عدد قليل من الحقوق المختلفة فيه ، فليس من الصعب تحديد الحقوق المتداخلة المشتركة بين الموظفين في نفس المنصب. من بينهم ، يمكنك تأليف دور ، ثم إرساله للموافقة والموافقة إلى الرئيس ومالك المورد وعلى طول السلسلة ، كما في الحالة الأولى. إذا كان للنظام الكثير من الحقوق (الصلاحيات) ، ويستخدمه عدد كبير من الموظفين من أقسام مختلفة ، فإن المهمة تصبح أكثر تعقيدًا. في هذه الحالة ، تأتي المرافق المتخصصة للإنقاذ ، تسمىالتعدين الدور الذي يجعل المهمة أسهل. يقومون بجمع الاستحقاقات المتداخلة لوظيفة معينة في دور قياسي تتم مراجعته والموافقة عليه من قبل أصحاب المصلحة.

بناء نموذج يحتذى به باستخدام النهج الثاني

في شركتنا المالية الكبيرة ، قمنا ببناء نموذج يحتذى به باستخدام النهج الثاني لتحقيق النظام للأنظمة العاملة بالفعل. بالنسبة لأولئك الذين لديهم حقوق قليلة للمستخدمين ، أخذنا عينة واضحة (المستخدمون النشطون فقط). لقد قمنا بتطوير نموذج لملء مصفوفة الدور لكل نظام: تذكر أن مصفوفة الدور هي الأدوار (مجموعة من الحقوق) فيما يتعلق بأقسام الشركة والمناصب فيها. تم إرسال النموذج إلى مالكي هذه الأنظمة لاستكماله. هؤلاء ، بدورهم ، قاموا بجمع المعلومات من الأقسام التي تم استخدام النظام فيها ، وأعادوا النموذج المكتمل بالفعل لمزيد من التنسيق مع خدمات أمن المعلومات والرقابة الداخلية. ثم يتم استخدام النموذج المكتمل ، أي مصفوفة الدور ، في منح الوصول المستند إلى الدور وكذلك التضمين في مشروع الأتمتة في المستقبل.

لسوء الحظ ، لا توجد مثل هذه المصفوفات والأنظمة حيث يمكن تقسيم جميع الحقوق بشكل لا لبس فيه إلى أدوار وأدوار مرتبطة بالمناصب. لأنك في هذه الحالة إما ستحصل على بعض الأدوار العالمية إلى حد ما ، حيث ستكون بعض الحقوق زائدة عن الحاجة. أو على العكس من ذلك ، هناك العديد من الأدوار ، ولن يكون هذا قائمًا على الدور ، بل الوصول الشخصي القائم على الطريقة التقديرية ، والتي كتبنا عنها في الجزء الأول. غالبًا في المؤسسات الكبيرة ، قد لا تكون هناك حاجة لأدوار لمنصب ما ، ولكن لوظيفة معينة. على سبيل المثال ، قد يشغل العديد من الموظفين نفس المنصب لكنهم يؤدون وظائف مختلفة. لذلك ، من المنطقي إضافة جزء من نفس الوظيفة إلى الأدوار الأساسية التي سيتم تعيينها افتراضيًا. وترك بعض الوظائف الفريدة للموظف لتسجيل الحقوق للطلبات الفردية ،التي يتم إرسالها للموافقة عليها وفقًا للإجراءات التي وضعتها الشركة.

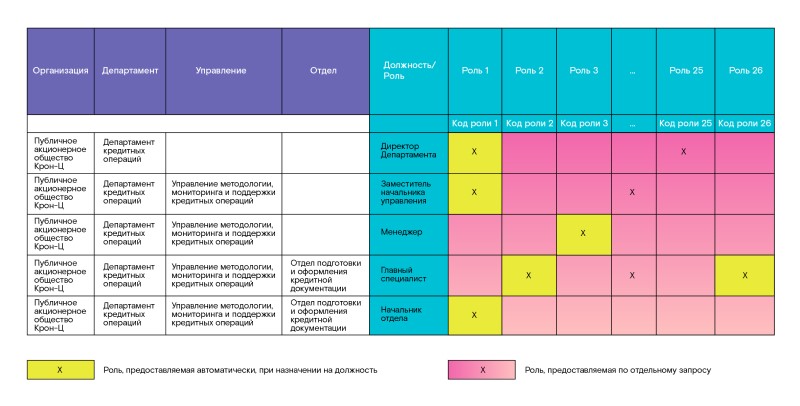

نموذج نموذج لملء مصفوفات الأدوار

بدا نموذجنا هكذا. في الورقة الأولى على اليسار (عموديًا) تم إدراج المواضع والأقسام ، وفي الأعلى (أفقيًا) الأدوار. عند التقاطع ، كان من الضروري وضع علامة تشير إلى القسم الذي يحتاج إلى الدور / الأدوار. وضعنا علامة تعبئة ملونة: أخضر - الأدوار التي يجب تقديمها بشكل افتراضي عند التعيين في منصب ؛ الأصفر - الأدوار التي يمكن طلبها لوظيفة أو قسم معين بناءً على طلب إضافي منفصل.

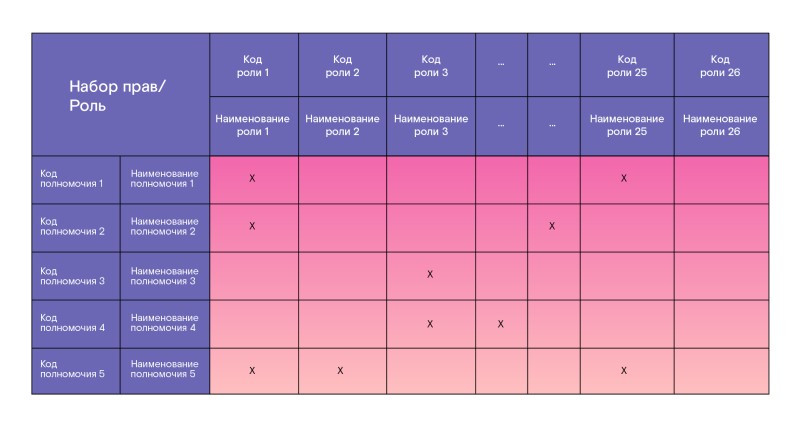

في الورقة الثانية ، وضعنا دليلاً يوضح ملء الأدوار بالحقوق الفردية (الصلاحيات).

تحتوي الورقة الثالثة على مصفوفة من تعارضات SOD (حظر مجموعة محتملة من الأدوار).

يجب أن أقول على الفور أننا تناولنا موضوع صراعات SOD في التقريب الأول ، لأن إنه نشاط كبير منفصل مع عمليته الخاصة. يمكن إنشاء حظر الجمع بين بعض السلطات في إطار دور منفصل ، وبين الأدوار ، وفي التفاعلات عبر الأنظمة. بالإضافة إلى ذلك ، من المهم إعداد عملية العمل مع تعارضات SOD ووضع سيناريوهات للاستجابة لها. هذا موضوع للنظر بشكل منفصل.

بالنسبة للأنظمة التي بها العديد من المستخدمين وهيكل حقوق متنوع إلى حد ما ، من الصعب جدًا إنشاء مصفوفة يدويًا. لهذه الأغراض ، استخدمنا أدوات متخصصة لبناء نموذج دور التعدين... يمكن أن تختلف هذه الأدوات بشكل كبير في منطق العمل والتكلفة وقابلية الاستخدام والخصائص الأخرى. لكن مبدأ التشغيل والأهداف المشتركة بينهما هو جمع المعلومات حول الحقوق الحالية للموظف في أنظمة المعلومات ، وتحليل تكرار هذه الحقوق للموظفين الذين لديهم نفس الصفات ، ودمج هذه الحقوق في الأدوار ، وفي النهاية ، بناء نموذج أساسي معين يعكس الدور الحالي. الحالة.

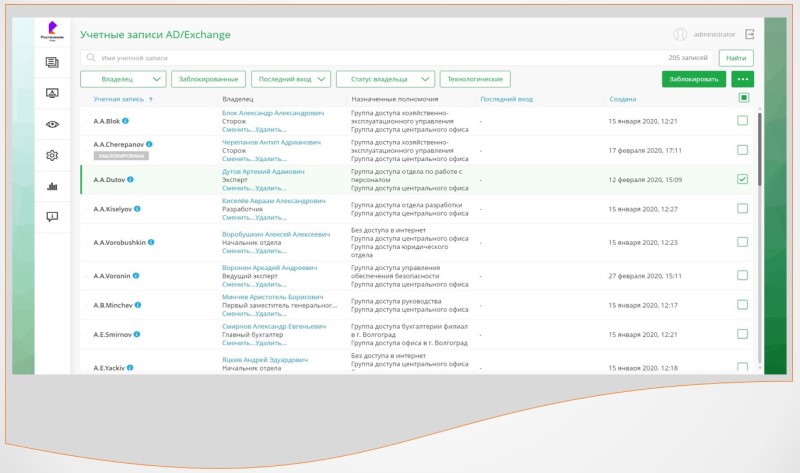

الآن ، مع مرور الوقت والعمل لدى شركة تطور برمجيات للتحكم في الوصول ، أدركت أن هناك طرقًا أكثر فاعلية لبناء نماذج يحتذى بها في الأنظمة الكبيرة. كلما أسرعت المنظمة في تبني أدوات الترتيب الآلي ، كلما كانت عملية بناء نموذج القدوة أكثر سلاسة وغير مؤلمة. في هذه الحالة ، سيكون النظام الآلي مساعدًا أو يساعد في بناء الأدوار. يجب أن يبدأ تنفيذ أنظمة التحكم في الوصول الآلي (IdM / IGA) بربط مصادر الموارد البشرية والأنظمة المستهدفة لتحميل البيانات ورسم خرائطها وتحليلها. باستخدام أدوات متخصصة مدمجة في حلول التحكم في الوصول ، يمكنك بناء العمليات الضرورية بشكل فعال على أساس الأتمتة من البداية.سيؤدي هذا إلى تقليل تكاليف العمالة بشكل كبير والقضاء على العلاج بالصدمة في المستقبل. على سبيل المثال ، سوف تسير عملية التعامل مع الحسابات بشكل أسرع وأكثر كفاءة ، وتحديداً في المرحلة الأولى:

- منع الحسابات غير المشروعة التي تم العثور عليها ،

- تحديد حسابات الأيتام ،

- تحديد وتسجيل حسابات الموظفين الخارجية ، إلخ.

- أتمتة إنشاء الحسابات عند تعيين موظف وحظر الحسابات عند الفصل.

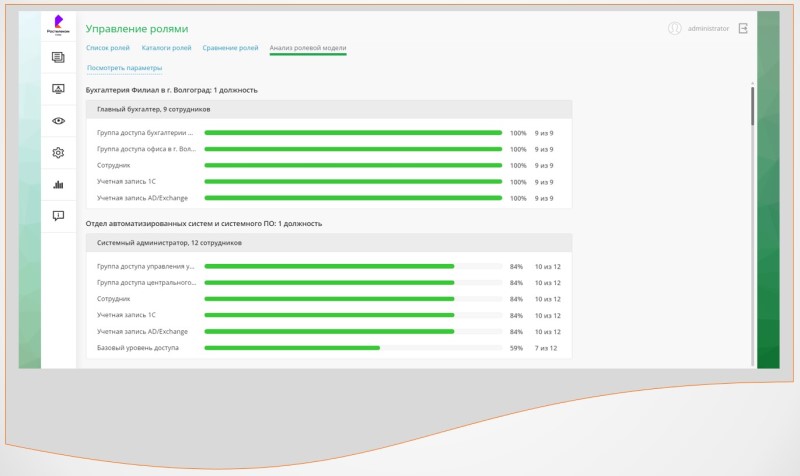

وفي المرحلة الثانية بالفعل ، يتيح استخدام أنظمة التحكم في الوصول المؤتمتة زيادة كفاءة العمل مع حقوق المستخدم وبناء نموذج يحتذى به ، على وجه الخصوص:

- تطبيق طرق مختلفة لمقارنة الحقوق لمختلف المستخدمين ،

- إجراء التعدين الآلي في الدور وتحديد حقوق المطابقة لفئات معينة من المستخدمين مع التحليل والموافقة اللاحقة. وهذا يجعل إنشاء مصفوفات حقوق الوصول الضرورية أسرع وأسهل بكثير.

نحن ننفذ لائحة جديدة لحقوق الوصول

وصلنا إلى النقطة التي يمكنك من خلالها البدء في العيش في شركة وفقًا للوائح التحكم في الوصول الجديدة: منح حق الوصول والتغيير والإلغاء ، مع مراعاة هيكلها الجديد. ما يجب أن يكون في هذا النظام:

- يتم تحديد حقوق الوصول من خلال وجود / عدم وجود نموذج يحتذى به لنظام معلومات معين. كما ذكرنا سابقًا ، من المستحيل ببساطة بناء مصفوفات الأدوار لجميع أنظمة المعلومات في وقت واحد ، فأنت بحاجة إلى التصرف بشكل تدريجي ، وفقًا للخطة المعتمدة.

- إذا لم يكن هناك نموذج يحتذى به في النظام حتى الآن ، فيجب الاتفاق على الحقوق ، على الأقل ، مع رئيس القسم ومالك المورد.

- إذا تم تطوير نموذج الدور والموافقة عليه ، فسيتم تخصيص / تغيير الحقوق بناءً عليه.

- , .

. , , , .

. -, .

-, , , . IdM/IGA-, , . , , . , . , , . - . , .. , , . , , . . , .

لا يمكن أن يكون نموذج الدور ثابتًا. يجب عليها ، مثل الكائن الحي ، التكيف مع التغييرات التي تحدث في المنظمة. ما هو سبب تصحيحه؟

الأول هو تغيير في الهيكل التنظيمي والموظفين.في المؤسسات الكبيرة ، كنت مقتنعا بهذا من تجربتي الخاصة ، يمكن أن تحدث مثل هذه التغييرات بشكل شبه يومي. غالبًا ما ترتبط التغييرات بإعادة تسمية الأقسام والوظائف. في الوقت نفسه ، تظل الوظيفة كما هي ، ولكن ، مع ذلك ، يجب أن تنعكس هذه التغييرات في نموذج الدور ويجب إجراء جميع التعديلات في الوقت المناسب. عندما يكون هناك دمج للأقسام أو ، على العكس من ذلك ، التقسيم إلى مجموعات / أقسام منفصلة ، فإن التغييرات تكون أكثر عالمية. إنها تؤثر على وظائف الموظفين ، التي تحتاج إلى المراجعة ، لتحديث النموذج الوظيفي ، وعلى أساسها ، إجراء تغييرات على الأدوار الحالية. أو تصميم وتنفيذ أدوار جديدة في نموذج الدور.

والثاني هو تغيير عمليات الشركة التجارية.لا يمكن أن تكون الأعمال ثابتة: يتم إدخال عمليات وآليات جديدة تسمح بتحسين عمل كل قسم. هذا يحسن خدمة العملاء ويزيد المبيعات ويساعد على تحقيق الأهداف الاستراتيجية. يجب أن يؤخذ في الاعتبار إدخال كل عملية تجارية جديدة في نموذج الدور. ستظهر أدوار جديدة ، أو سيتعين تحسين الأدوار الحالية ، وسيحتاجون إلى تضمين خيارات وحقوق جديدة.

الثالث هو تغيير في بنية النظام.تقوم الشركات بشكل دوري بإيقاف تشغيل الأنظمة القديمة وتشغيل الأنظمة الجديدة. لنفترض أن النظام القديم قد تم إيقاف تشغيله ويجب نقل الوظيفة التي يؤديها الموظفون فيه إلى النظام الجديد. للقيام بذلك ، سيتعين عليك مراجعة جميع أدوار النظام القديم وأهميتها ، وتحليل الأدوار التي تم إنشاؤها للنظام الجديد وإنشاء مصفوفة مقارنة للأدوار القديمة والجديدة. من الممكن تمامًا أن تتواجد هذه الأدوار في بعض الفترة الانتقالية بالتوازي ، حتى يتم نقل جميع الوظائف الضرورية إلى النظام الجديد ويتم الانتهاء من نموذج الدور. ثم يمكن إيقاف استخدام أدوار النظام القديم ، ويمكن إبطال وصول المستخدم ، ويمكن إرسال بيانات النظام القديم إلى الأرشيف.

تشير جميع التغييرات التي رأيناها إلى أن هناك حاجة إلى عملية منفصلة للحفاظ على نموذج الدور محدثًا. يجب أن تأخذ في الاعتبار جميع أنشطة المنظمة المتعلقة بالوصول إلى موارد المعلومات. يجب أن تتضمن عملية لتحديث نموذج الدور ، والذي يتم التخطيط له مسبقًا بحيث يتم إجراء جميع التغييرات الضرورية في الوقت المناسب. هذا هو الشروع في تطبيق لتغيير الدور / الأدوار في الوضع التلقائي أو اليدوي ، والتنسيق والموافقة على التغييرات والتكليف بها مع تحديث العمليات ذات الصلة. يجب تسجيل كل هذا في اللوائح للحفاظ على نموذج الدور وتحديثه ، حيث من الضروري أيضًا تحديد المسؤول عن كل خطوة من خطوات العملية.

بالإضافة إلى التغييرات في نموذج الدور بناءً على الأسباب المذكورة أعلاه ، هناك حاجة إلى مراجعة منهجية ومخططة للحقوق. على وجه الخصوص ، بالنسبة للشركات المالية ، فإن مثل هذه المراجعات المنتظمة مطلوبة من قبل المشرفين. تساعد المراجعات في تحديد الثغرات في نموذج الحقوق الحالي وتحسين التحكم في حقوق المستخدم. يتم تبسيط حل هذه المشكلة بشكل كبير من خلال أنظمة IGA / IdM ، والتي تسمح بأتمتة عملية المراجعة (إعادة التصديق) بتردد معين.

دعونا نلخص

يزيد التحكم في الوصول باستخدام نموذج قائم على الأدوار من مستوى أمان المعلومات للشركة منذ ذلك الحين يصبح الوصول أكثر شفافية وإدارتها والتحكم فيها كما أنه يقلل العبء على قسم تكنولوجيا المعلومات من حيث إدارته. ما الذي يمكن القيام به بشكل أسهل باستخدام التحكم في الوصول المستند إلى الدور؟

- ستتمكن من منح نفس الحقوق للعديد من الموظفين في نفس المنصب أو العمل في نفس القسم. يكفي أن نمنحهم نفس الدور.

- يمكنك تغيير حقوق الموظفين في منصب واحد بسرعة ، ببضع نقرات. يكفي إضافة أو إزالة الحقوق كجزء من دور مشترك.

- ستتمكن من بناء تسلسل هرمي للأدوار وتعيين قواعد لتوريث السلطة ، مما يبسط بنية الوصول.

- ستكون قادرًا على الدخول في تحديد السلطة (SOD) - حظر الجمع بين دور وآخر.

ومع ذلك ، فإن بناء نموذج يحتذى به وحده لا يحل مشكلة الجودة العالية والتحكم الفعال في الوصول في شركة كبيرة - هذه ليست سوى واحدة من الخطوات. إذا قمت ببناء نموذج يحتذى به وتهدأ منه ، فسيصبح عفا عليه الزمن بعد مرور بعض الوقت ، وسيكون العمل الرائع المنجز عديم الفائدة على الإطلاق. لماذا ا؟

- - , , - .

- - , -.

- .

- C .

- , , , .

- .

تشير كل هذه الأسباب إلى أن مجموعة إجراءات التحكم في الوصول هي المهمة. نحتاج إلى أدوات الأتمتة وعمليات وآليات العمل ودعمها وتطويرها وتحديثها وتوسيع نطاقها وفقًا لدورة حياة الشركة.

المؤلف: Lyudmila Sevastyanova ، مدير الترويج ، Solar inRights