هل فكرت يومًا في حقيقة أن عصر التشفير المخصص قد ولى بلا رجعة. لا ، أنا لا أقول إن تشفير برامج المراسلة والعملات المشفرة غير صالح اليوم. أنا أتحدث عن بنك إسكتلندا الملكي القديم الجيد ، بعبارة أخرى ، عن أنظمة عملاء البنك. منذ حوالي 10 سنوات ، كان أي بنك عميل يحترم نفسه يتألف من برنامج ورمز مع توقيع رقمي. واليوم أصبح الأمر نادرًا تقريبًا ، فكل شخص يتحول إلى تأكيدات الرسائل القصيرة في كل مكان ، وهو بالتأكيد ترتيب من حيث الحجم أكثر ملاءمة من العبث بإعدادات موفري التشفير وإعداد شهادات وحدة المعالجة المركزية.

ما الأمر ، هل تفوقت الراحة حقًا على الأمان في مجال مثل التمويل؟ لكن لا ، اتضح أن أمان كلا الخيارين منخفض أيضًا. كيف يتم ذلك ، حسنًا ، من الواضح أن مصادقة الرسائل القصيرة بعيدة كل البعد عن الأمان المثالي مع القدرة على اعتراض واستبدال الرسائل القصيرة ، ولكن القبو موجود حتى في مشغل الأجهزة! النقطة المهمة هي أن أي نظام أمان يتم تقييمه من خلال أضعف حلقاته.

أليس وبوب

سوف أصف المشكلة باستخدام مثال Alice and Bob. تخيل أن أليس لديها هاتف ذكي في يد واحدة ، حيث يتم عرض مستند الدفع على الشاشة. ومن ناحية أخرى ، يوجد رمز لاسلكي موقّع رقميًا. سيتعين على أليس التوقيع على أمر دفع إلكتروني ، وهذا يكفي لإقران الرمز المميز والهاتف الذكي والنقر على "توقيع".

كما لو أن كل شيء بسيط وآمن بما فيه الكفاية - كلا الجهازين يخص أليس وكلاهما في يديها. ولكن لنفترض أن هناك بوب ، الذي قرر في هذه اللحظة اعتراض مستند Alice وإرسال مستند آخر إلى رمزها المميز - على سبيل المثال ، أمر دفع ، حيث سيتم تحويل مبلغ كبير من حساب Alice إلى حساب غير معروف.

هنا لن نفكر في سيناريوهات مختلفة حول كيفية القيام بذلك ، يكفي سرد تلك المناطق التي يحتمل أن تكون غير آمنة حيث يمكن لـ Bob تنفيذ الاستبدال المقصود. لذا ، فإن منطقة الهجوم المحتملة تشمل: نظام تشغيل الهاتف الذكي ، المعالج ، معالج الفيديو ، ذاكرة الوصول العشوائي ، قناة الاتصال اللاسلكي. يسمح اعتراض التحكم في الهاتف الذكي عن بُعد لـ Bob بتنظيم هجوم على أي من المناطق المدرجة تقريبًا وفقًا للخوارزمية التالية: تتبع أن بوابة الرمز المميز مفتوحة لاستقبال البيانات ، واعتراض مستند Alice في الطريق من ذاكرة الوصول العشوائي إلى جهاز الإرسال اللاسلكي ، وإرسال وثيقته إلى بوابة الرمز المميز ، والاستلام من مستقبل الهاتف الذكي اللاسلكي وثيقة موقعة وإرسالها إلى مضيف معين. في الوقت نفسه ، اعرض معلومات حول مستند Alice الموقع بنجاح على شاشة الهاتف الذكي.يمكن تنفيذ الهجوم عبر قناة اتصال لاسلكي ، ولكن بشكل عام ستكون خوارزمية الهجوم هي نفسها.

قد يكون لدى شخص ما سؤال - ماذا عن التشفير ، هل من المستحيل حقًا استخدام التشفير للحماية من بوب. يمكن استخدام التشفير بالطبع ، ولكن ، للأسف ، من المستحيل إخفاء المفاتيح عن بوب ، الذي تولى السيطرة على الهاتف الذكي ، على الهاتف الذكي نفسه. ولكن حتى إذا تم إخراج مفاتيح التشفير من الجهاز ، فلن يؤدي ذلك إلى حفظ الموقف منذ ذلك الحين من المنطقي تشفير مستند إلكتروني فقط قبل إرساله إلى رمز مميز لحماية القناة اللاسلكية. يتم تنفيذ جميع العمليات الأخرى باستخدام المستند الموجود في الهاتف الذكي نفسه حصريًا في شكل مفتوح. في هذه الحالة ، يمكن للمستخدم الاعتماد فقط على برنامج مكافحة الفيروسات المحدث ومكافحة الاحتيال المصرفي.

حول مكافحة الاحتيال

أود أن أقول بضع كلمات عن هذه التكنولوجيا المثيرة للجدل. إذا واجه أي شخص هذا ، فسوف يفهمني. يتم حظر أي مدفوعات مشبوهة من وجهة نظر البنك على الفور ، ومعها يتم حظر الحساب ، يتبعه ماراثون متعدد الأيام من جمع المستندات وإثبات للبنك أنك مواطن صالح تريد تحويل الأموال إلى مواطن صالح آخر. حسنًا ، هذا مستوحى من الأحداث الأخيرة من تجربتي الخاصة.

MITM ، أو بالأحرى MID

لذلك لدينا نوع من الرجال في وسط التهديد - "رجل في الوسط" (MITM). في هذه الحالة ، في المنتصف بين شاشة الهاتف الذكي والرمز الموقّع رقميًا. ولكن على عكس هجوم man-in-the-middle الكلاسيكي ، من المستحيل تحييده باستخدام أساليب التشفير. لا أعرف ما إذا كان هذا النوع من الهجوم له مصطلح خاص به ، فقد أطلقنا عليه اسم شخص في الجهاز - "Man In Device" (MID) . فيما يلي ، سأسمي هذا الهجوم بهذه الطريقة.

إن القدرات المتزايدة لمجرمي الإنترنت لاعتراض التحكم عن بعد في جهاز كمبيوتر شخص آخر أو هاتفه الذكي يفتح آفاقًا لهجمات القراصنة المختلفة. علاوة على ذلك ، يمكن أن يكون الضرر الأكبر ناتجًا عن الهجمات المتعلقة بالتوقيع الإلكتروني - استبدال المستندات عند التوقيع واستبدال المستندات عند عرضها. على سبيل المثال ، يظهر لك على هاتفك الذكي جواز سفر إلكتروني ، توكيل إلكتروني ، معرف إلكتروني ، تذكرة إلكترونية ، إلخ. يتم تأكيد أصالة المستند من خلال التوقيع الإلكتروني - ولكن كيف يمكنك التحقق بسرعة وبشكل موثوق من أن المستند الإلكتروني موقّع بالفعل بتوقيع إلكتروني ، وأنه يتوافق مع المعيار؟ آمل أن يفهم الجميع أن الختم الذي يحتوي على عبارة "موقع بتوقيع إلكتروني مؤهل" لا علاقة له بالتوقيع الإلكتروني ،وفي Photoshop يمكن لصقها على أي مستند إلكتروني.

إنه شيء واحد إذا كنت بحاجة إلى التحقق باستمرار من صحة هذه المستندات الإلكترونية - في هذه الحالة ، يجب أن يكون لديك أداة معتمدة لاستلام المستندات الإلكترونية وعرضها وفحصها. على سبيل المثال ، ماسح ضوئي QR وجهاز كمبيوتر متصل به ببرنامج معتمد مسبقًا.

ولكن إذا كنت مستخدمًا بسيطًا أو في مؤسستك ، فلا داعي لإجراء هذه العمليات بانتظام وكان لديك هاتف ذكي عادي للتحقق من مستند إلكتروني ، فإنك تخاطر بأن تصبح ضحية لهجوم باستبدال المستند على شاشة جهازك.

ماذا يوجد في السوق؟

هل توجد طرق وأجهزة لتحييد هجوم Man In Device اليوم؟ نعم ، توجد مثل هذه الأجهزة ، فهذه محطات مستخدم من فئة Trust Screen.

مبدأ عملها هو منع المهاجم جسديًا من دخول الجهاز نفسه. في الواقع ، هذا هو نفس الهاتف الذكي ، ولكن مع برنامج مثبت مسبقًا ومعتمد ، مع برنامج متكامل للعمل مع توقيع رقمي ومنفصل عن العالم الخارجي. وله وظيفتان فقط - قبول مستند إلكتروني بتنسيق معين ، وعرضه ، وتوقيعه وإعادته مرة أخرى بتوقيع. أو قم بقبول المستند الموقّع ، واعرض المستند نفسه ورسالة حول صلاحية التوقيع الرقمي. بشكل عام ، إنها مريحة وآمنة وموثوقة ، لكنني أرغب في الحصول على شيء أكثر إحكاما لمثل هذه الحالات ، من الناحية المثالية لا يتطلب الشحن وشيء متاح دائمًا.

مع هذا الموقف ، منذ 1.5 عام ، بدأنا العصف الذهني بحثًا عن حل جديد لتهديد Man In Device.

عودة إلى أليس وبوب

لتوضيح الحل الذي تم العثور عليه ، دعونا نعود مرة أخرى إلى نموذج التهديد مع أليس وبوب. لذلك ، لا تزال أليس تحمل هاتفًا ذكيًا في يد واحدة ، بغض النظر عن العلامة التجارية والطراز وبغض النظر عن نظام التشغيل. دعنا نسميها جهاز غير موثوق به. من ناحية أخرى ، تمتلك Alice جهازًا معينًا يحمل توقيعًا رقميًا ، سنفترض أن هذا جهاز معتمد وموثوق به تم تصنيعه وفقًا لجميع شرائع أمن المعلومات ولا يمكن لـ Bob اختراق جهاز Alice هذا. لكن بوب دخل بسهولة في هاتف Alice الذكي وهو جاهز لتنفيذ هجوم Man In Device عليه.

قد تلاحظ أن الموقف حتى الآن لا يختلف عما تم وصفه أعلاه ، حيث قام بوب بتحويل المستند بسهولة من خلال انتحال الاحتيال. اين الحل؟

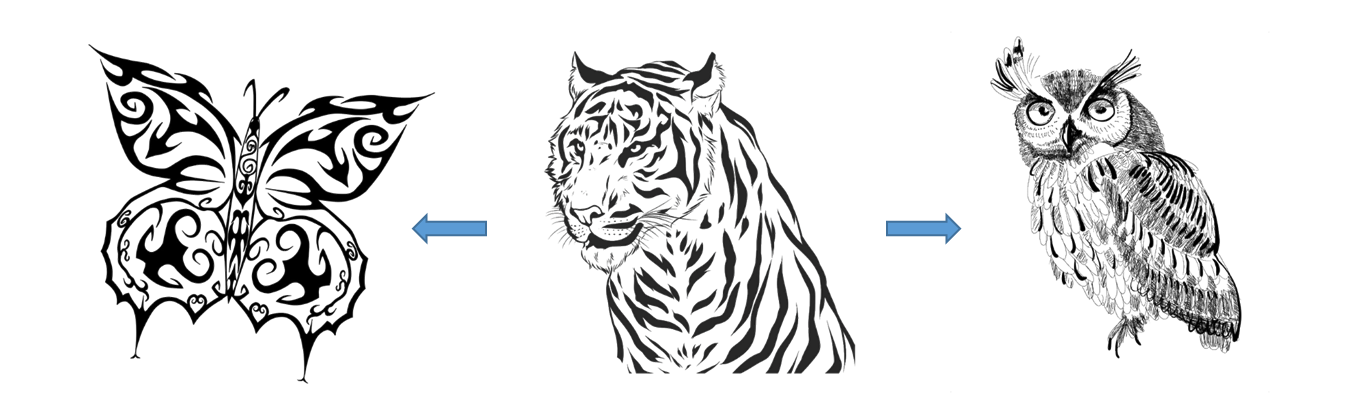

الحل الذي توصلنا إليه ، والذي أطلقنا عليه "تأثير المشاهدة الموثوق به" ، لا يحيد هذه الهجمات ، ولكنه يسمح لنا بضمان عرض المستند الصحيح على شاشة الهاتف الذكي. هذا المبدأ مشابه لفكرة التشفير الكمي حيث لا تكون قناة الاتصال محمية ، لكن الأطراف مضمونة لتكون قادرة على تحديد محاولة اعتراض المفتاح. لذلك في تقنيتنا - لا نتعهد باحتضان الضخامة في محاولة لحماية قنوات الاتصال ونظام التشغيل والمعالج وما إلى ذلك ، ولكن حلنا قادر على تحديد حقيقة استبدال أو تعديل مستند إلكتروني على أي أجهزة غير موثوق بها ، سواء كان هاتفًا ذكيًا أو شخصيًا الحاسوب.

لفهم كيفية عمل تقنيتنا ، دعنا نتخيل مرة أخرى أنه لتوقيع مستند ، يتم إرسال ملف به مستند من هاتف ذكي إلى جهاز موثوق. ولكن على طول مسار المستند ، يمتلك المهاجم العديد من الطرق لاستبدال المستند أو البيانات الموجودة فيه. وهنا يطرح السؤال الرئيسي. كيف يمكنك التأكد من أن جهازًا صغيرًا موثوقًا به لا يحتوي على شاشة لعرض المستند المستلم قد تلقى المستند الصحيح؟ في الحل الذي نقدمه ، نرسل المستند مرة أخرى من الجهاز الموثوق به ونعيد عرض صورته على شاشة الهاتف الذكي ، ولكن مع توفير صورة المستند في الجهاز الموثوق به مع تسميات أمان معينة تم إنشاؤها بطريقة خاصة. تخلق التكنولوجيا المتطورة "تأثير مشاهدة موثوق به" بسبب مبادئ التشفير المرئي - وهو اتجاه غريب في مجال التشفير الحديث.

حول التشفير المرئي

من أشهر الأساليب موني ناؤور وأدي شامير اللذان طوروها عام 1994. لقد أظهروا مخططًا رسوميًا سريًا مشتركًا ، والذي تم بموجبه تقسيم الصورة إلى أجزاء n بحيث لا يتمكن سوى الشخص الذي لديه جميع الأجزاء n من فك تشفير الصورة ، في حين أن الأجزاء الأخرى n-1 لا تظهر أي معلومات حول الصورة الأصلية.

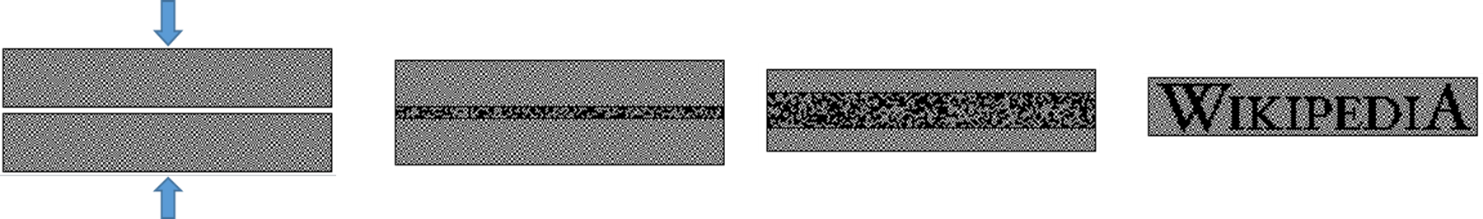

يسمح لك ربط الأسرار المنفصلة برؤية المعلومات المخفية

في تقنيتنا ، تعمل الآلية العكسية - يتم دمج ثلاثة أسرار في كل واحد ، مما لا يسمح لك بعزل كل من الأسرار في وقت محدود للغاية. وفقط تقسيم الكل إلى ثلاثة أجزاء أصلية يسمح لك برؤية المعلومات المخفية فيها.

3 أسرار مخفية هنا

الأسرار مقسمة

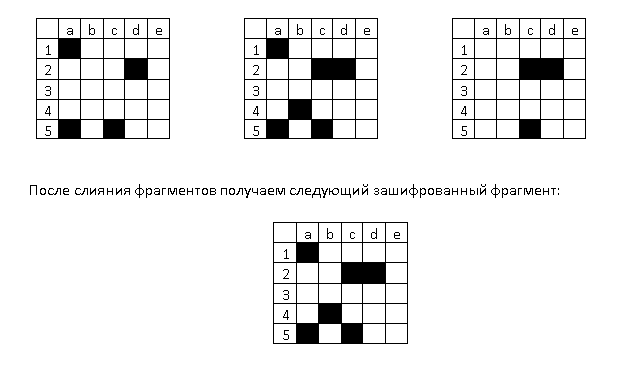

دعنا نحلل مخطط التشفير للخوارزمية

يتكون النص الأصلي من ثلاث صور بالأبيض والأسود ، كل بكسل إما 0 - شفاف ، أو 1 - أسود.

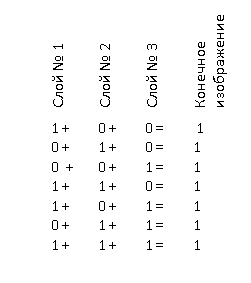

عندما يتم تثبيت الصور على بعضها البعض ، يتم دمج البكسل وفقًا للمبدأ التالي:

1) 0 + 0 + 0 = 0

2) 1 + 0 + 0 = 1 أو 0 + 1 + 0 = 1 أو 0 + 0 + 1 = 1

3) 1 + 1 + 0 = 1 أو 1 + 0 + 1 = 1 أو 0 + 1 + 1 = 1

4) 1 + 1 + 1 = 1

وبالتالي فإن دمج الصور يؤدي إلى فقدان بعض المعلومات (السطر 2 و 3) والتي لن تسمح بدون مفتاح استعادة كل صورة على حدة. هذه هي مرحلة التشفير.

سأوضح لك الآن كيفية إنشاء مفتاح فك التشفير ، أي لتحليل الصورة مرة أخرى إلى مكوناتها الأصلية.

على سبيل المثال ، أمامنا ثلاث أجزاء من الصور الأصلية ، متراكبة على بعضها البعض:

يحتوي الجزء المشفر من الصورة على وحدات بكسل سوداء وشفافة ويحتوي على معلومات أقل من الصور الثلاث الأصلية.

لإنشاء مفتاح فك تشفير ، تحتاج إلى المرور عبر وحدات البكسل السوداء في كل جزء من الصور الأصلية ومطابقتها وفقًا للإحداثيات.

سيحتوي المفتاح الناتج على إحداثيات البكسل الأسود في الصورة المشفرة ومحتواها الأصلي.

في المثال المعطى ، سيتم الحصول على المفتاح التالي:

a1: 110 ، c2: 011 ، d2: 111 ، b4: 010 ، a5: 110 ، c5: 111

حيث a1 هي إحداثيات البكسل الأسود في الصورة المشفرة ، و 110 هي ألوان البكسل التي لها نفس الإحداثيات في الصور الأصلية.

تعد خوارزمية التشفير هذه في الأساس وظيفة أحادية الاتجاه بمفتاح.

حول قوة التشفير

دعونا نحسب مقاومة التشفير لهذه الخوارزمية. كل بكسل أسود هو نتيجة دمج بكسل من ثلاث طبقات. في الوقت نفسه ، كما هو موضح أعلاه ، هناك 7 خيارات لمثل هذا الدمج ،

سأعطيها مرة أخرى: وهكذا ، في جزء صغير من الصورة الواردة في المثال ، يتكون من 6 بكسلات سوداء ، هناك 7 أس 6 أو 117649 خيارًا للتحلل إلى صور أصلية ...

ليس من الصعب تقدير أنه إذا ظهرت ، على سبيل المثال ، 1000 بكسل من هذا القبيل على صورة بالحجم الكامل ،ثم سيكون عدد الخيارات 7 أس 1000 التي ستكونمجموعات.

من الواضح أنه مع وجود مقاومة معينة للعملات المشفرة ، فإن طريقة القرصنة المباشرة مستحيلة. لكن المهاجم المحتمل لديه طرق أخرى لتحليل الشفرات.

مع الأخذ في الاعتبار حقيقة أن أنظمة التعرف على الصور القائمة على الشبكات العصبية قد قطعت خطوات كبيرة إلى الأمام ، يمكن للمهاجم المحتمل استخدامها للتعرف على صورة رمز أصالة على صورة واحدة. ومع ذلك ، فإن هذه الأداة في هذه الحالة ستكون عاجزة لثلاثة أسباب.

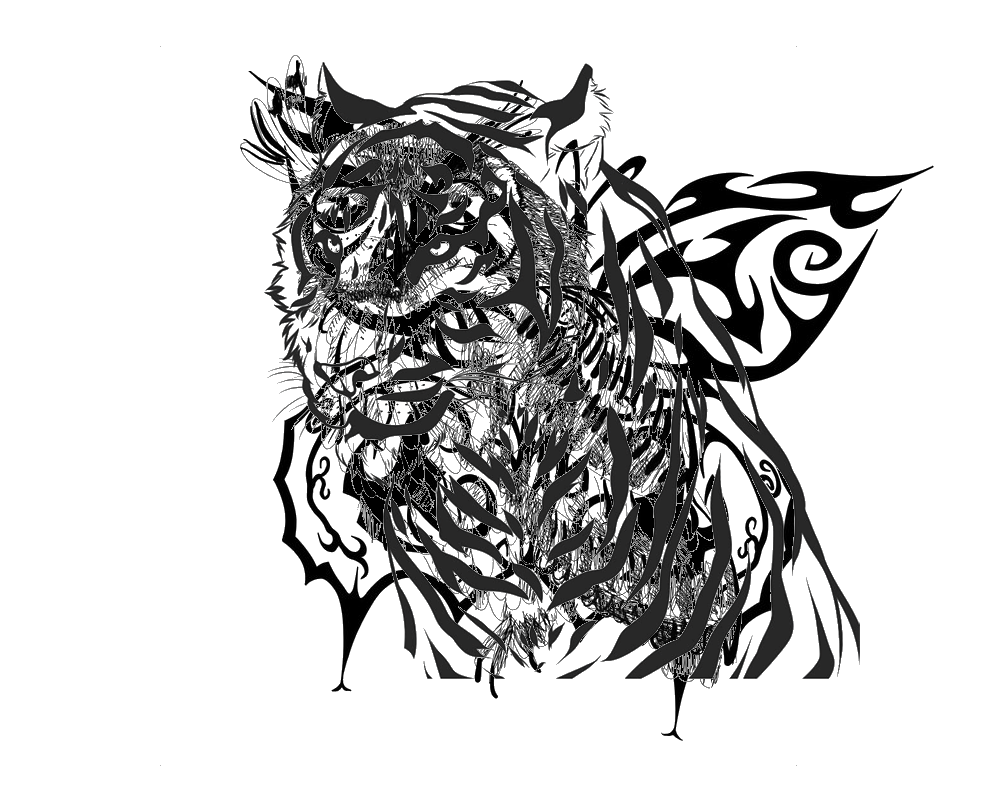

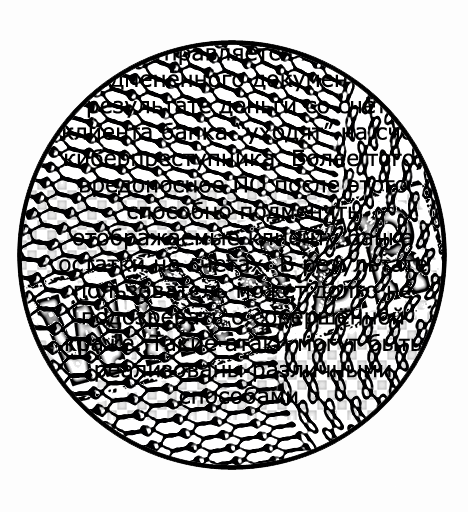

أولاً ، يتم عرض رمز الأصالة في شكل مشوه في شكل اختبار captcha. علاوة على ذلك ، فإن موقع كلمة التحقق وزاوية الميل عشوائيان أيضًا.

ثانيًا ، يتم مزج حروف التحقق مع شبكة أمان منقوشة بشكل عشوائي ونص مستند.

وثالثًا ، وقت محاولة التعرف على المهاجم قصير للغاية ، 1-2 ثانية. هذا هو بالضبط مقدار الوقت الذي يجب أن يمر من اللحظة التي يضغط فيها المستخدم على الزر الموجود على الجهاز الموثوق به وتظهر الصورة على شاشة الجهاز غير الموثوق به.

حاول التعرف على كلمة مشفرة ممزوجة بشبكة أمان وجزء من نص المستند

بعد تلون الشبكة الواقية

يتغير لون الجزء نفسه بعد الطبقة ذات الشبكة الواقية جزئيًا - يمكن التعرف على كلمة الكود بسهولة

هل كل شيء سلس جدا؟

ومع ذلك ، فإن نظرة عامة على التكنولوجيا المقدمة ستكون غير مكتملة دون ذكر ثغرة محتملة يمكن أن يستغلها المتسلل. الحقيقة هي أن إحدى الطبقات الثلاث في صورة واحدة معروفة مسبقًا للمهاجم بوب - هذه صورة بها نص المستند. وبطبيعة الحال ، لدى بوب أيضًا صورة لوثيقته الخاصة ، والتي سيحل بها محل مستند أليس. ومن ثم يمكن تبسيط مهمة بوب بشكل كبير. بمعرفة أحد الأسرار الثلاثة في شكل طبقة مع صورة نصية ، يمكنك طرح قناع مع صورة هذا السر من صورة واحدة. نتيجة لذلك ، ستكون هناك صورة تتضمن طبقتين - بشبكة واقية ورمز أصالة. ثم يتم خلط الصورة الناتجة مع صورة نص المستند الأصلي. وهذا كل شيء - تم حل مشكلة القرصنة.

ومع ذلك ، ليس كل شيء بهذه البساطة هنا: في تلك المناطق التي يتم فيها خلط وحدات البكسل النصية بوحدات البكسل في شبكة الأمان و / أو رمز المصداقية ، بعد طرح القناع ، ستبقى الفجوات المرئية. ولكن إذا كان النص الأصلي يختلف عن النص المزيف بعدد صغير من الأحرف على الجزء المحلي ، فبعد فرض الصورة المتبقية لشبكة الأمان مع كود الأصالة على النص الأصلي ، ستختفي هذه الفجوات في معظم الأقسام وتبقى فقط في جزء صغير حيث تم إجراء الاستبدال. لذلك قد لا تلاحظ أليس حتى استبدال المستند.

القرار

لمنع إمكانية القرصنة وفقًا للسيناريو أعلاه ، يتم اقتراح حل بسيط إلى حد ما. في الجهاز الموثوق به ، كانت صورة نص المستند مشوهة قليلاً مسبقًا باستخدام قيم عشوائية. أسهل طريقة للتشويه هي تغيير عرض كل من الهوامش الأربعة لكل صفحة من المستند.

علاوة على ذلك ، سيتغير عرض كل حقل إلى قيمته العشوائية ، إما في اتجاه الزيادة أو النقصان. يكفي تغيير عرض الحقول ببضع وحدات بكسل وسيكون هذا الهجوم مرئيًا للعين المجردة في شكل قطع أثرية متبقية من أجزاء من الشخصيات المتدلية بعد طرح القناع. إذا كان نص المستند يحتوي على سطور ، كما في المثال أدناه ، فعندما يكون النص مشوهًا ، لا تتأثر الصور الخطية.

يتيح لك التلون السلس لشبكة الأمان التأكد من أن نص المستند لا يتغير.

ولسهولة الفهم ، يتم عرض مثال بالصور بالأبيض والأسود. ولكن مع تعديل معين للخوارزمية ، يمكن تطبيقها على الصور الملونة أيضًا.

الآن بضع كلمات حول دور المستخدم في هذه التقنية. يشير استخدام تقنيات التشفير المرئي في التكنولوجيا إلى استخدام رؤية المستخدم كمقياس رئيسي لتقييم غياب أو وجود هجوم Man In Device. في الواقع ، نحن نتحدث عن التحقق البصري ، والذي يتم التعبير عنه في عمليتين متتاليتين يقوم بهما المستخدم:

1. مقارنة كود الأصالة على مؤشر جهاز موثوق به مع كود الأصالة في captcha على صورة المستند

كجهاز موثوق به ، يُقترح إنشاء بطاقة بلاستيكية خاصة

بها مؤشر لرمز أصالة وأزرار "تأكيد" و "إلغاء"

2. مقارنة النص المعروض مع انخفاض تدريجي في تباين الطبقات بشبكة واقية وأكواد الأصالة مع النص الأصلي للمستند.

تستند العملية الأخيرة إلى قدرة الشخص على الملاحظة أدنى تغيير في الصورة العامة. مثلما يستطيع الصياد أن يلاحظ تحريك اللعبة في الغابة من خلال فروع الأشجار عند أدنى مخطط لها ، لذلك يمكن للمستخدم هنا أن يرى بوضوح أن النص الناشئ تدريجيًا من المستند لا يتغير عندما يتناقص تباين الطبقتين الأخريين من الصورة ويتوافق مع السياق الأصلي.

إن التحقق البصري هو الذي يخلق تأثير المشاهدة النهائي الموثوق به.

ملاحظة في الجزء التالي ، سأحاول التحدث عن المشكلات التي كان عليّ مواجهتها عند تطوير نموذج أولي ، وكيف يمكن نقل بعض الحسابات المعقدة من جهاز موثوق به إلى خادم موثوق به دون المساس بالأمان وما إذا كنا قد تمكنا من العثور على مستثمر في المشروع.