تم اعتراض تدفقات DVB التابعة لحلف الناتو (2002)

لسنوات عديدة ، كان المتسللون يجرون عمليات قرصنة تجريبية لاتصالات الأقمار الصناعية المدنية والعسكرية ، لكن أمن تلك الاتصالات يظل منخفضًا. في المؤتمر الأخير للبلاك هات 2020، طلاب جامعه جيمس Pavour تظاهر ما حركة الأقمار الصناعية حاليا على الهواء وما يمكن استخراج المعلومات الخاصة منها.

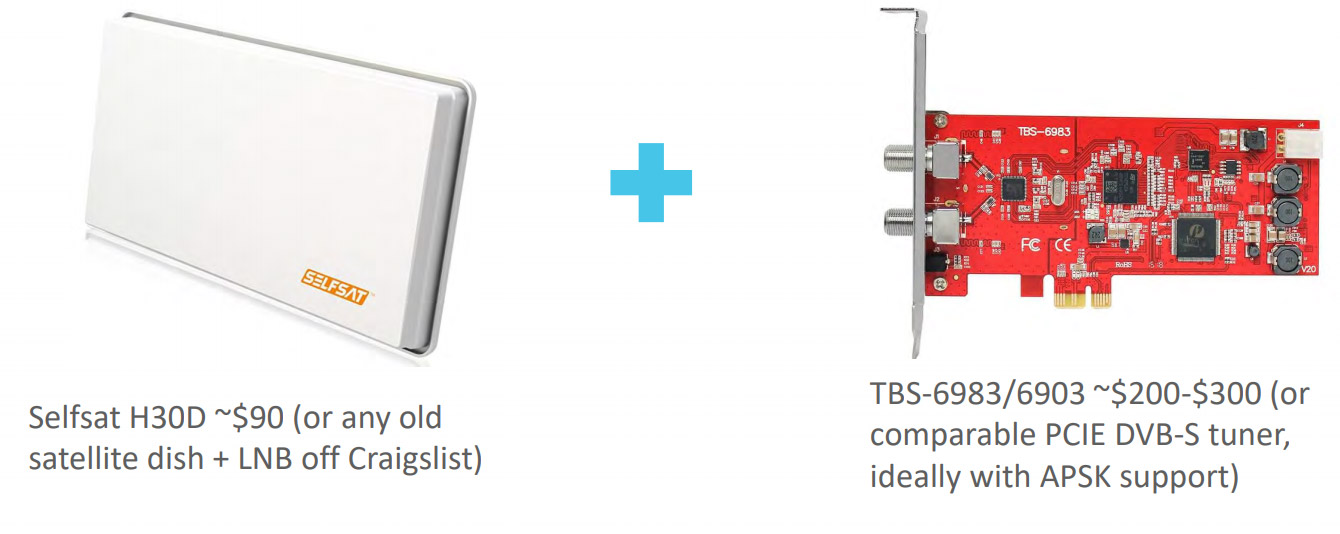

لعدة سنوات ، استمع بافور إلى إشارات من 18 قمراً صناعياً للإنترنت من الأراضي الأوروبية. متلقو المعلومات هم أفراد وسفن وطائرات تغطي مساحة تبلغ حوالي 100 مليون كيلومتر مربع من الولايات المتحدة إلى الصين والهند. بالنسبة لتنظيم مثل هذه المحطة ، تتوفر المعدات مقابل 300 دولار تقريبًا: فيما

يلي بعض الأمثلة على الأشياء المثيرة للاهتمام التي تمكنا من العثور عليها:

- طائرة ركاب صينية تتلقى معلومات ملاحية وبيانات رحلة غير مشفرة. كانت حركة المرور على نفس الاتصال الذي استخدمه الركاب لإرسال رسائل البريد الإلكتروني وتصفح الويب ، مما يزيد من احتمالية تعرض الركاب للاختراق.

- مسؤول النظام الذي قام بتسجيل الدخول إلى نظام التحكم في توربينات الرياح في جنوب فرنسا ، مع ملف تعريف ارتباط جلسة تم اعتراضه للمصادقة.

- , , . , , , .

- , Windows, LDAP.

- .

- .

خلال الدراسة ، جمع بافور أكثر من 4 تيرابايت من البيانات من 18 قمرا صناعيا. كما قام بتحليل البروتوكولات الجديدة مثل Generic Stream Encapsulation والتعديلات المعقدة بما في ذلك APSK. على الرغم من أن جوهر الهجوم لم يتغير على مدار الخمسة عشر عامًا الماضية ، إلا أنه لا يزال هناك العديد من تدفقات الأقمار الصناعية المعرضة للخطر والتي يتم الكشف عنها وتحليلها عند اعتراض حركة المرور.

آلية الهجوم على النحو التالي. باستخدام المعلومات المتاحة للجمهور والتي توضح موقع قمر صناعي ثابت بالنسبة للأرض ، يوجه أحد المتسللين هوائيًا إليه ثم يمسح النطاق Ku من طيف التردد اللاسلكي حتى يتم العثور على إشارة كامنة في الكثير من التداخل. هذا هو المكان الذي يتم فيه توصيل بطاقة PCIe لتفسير الإشارة وتسجيلها كإشارة تلفزيونية عادية. يتم فحص الثنائيات المسجلة بحثًا عن سلاسل مثل

httpوالتوافق مع واجهات البرمجة القياسية لتحديد حركة المرور على الإنترنت.

يتيح لك التثبيت اعتراض جميع عمليات الإرسال تقريبًا من المزود إلى المستخدم عبر القمر الصناعي ، لكن تتبع الإشارات في الاتجاه المعاكس يكون أكثر صعوبة. نتيجة لذلك ، نرى فقط محتوى مواقع HTTP التي يشاهدها المستخدم ، أو رسائل البريد الإلكتروني غير المشفرة ، ولكننا لا نرى طلبات

GETأو كلمات المرور المرسلة.

يحل استخدام HTTPS معظم المشكلات ، ولكن طلبات DNS غير مشفرة وفي معظم الحالات لا يزال من الممكن إلغاء إخفاء هوية العميل.

في البداية ، حقق بافور في حركة "البحر" التي تنتقل إلى السفن.

ولكن بعد ذلك حول انتباهه إلى الطيران ، حيث تحدث أيضًا الكثير من الأشياء المثيرة للاهتمام. على وجه الخصوص ، في رسائل الخدمة من الكمبيوتر الموجود على متن الطائرة ، يتم إرسال رقم رحلة محدد وإحداثياتها.

يتم إرسال المعلومات عبر نفس القناة مثل حركة الترفيه للمسافرين ، أي أن فصل الخدمة وحركة مرور المستخدم يحدث في مكان ما على مستوى البرنامج.

يولي الباحث اهتمامًا خاصًا لميزة المخترق في اختطاف جلسات TCP ، حيث أنه يمتلك حزمًا لم تصل بعد إلى العميل. من الناحية النظرية ، من الممكن انتحال شخصية الطائرة أو السفينة التي تتواصل معها المحطة الأرضية عن طريق إرسال البيانات الوصفية إلى المزود الذي يستخدمه العملاء للمصادقة - الإبلاغ عن الموقع غير الصحيح أو مستويات الوقود ، أو القراءات الخاطئة من أنظمة التدفئة والتهوية وتكييف الهواء ، أو نقل بيانات سرية مزيفة أخرى. يمكن استخدام هذا الانتحال لشن هجوم DoS على سفينة أو طائرة.

بالنسبة إلى المتسلل ، فإن الأقمار الصناعية والسفن والطائرات هي مجرد أجهزة كمبيوتر ترسل البيانات عبر قناة مفتوحة.