عنصر مهم للحماية من الوصول غير المصرح به

كل شخص عاقل لديه شيء يخفيه. هذا امر طبيعي. لا أحد يريد أن يرى مفاتيحه الخاصة للوصول إلى المستودع أو رمز مهم أو صور شخصية في سترة غزال تم تسريبها.

لذلك ، فكرت في الأمر وقررت أن أجمع في مكان واحد قائمة مرجعية معيارية معينة لحماية شاملة لجهاز الكمبيوتر المحمول الخاص بي. لقد قمت بقطع أجهزة الكمبيوتر الثابتة عن عمد لأنها أقل عرضة لتهديدات "نسيانها عن طريق الخطأ". مع 6 كيلوغرامات من محركات الأقراص الصلبة وأنابيب الحرارة ومبرد البرج ، يكون القيام بذلك أكثر صعوبة.

سأحاول أن أتطرق إلى التهديدات الرئيسية وأساليب الحماية. على سبيل المثال ، غالبًا ما ينسى الأشخاص أن إدخال كلمة مرور تحت الكاميرا فكرة سيئة. سأكون ممتنا للغاية للإضافات الخاصة بك.

البارانويا غير مثمرة

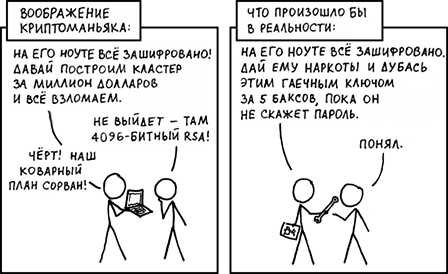

يمكننا تخيل قدر ما نريد بشأن شحنات النمل الأبيض في حجرة البطارية والتمهيد من محرك أقراص ثابت خارجي متخفي في هيئة صانع القهوة. لا ، كل هذا يمكن تنفيذه حقًا ، ولكن ، كما تظهر الممارسة ، لا طائل من ورائه ويعقد إلى حد كبير حياة المالك.

لسوء الحظ ، غالبًا ما يتم كسر المخططات الأكثر تعقيدًا بنفس مفتاح الربط بقيمة 5 دولارات. لذلك ، سنحدد على الفور مستوى الحماية على أنه متوازن بشكل معقول ، حيث لتشغيل الكمبيوتر المحمول ، لا يلزم جمع مفتاح الستة من شظايا شامير.

شاغلنا الأكبر هو إمكانية الوصول إلى الكمبيوتر المحمول فعليًا. هذا محفوف بتسريبات محركات الأقراص الثابتة ومكافآت الجذور الخفية. هذا أمر خطير بشكل خاص إذا لم تكن قد لاحظت أن الكمبيوتر كان بين يدي شخص ما.

تشعر وكأنها أميرة سحرية

يتم حل مشكلة الوصول الخفي إلى البلاهة ببساطة. فقط لتبدأ ، سوف تحتاج إلى تعلم كيفية صنع وجه بوكر في متجر يبيع أرخص أظافر صناعية ممكنة وأقراط بلاستيكية وأفراح مماثلة للفتيات في سن العاشرة. من الغريب أنه يكاد يكون من المستحيل إخفاء حقيقة فك براغي العلبة ، إذا تم تطبيق قطرة من هذا الرعب متعدد الألوان عليها مقابل 50 روبل. سيتعطل هيكل الورنيش وسيتغير اتجاه الجزيئات حتى عند محاولة تنعيم كل شيء بقطرة من المذيب. من الملائم بشكل خاص استخدام ملمعين مختلفين بجزيئات تشبه الشعر الطويل لهذا الغرض.

بالإضافة إلى ذلك ، يمكنك استخدام الخيارات القياسية مثل قفل Kensington. ولكن هذا على الأرجح لا يتعلق بالحماية من الوصول الخفي ، ولكن يتعلق بتثبيت الكمبيوتر المحمول في خزانة أثقل حتى لا يتم سحبه بعيدًا أثناء خروجك لتناول القهوة.

فتح

يفترض أي نظام تشغيل أكثر أو أقل حديثًا الحظر التلقائي لجلسة المستخدم عند إغلاق غطاء الكمبيوتر المحمول أو حظره يدويًا أو بعد مهلة معينة. لسوء الحظ ، فإن أي محاولة للقيام بذلك بأمان تؤدي إلى خيار "جعله غير مريح". لذلك ، من المنطقي النظر في عيوب طرق إلغاء القفل المبسطة والمريحة والشائعة.

بصمة الإصبع ، إذا كان هناك مستشعر مخصص للكمبيوتر المحمول. ليس سيئًا في معظم المواقف ، ولكن لديه بعض المشكلات الأساسية المشتركة بين جميع القياسات الحيوية. لا يمكن استبداله لأن عدد الأصابع غير المنقوصة يميل إلى النفاد. كما أنه سهل الاستخدام تحت الإكراه. أعتقد أنني لن أكون مخطئًا إذا افترضت أن معظم الناس يستخدمون بصمة السبابة اليمنى. بالإضافة إلى ذلك ، لا تتحكم مستشعرات شريحة المستهلك القياسية في المعلمات غير المباشرة مثل وجود نبض شعري ، والذي لا يسمح فقط بوضع إصبع منفصل عن المالك ، ولكن أيضًا نسخة طبق الأصل مأخوذة من زجاج في شريط.

أصبحت أنواع مختلفة من فتح القفل بالوجه شائعة جدًا بعد الهواتف المحمولة ، ولكنها في معظم الحالات غير مناسبة تمامًا للتحكم في الوصول. يتم إلغاء قفل الكاميرا العادية بسعادة استجابةً لصورة من إحدى الشبكات الاجتماعية التي يتم عرضها على شاشة الهاتف المحمول. حسنًا ، كل نفس المشاكل مع الوصول غير الطوعي.

الأجهزة الموثوقة مثل سوار اللياقة البدنية أصبحت بالفعل أكثر إثارة للاهتمام. لكن لديهم مشكلة أخرى - نطاق لا يمكن السيطرة عليه. يبدو أنه قد ابتعد عن الكمبيوتر المحمول لتناول القهوة ، لكن الاتصال بالسوار لا يزال محفوظًا. في الواقع ، هذه الطريقة مناسبة فقط للحماية من سرقة جهاز الكمبيوتر الخاص بك.

ملخص: أفضل طريقة هي إدخال كلمة المرور من التخزين غير القابل للاسترداد في المادة الرمادية للمالك. لكن إذا كان الأمر مزعجًا للغاية ، فإن البصمة ، رغم أنها تقلل من الحماية. والحقيقة هي أنه لا يجب إدخال كلمات المرور تحت كاميرات المراقبة. الإذن أكثر من كافٍ لاستعادته.

التشفير

هذه نقطة ليس من المنطقي مناقشتها حقًا. من الضروري بالتأكيد التشفير. نعم ، رسميًا ، هذا يزيد من مخاطر فقدان البيانات بشكل لا رجعة فيه. لكن هناك حجتان مضادتان في آن واحد:

- من الأفضل دفن البيانات القيمة بشكل خاص في شكل لحم مفروم مشفر ، ولكن لا يتم إعطائها للأيدي الخطأ.

- يمكن أن يفشل محرك الأقراص الثابتة بالفعل في أي وقت ، لأن النجوم لا تتوافق بشكل جيد. لذلك ، لا يلغي التشفير بأي شكل من الأشكال النسخ الاحتياطية.

يبقى أن نقرر أفضل السبل لتنفيذه. يتم منح أكبر قدر من الثقة تقليديًا لخيارات التنفيذ المجانية. LUKS مع dm-crypt لنظام التشغيل Linux ومتغيرات القرص الكامل مثل VeraCrypt لجميع أنواع أنظمة التشغيل. الخيار الأخير جيد لمرونته في اختيار خوارزميات تشفير القرص والقدرة على استخدام الرموز والملفات الرئيسية على الوسائط الخارجية. لسوء الحظ ، لا يمكن استخدام الملفات بالإضافة إلى كلمة المرور إلا للحاويات على مستوى نظام التشغيل ، ولكن ليس لتشفير القرص بالكامل.

بالإضافة إلى هذه الخيارات ، أود أيضًا اقتراح تشفير كامل للقرص باستخدام SED - قرص التشفير الذاتي. في الوقت الحالي ، هناك مواصفات TCG OPAL 2.0 ، والتي تتوافق معها معظم محركات أقراص الحالة الصلبة الحديثة. الميزة الرئيسية لهذا الأسلوب هي عدم وجود تكاليف إضافية للتشفير. لا تحاول وحدة المعالجة المركزية حتى شغل هذه المهمة ، وكل التشفير يكون شفافًا تمامًا لنظام التشغيل. يتم التعامل مع كل شيء مباشرة بواسطة وحدة تحكم SSD. علاوة على ذلك ، إذا نظرنا إلى مواصفات سلسلة Samsung EVO الشائعة ، فسيكون من الواضح أنها تقوم ، من حيث المبدأ ، بتشفير AES لجميع البيانات باستخدام مفتاح صلب خارج الصندوق. إنه لا يضيف مفتاحًا مخصصًا آخر أعلى هذا المفتاح افتراضيًا. ولكن بعد تنشيط التشفير ، لن يمكن الوصول إلى محرك الأقراص إلا بعد إدخال مفتاح المستخدم عند التمهيد. هناك فكرة جيدة جداراجع دليل Dell حول هذا الموضوع.

من المهم ألا ننسى أن كل التشفير عديم الفائدة في اللحظة التي يكون فيها الكمبيوتر في حالة إلغاء تأمين. لذلك ، من المهم الاهتمام بالحجب التلقائي بعد فترة زمنية قصيرة مقبولة. توجد مشكلة في قرص التشفير الذاتي. تتم إعادة تعيين المفاتيح في وقت دورة التشغيل والإيقاف الكاملة. نظرًا لأن عملية التشفير شفافة لنظام التشغيل ، فإن ميزة deauth العادية لا تمنع محرك الأقراص الثابتة. علاوة على ذلك ، في بعض طرازات أجهزة الكمبيوتر المحمول ، لا يقطع محرك أقراص الحالة الثابتة الطاقة في وقت إعادة التشغيل ، مما قد يجعل النظام بأكمله عرضة للخطر. أوصي بقراءة عرض تقديمي من BlackHat حول هذا الموضوع .

أيضًا ، لا تنس نسخ بياناتك احتياطيًا. عادةً ما يكون الخيار الأفضل هو استخدام سحابة تجارية مع إلغاء تحميل بيانات مشفرة. أو يمكنك إعداد Nextcloud وتنظيم النسخ المتماثلة للبيانات على الأجهزة الموثوقة.

نقاط أخرى واضحة وغير واضحة

يرجى التحديث في الوقت المناسب. أنا نفسي أحيانًا أجلس لفترة طويلة على Ubuntu LTS ، الذي أصبح بالفعل قديمًا. ولكن مع ذلك ، لا تتأخر حتى نهاية الدعم الأمني لنظام التشغيل والمكونات الرئيسية. كل CVE غير مغلق هو ناقل هجوم محتمل.

لا تقم أبدًا بتوصيل أجهزة غير معروفة. إنه مبتذل ، لكن هذا هو ناقل نموذجي لكسب السيطرة ، خاصةً إذا كان نظام التشغيل به نقاط ضعف أو تم استخدامه في اليوم صفر. إذا كنت حقًا في حاجة إليها ، فمن الأفضل استخدام القرص المضغوط المباشر لأي توزيع Linux.

تتبع البرنامج الذي تقوم بتثبيته. الآن يريد الجميع ومتنوع البحث في ملفاتك. من الصعب الاختباء من Microsoft ، ولا يسع المرء إلا أن يأمل ألا يتجاهلوا بعض مربعات الاختيار على الأقل. حسنًا ، وعلى كفاءة تصفية القياس عن بُعد على مستوى DNS من ثقب pi المحلي. ولكن بالإضافة إلى أدوات النظام المساعدة ، هناك أيضًا برامج مكافحة فيروسات تابعة لجهات خارجية ، وعملاء تخزين سحابي مع اتفاقية ترخيص المستخدم النهائي (EULA) غامضة وحقوق لملء "اختصار لتطبيق مؤتمرات الفيديو" بحجم 101 ميغا بايت. تفضل بدائل البرامج المجانية كلما أمكن ذلك. هم ، كقاعدة عامة ، لا يخلقون مثل هذه اللعبة.

قائمة تدقيق

- يجب أن تكون الحماية متناسبة مع التهديد. استخدم طرقًا بسيطة وموثوقة لا تعترض طريقك.

- توفير الحماية ضد الفتح الخفي للعلبة. بضع قطرات من طلاء الأظافر ستحل هذه المشكلة.

- . , , .

- . — LUKS VeraCrypt , CPU IOPS. — TCG OPAL 2.0. .

- . - , - .

- security- .

- .

- .