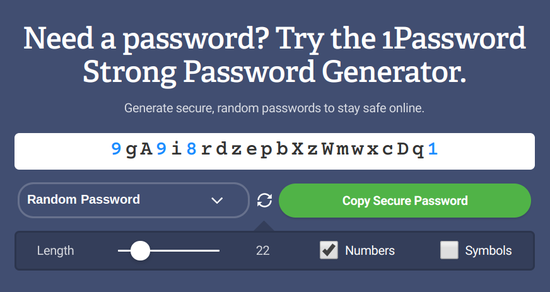

إليك واجهة منشئ كلمات المرور النموذجي :

انتبه إلى شريط تمرير الطول: هنا يمكن تغيير طول كلمة المرور من 8 إلى 100 حرف ، وفي الأدوات الأخرى يمكن أن يكون أكثر من ذلك بكثير. ما هي أفضل قيمة لكلمات المرور؟

كلمة المرور الجيدة هي كل ما لديك عندما تتعرض للاختراق

لفهم معنى كلمة المرور الجيدة ، دعونا نرى ما يحدث في معسكر العدو!

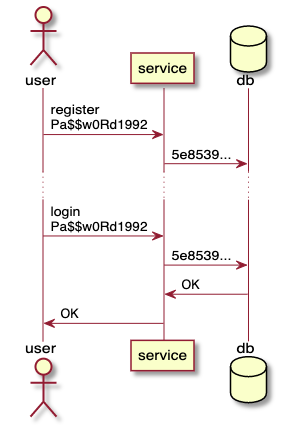

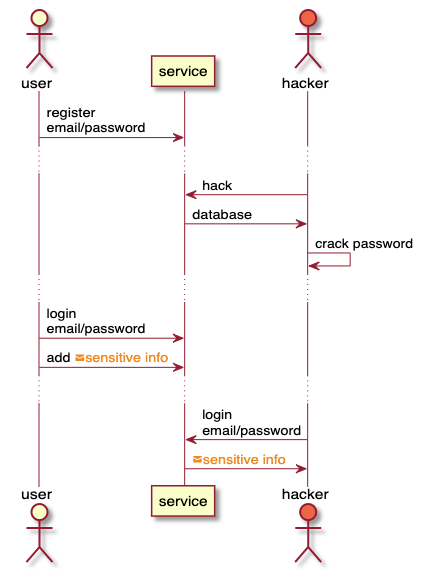

عند إنشاء حساب ، تحفظ الخدمة كلمة مرورك بأحد التنسيقات المتعددة. يمكن للخدمة وضع كلمة المرور مباشرة في قاعدة البيانات (بنص عادي) أو إنشاء تجزئة منها باستخدام واحدة من العديد من الخوارزميات . الأكثر شهرة:

- MD5

- SHA-1

- بكربت

- سكربت

- الأرجون 2

تتمثل ميزة تخزين التجزئة بدلاً من كلمات المرور نفسها في عدم وجود كلمات مرور في قاعدة البيانات . وهذا صحيح ، لأنك تحتاج فقط إلى إثبات أنك تعرف كلمة المرور الخاصة بك ، لكن هذا لا يهم. عند تسجيل الدخول ، يتم تجزئة كلمة المرور التي تم إدخالها باستخدام نفس الخوارزمية ، وإذا كانت النتيجة مطابقة للقيمة المسجلة في قاعدة البيانات ، فأنت قد أثبتت أنك تعرف كلمة المرور. وإذا تم اختراق قاعدة البيانات ، فلن يكون من الممكن استعادة كلمات المرور.

تخزين التجزئة.

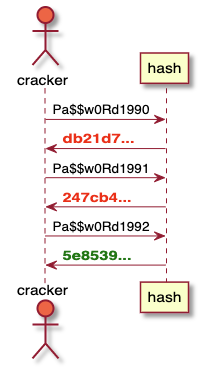

تكسير كلمة المرور

تكسير كلمة المرور هو عندما يحاول المهاجم عكس وظيفة التجزئة واستعادة كلمة المرور من التجزئة. هذا غير ممكن مع خوارزمية تجزئة جيدة. لكن لا شيء يمنع المهاجم من محاولة إدخال قيم مختلفة على أمل الحصول على نفس الهاش. في حالة حدوث تطابق ، يتم استرداد كلمة المرور من التجزئة.

كسر كلمة المرور.

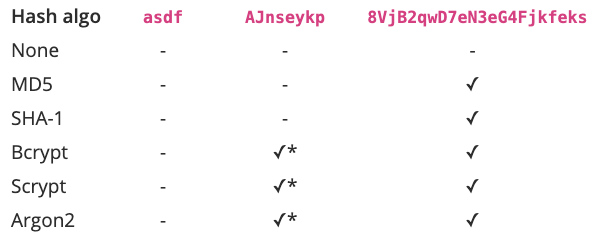

و هنا اختيار خوارزمية جيدة مهم . تم تصميم SHA-1 مع وضع التجزئة السريعة في الاعتبار ، مما يجعل الحياة أسهل للمهاجمين. تم تصميم Bcrypt و Scrypt و Argon2 مع وضع تكاليف حسابية عالية في الاعتبار لإبطاء التصدع قدر الإمكان ، خاصة على الأجهزة المخصصة. وهذا جانب مهم للغاية.

إذا كنت تركز فقط على سرعة، وكلمة السر SHA-1، وهو أمر مستحيل للقضاء، على النحو التالي:

0OVTrv62y2dLJahXjd4FVg81.

كلمة مرور آمنة الذي قمت بإنشائه باستخدام Argon2 تكوينه بشكل صحيح، يبدو مثل هذا:

Pa$$w0Rd1992.

كما ترى ، فإن اختيار خوارزمية التجزئة الصحيحة يحول كلمة المرور الضعيفة إلى كلمة مرور غير قابلة للكسر.

ولا تنسى ذلكيعتمد ذلك فقط على تنفيذ الخدمة التي تسجل بها . ولا يمكنك معرفة جودة التنفيذ. يمكنك أن تسأل ، ولكن إما أنهم لن يردوا عليك ، أو أنهم سيلغون الاشتراك "نحن جادون بشأن الأمن".

هل تعتقد أن الشركات تأخذ الأمن على محمل الجد وتستخدم خوارزميات التجزئة الجيدة؟ ألقِ نظرة على قائمة قواعد البيانات المخترقة ، خاصة التجزئات المستخدمة فيها. في كثير من الحالات ، تم استخدام MD5 ، وغالبًا ما يتم استخدام SHA-1 ، وتم استخدام bcrypt في بعض الأماكن. بعض كلمات المرور المخزنة في نص عادي . هذه هي الحقيقة التي يجب مراعاتها.

علاوة على ذلك ، نحن نعرف فقط علامات التجزئة التي تم استخدامها في قواعد البيانات المخترقة ، ومن المحتمل جدًا أن الشركات التي تستخدم خوارزميات ضعيفة لم تتمكن من حماية بنيتها التحتية أيضًا. ألق نظرة على القائمة ، أنا متأكد من أنك ستجد أسماء مألوفة. فقط لأن الشركة تبدو كبيرة ومحترمة لا يعني أنها تفعل كل شيء بشكل صحيح.

أنت تختار كلمة المرور

ماذا يمكنك أن تفعل كمستخدم؟ إذا تم تخزين كلمات المرور في نص عادي ، فلا يوجد شيء يمكن القيام به. بمجرد سرقة قاعدة البيانات ، لن يكون تعقيد كلمة مرورك مهمًا.

مع الخوارزميات المكونة بشكل صحيح ، فإن تعقيد كلمة مرورك ليس مهمًا أيضًا ، يمكن أن يكون

12345أو asdf.

ومع ذلك ، في الحالات المتوسطة ، خاصة عند استخدام SHA-1 ، يكون تعقيد كلمة المرور أمرًا مهمًا . وظائف التجزئة غير مصممة بشكل عام لكلمات المرور ، ولكن إذا كنت تستخدم كلمة مرور معقدة ، فإنها تعوض نقاط ضعف الخوارزميات.

يعتمد على التكوين. تحتوي هذه الخوارزميات على مكونات أمنية مختلفة ، وإذا تم تكوينها بشكل صحيح ، يمكنها منع القرصنة.

الخلاصة: باستخدام كلمة مرور قوية ، فأنت محمي من الاختراقات أكثر من كلمة المرور الضعيفة. وبما أنك لا تعرف مدى أمان مخزن كلمات المرور ، فلا يمكنك معرفة مدى "الأمان الكافي" للخدمة. لذا افترض الأسوأ عندما لا يزال اختيارك لكلمة المرور مهمًا.

تفرد كلمة المرور لا يكفي

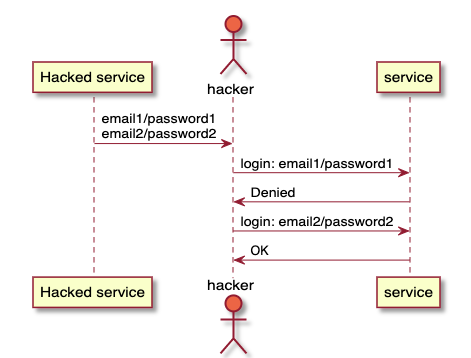

حسنًا ، ولكن لماذا قد تفكر في استخدام مدير كلمات المرور وإنشاء كلمة مرور فريدة لكل موقع؟ في هذه الحالة ، تكون محصنًا من حشو بيانات الاعتماد - عند فحص زوج معروف من صندوق البريد وكلمة المرور في خدمات مختلفة على أمل أن يستخدم الشخص هذه البيانات في أماكن مختلفة. يعد هذا تهديدًا خطيرًا لأن إعادة استخدام كلمة المرور هي واحدة من أهم مخاوف الأمان. ستتم حمايتك من هذا عن طريق إنشاء كلمة مرور فريدة لكل موقع.

حشو أوراق الاعتماد.

وإذا سُرقت قاعدة البيانات وأصبحت جميع محتوياتها معروفة للمتسللين ، فلماذا لا تزال تحمي كلمة مرورك؟

الحقيقة هي أنك لا تعرف ما إذا كانت قاعدة البيانات قد تم اختراقها وأنك تواصل استخدام الخدمة. بعد ذلك سيتمكن المتسللون من الوصول إلى جميع أنشطتك المستقبلية على هذا الموقع. يمكنك إضافة تفاصيل بطاقتك المصرفية لاحقًا وسيتعرفون عليها. و سائل كلمة مرور قوية المتسللين سوف لن تكون قادرة على تسجيل الدخول من خلال حسابك ولن تكون قادرة على تقديم تنازلات أفعالك المستقبل.

استخدام الخدمة بعد الاختراق.

كيفية تقييم قوة كلمة المرور باستخدام الانتروبيا

تتميز قوة كلمة المرور بالانتروبيا ، وهو تمثيل رقمي لمقدار العشوائية الموجود في كلمة المرور. نظرًا لأننا نتحدث عن أعداد كبيرة ، فمن

1 099 511 627 776 (2^40)الأسهل بالنسبة لنا أن نقول "40 بتًا من الانتروبيا" بدلاً من ذلك . ونظرًا لأن كسر كلمة المرور عبارة عن تعداد للخيارات ، فكلما زاد عددها ، زاد الوقت الذي تحتاجه في التكسير.

للأحرف عشوائية ولدت مدير كلمة السر، ويتم احتساب الكون بواسطة الصيغة التالية:

log2(< > ^ <>).

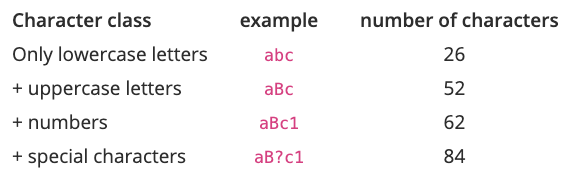

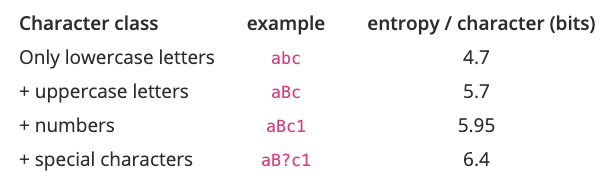

من الواضح مع الطول ، لكن ما هو عدد الشخصيات المختلفة؟ يعتمد ذلك على فئات الأحرف المضمنة في كلمة المرور.

على سبيل المثال ، كلمة المرور المكونة من 10 أحرف كبيرة وصغيرة عشوائية تحتوي على

log2(52 ^ 10) = 57 القليل من الانتروبيا.

لحساب الانتروبيا المحددة (مقدارها في رمز واحد لفئة معينة) ، يمكنك استخدام المعادلة

log2(n ^ m) = m * log2(n). نحصل على: ، <> * log2(< >)حيث الجزء الثاني هو الانتروبيا المحددة. دعنا نعيد حساب الجدول السابق باستخدام هذه الصيغة:

لحساب قوة كلمة المرور ، يجب أن تأخذ فئات الأحرف المضمنة في كلمة المرور ، وأخذ قيم الانتروبيا لهذه الفئات وضربها في الطول. في المثال أعلاه ، حصلنا على كلمة مرور مكونة من 10 أحرف كبيرة وصغيرة

5.7 * 10 = 57 . ولكن إذا قمت بزيادة الطول إلى 14 ، فإن الإنتروبيا ستقفز إلى 79.8 بت. وإذا تركت 10 أحرف ، لكن أضفت فئة من الأحرف الخاصة ، فسيكون إجمالي الكون 64 بت.

تسمح لك المعادلة أعلاه بحساب إنتروبيا كلمة المرور بسرعة ، ولكن هناك مشكلة. الصيغة صحيحة فقط إذا كانت الرموز مستقلة عن بعضها البعض . وهذا ينطبق فقط على كلمات المرور التي تم إنشاؤها.

H8QavhV2guتفي المجموعة بهذا المعيار ولديها 57 بتًا من الانتروبيا.

ولكن إذا كنت تستخدم كلمات مرور يسهل تذكرها مثل

Pa$$word11، فإن إنتروبياهم ستكون أقل بكثير مع نفس العدد من الرموز. لا يتعين على جهاز التكسير المرور عبر جميع التركيبات الممكنة ؛ فهو يحتاج فقط إلى استعراض الكلمات من القاموس مع بعض التغييرات.

وبالتالي ، فإن جميع العمليات الحسابية بضرب الطول في الانتروبيا المحددة صالحة فقط لكلمات المرور التي تم إنشاؤها .

دليل الانتروبيا

كلما زادت إنتروبيا كلمة المرور ، زادت صعوبة كسرها. لكن ما مقدار الانتروبيا الكافي؟ بشكل عام ، سيكون هناك حوالي 16 حرفًا خلف العينين ، وتحتوي كلمة المرور هذه على 95-102 بتًا من الكون ، اعتمادًا على فئات الأحرف. ما هو الحد الأدنى؟ 80 بت؟ 60؟ أم أن 102 بت صغيرة جدًا؟

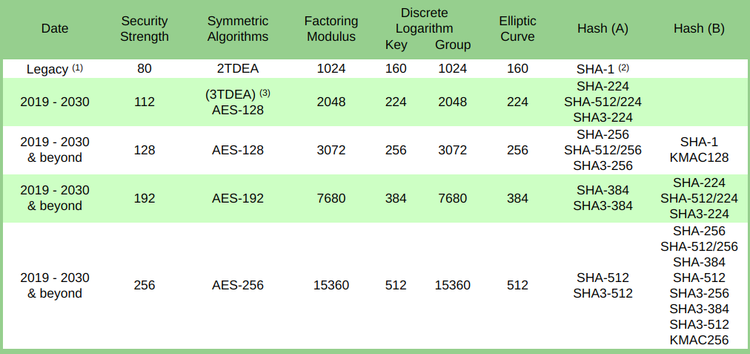

هناك خوارزمية تنافس خوارزمية التجزئة السيئة في السرعة ، ولكن تمت دراستها بشكل أفضل: هذا هو AES.

يتم استخدامه في جميع المؤسسات الحكومية والعسكرية ، مما يعني أن متانته كافية. وهو يعمل بسرعة. لذلك إذا تعذر اختراق مفتاح AES بكمية معينة من الانتروبيا ، فستستفيد كلمة المرور التي تحتوي على تجزئة سيئة (ولكن ليست متصدعة).

حدد المعهد الوطني للمعايير والتكنولوجيا الأحجام الرئيسية التي ستكون كافية للمستقبل المنظور. هناكنوصي باستخدام AES-128 خلال فترة "2019-2030 وما بعده". كما يوحي الاسم ، نحن نتحدث عن 128 بتًا من الانتروبيا.

توصي توصية أخرى بجعل المفاتيح بحجم 112 بت على الأقل:

لتوفير قوة التشفير لاحتياجات الحكومة الفيدرالية ، يلزم ما لا يقل عن 112 بت اليوم (على سبيل المثال ، لتشفير البيانات أو توقيعها).

للحصول على 128 بتًا من الانتروبيا باستخدام الأحرف الكبيرة والصغيرة والأرقام ، تحتاج إلى طول كلمة المرور

22 ((5.95 * 22 = 131 ).

اعتبارات أخرى

لماذا لا تستخدم الأحرف الخاصة؟ أحاول عدم استخدامها لأنها تكسر حدود الكلمة. أي أن الأمر يتطلب ثلاث نقرات لتحديد حرف خاص بدلاً من اثنين ، وقد يؤدي ذلك إلى حدوث خطأ إذا لم أدخل بقية كلمة المرور بطريق الخطأ في الحقل.

وإذا كنت تستخدم الأحرف والأرقام فقط ، فسيتم تمييز كلمة المرور بالكامل بنقرة مزدوجة.

ماذا لو كان هناك حد للطول؟ في بعض المواقع ، لا يمكن أن يصل طول كلمة المرور إلى 22 حرفًا. في بعض الأحيان ، يمكن أن تكون كلمات المرور قصيرة جدًا فقط ، على سبيل المثال ، لا تزيد عن 5 أرقام. ثم كل ما تبقى هو استخدام كلمة المرور لأطول فترة ممكنة.

توجد أيضًا إرشادات لمواقع التعامل مع كلمات المرور ، ويتعارض تحديد الطول بوضوح مع هذه الإرشادات. هذا ما يقوله المعهد الوطني للمعايير والتكنولوجيا:

يجب أن تدعم كلمات المرور التي يصل طولها إلى 64 حرفًا على الأقل. شجع المستخدمين على عمل أسرار يسهل تذكرها بأي طول ، باستخدام أي أحرف (بما في ذلك المسافات) لمساعدتهم على التذكر.

وتذكر أن حماية كلمة المرور للمواقع تتراوح من رهيب إلى ممتاز ، ولن تخبرك ما هو الوضع الحقيقي. إذا كان الحد الأقصى لطول كلمة المرور المسموح به صغيرًا ، فيبدو أن مثل هذا الموقع يقع في النهاية السيئة للمقياس.

خاتمة

يجب أن تكون كلمات المرور قوية ، حتى إذا كنت لا تستخدم نفس المجموعات في أماكن مختلفة. تُقاس قوة كلمة المرور بالانتروبيا ، وتحتاج إلى السعي للحصول على قيمة 128 بت. كلمات المرور التي يبلغ طولها 22 حرفًا ، والتي تتكون من أحرف كبيرة وصغيرة وأرقام ، كافية لذلك.

سيحميك هذا في حالة اختراق الخدمة واستخدام خوارزمية تجزئة ضعيفة ولكنها غير مخترقة.