نشرت شركة IBM الكود المصدري لمجموعة أدوات FHE لنظام Linux على GitHub . تعمل الأدوات المساعدة على الأنظمة الأساسية IBM Z و x86 وتدعمها Ubuntu و Fedora و CentOS.

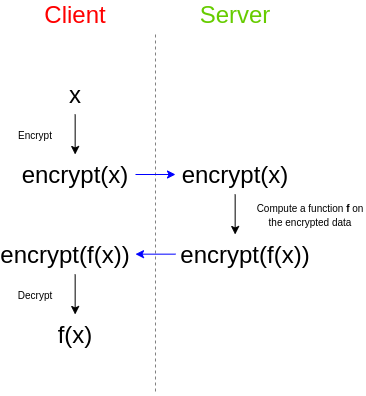

لطالما اعتبر التشفير المتماثل تمامًا (FHE) شيئًا من الكأس المقدسة في التشفير. بدت المهمة حقًا غير واقعية. يفترض نوع تشفير FHE التلاعب بالبيانات المشفرة من قبل طرف ثالث دون إمكانية فك تشفير البيانات نفسها أو نتيجة التلاعب.

كيف يكون هذا ممكنا؟

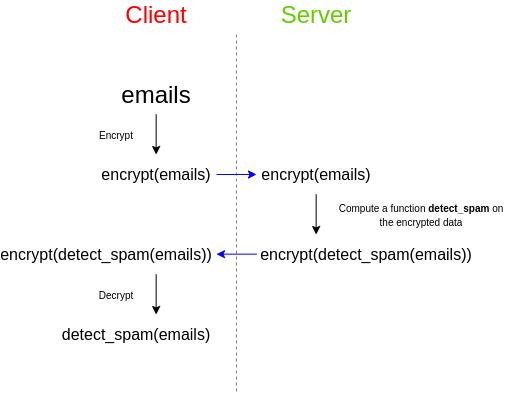

كمثال بسيط ، تخيل أن لديك مجموعة من رسائل البريد الإلكتروني وتريد استخدام عامل تصفية البريد العشوائي التابع لجهة خارجية للتحقق مما إذا كانت رسائل غير مرغوب فيها. يعمل عامل تصفية البريد العشوائي على الخادم لأن المطور يحاول الحفاظ على سرية الخوارزمية الخاصة به: إما أنه يخفي شفرة المصدر ، أو يعتمد عامل تصفية البريد العشوائي على قاعدة بيانات كبيرة جدًا لا يرغبون في الكشف عنها علنًا لأنها تسهل الهجوم ، أو كلاهما آخر. لا يهم ، الشيء الرئيسي هو أن عامل تصفية البريد العشوائي يعمل على الخادم على أي حال - ولا يمكنك تشغيله بنفسك. ماذا تفعل في مثل هذه الحالة؟ أنت تهتم أيضًا بسرية بياناتك ولا تريد نقل محتوى رسائل البريد الإلكتروني إلى أطراف ثالثة في نموذج مفتوح وغير مشفر. هذا هو المكان الذي يأتي فيه التشفير المتماثل تمامًا للإنقاذ:

وبالتالي ، تحافظ الخدمة على سرية الخوارزمية ، وتحافظ على سرية بياناتك. لكن FHE يسمح لك بتطبيق الخوارزمية بنجاح على هذه البيانات ، بحيث لا يعرف أي من الطرفين أسرار الآخر.

للتشفير المتجانس بالكامل العديد من الاستخدامات ، بما في ذلك في blockchain ، حيث يمكن للخادم معالجة بيانات العميل المشفرة دون الكشف عن محتوى المعلومات. أي ، يمكن للخادم تلبية طلبات العميل دون معرفة ما كان يطلبه .

استخدامات أخرى للتشفير المتماثل:

- بروتوكولات العناوين المخفية الأكثر كفاءة وحلول قابلية التوسع العامة لبروتوكولات الخصوصية ، والتي تتطلب اليوم من كل مستخدم أن يقوم شخصيًا بفحص blockchain بأكمله بحثًا عن المعاملات الواردة.

- , , .

- , ( , , , ).

بشكل عام ، هناك أنواع مختلفة من التشفير متماثل الشكل ، بعضها أقوى من البعض الآخر. وهي تختلف في العمليات التي يمكن إجراؤها باستخدام البيانات المشفرة. يسمح لك التشفير متماثل الشكل

جزئيًا بإجراء عملية واحدة فقط باستخدام بيانات مشفرة ، إما إضافة أو مضاعفة التشفير متماثل الشكل

جزئيًا (إلى حد ما) يعمل بشكل كامل فقط على مجموعة بيانات محدودة.

أخيرًا ، يسمح التشفير المتجانس تمامًا بعمليات الإضافة والضرب غير المحدودة على أي مجموعة بيانات.

يعد تنفيذ التشفير الجزئي المتماثل أمرًا سهلاً إلى حد ما: على سبيل المثال ، يتم تنفيذ الضرب في RSA:

، ، لهذا السبب

تقدم المنحنيات الإهليلجية خيار طي مشابه. ومع ذلك ، فإنه من الأصعب بكثير تنفيذ كل من الجمع والضرب في نفس الوقت . يستمر البحث عن مثل هذا المخطط منذ عام 1978 ، عندما صاغ ريفيست وأدلمان ودرتوزوس المشكلة وصاغوا مصطلح "تشفير متماثل الشكل ". لمدة 30 عامًا ، لم يتم إثبات وجود أنظمة متجانسة تمامًا ، وقرر ريفيست نفسه أن الفكرة لا تخضع للتنفيذ.

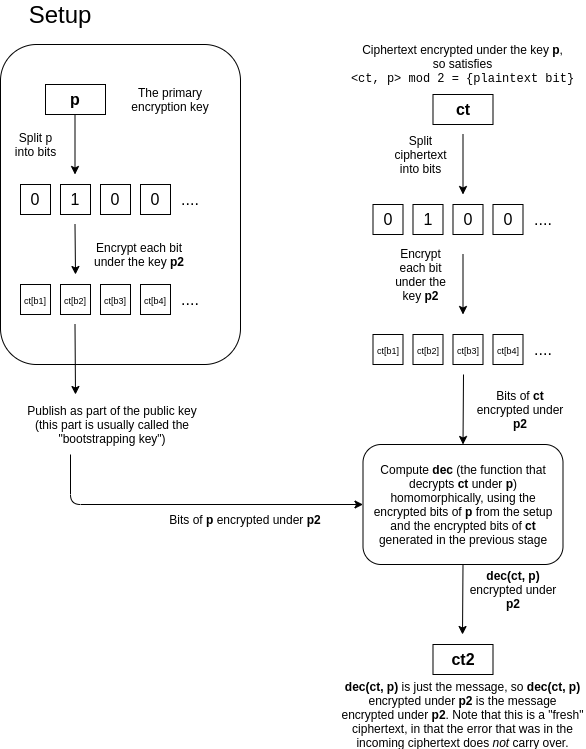

حدث اختراق كبير فقط في عام 2009 بعد نشر أطروحة الدكتوراه لطالب الدراسات العليا في جامعة ستانفورد كريج جينتري. ووصف إمكانية إنشاء نظام تشفير متماثل تمامًا على شبكات مثالية . في أطروحته ، اقترح أيضًا فكرة مبتكرة للتمهيد .... تعمل هذه الحيلة على تحويل مخطط FHE الجزئي إلى مخطط تشفير متماثل تمامًا. تظهر طريقة التمهيد في الرسم التخطيطي أدناه. باختصار ، يتم هنا تشفير بتات المفتاح الخاص بالمفتاح العام في مخطط متماثل الشكل ويتم نشرها على أنها "مفتاح معزز" ، مما يسمح بإجراء تشفير متماثل على النص المشفر المعاد تشفيره ، حيث يتم تقليل الضوضاء إلى الحجم الأصلي. وهذا يعني أننا نقوم "بتحديث" النص المشفر ، كما لو كنا نمحو خطأ المفتاح القديم.

ببساطة ، إجراء فك التشفير نفسه هو حساب ، لذلك ، يمكن تنفيذه كمخطط متماثل الشكل يقبل بتات النص المشفر وبتات المفتاح السري كمدخلات.

كان مخطط تشفير Gentry بمثابة اختراق كبير ، لكنه أدخل خطأ جديدًا مستقلًا عن مقدار الخطأ في التشفير الأصلي. وصف المؤلف نفسه حلاً معقدًا للمشكلة ، لكن المخطط المحسن لـ Brakerski و Vaikuntanatan ، الذي تم اقتراحه في عام 2011 (كان يسمى المخطط BGV (Brakerski-Gentry-Vaikuntanatan)) أصبح أكثر نجاحًا . في عام 2013 ، أصدرت شركة IBM مكتبة تشفير مجانية HELib مع دعم للتشفير متماثل الشكل ومخططات BGV في يناير 2020 ، تم إطلاق الإصدار 1.0.0 من HELib .

في عام 2013 ، أعلن النبلاء نفسه مرة أخرى. مع المؤلفين المشاركين Sahai و Waters وقدموا مخطط تشفير كامل من الجيل الثالث - مخطط GSW (Gentry ، Sahai ، Waters) ، والذي يستخدم مرة أخرى التشفير الشبكي والتعزيز.

على مدار سنوات التطوير ، تم إنشاء مجموعة كاملة من الأدوات مع عينات متكاملة لـ IDE على أساس HELib ، والتي تعمل خارج الصندوق.

أصدرت شركة IBM سابقًا أدوات تشفير متجانسة تمامًا لنظامي التشغيل macOS و iOS . في المستقبل ، يعد بنشر الكود المصدري لإصدار Android.

تم إصدار نسخة Linux لأغراض توضيحية وتعمل على قاعدة بيانات مع الدول الأوروبية وعواصمها ( المثال الثاني للصناعة المالية هو التعرف على الاحتيال من خلال شبكة عصبية تعتمد على قاعدة مشفرة من المعاملات المجهولة). حتى التطبيق العملي للتشفير متماثل الشكل لم يأت بعد. بحسب الGentry نفسه في عام 2009 ، على سبيل المثال ، تتطلب معالجة استعلام بحث في Google في حالة تشفير النص عمليات حسابية أكثر بحوالي تريليون مرة. ومع ذلك ، فقد أدت التحسينات التي أجرتها شركة IBM إلى تحسين أداء المكتبة بشكل كبير ، بحيث يمكن استخدامها على نطاق واسع في تطبيقات الويب في غضون بضع سنوات أو عقود. تقول شركة IBM أنه يمكن تشغيل المكتبة الآن على حواسيب IBM Z المركزية.