يدرك أي شخص حاول تشغيل جهاز افتراضي في السحابة جيدًا أن منفذ RDP القياسي ، في حالة تركه مفتوحًا ، سيتعرض للهجوم على الفور تقريبًا من خلال موجات من محاولات كلمات المرور ذات القوة الغاشمة من عناوين IP المختلفة حول العالم. سأوضح

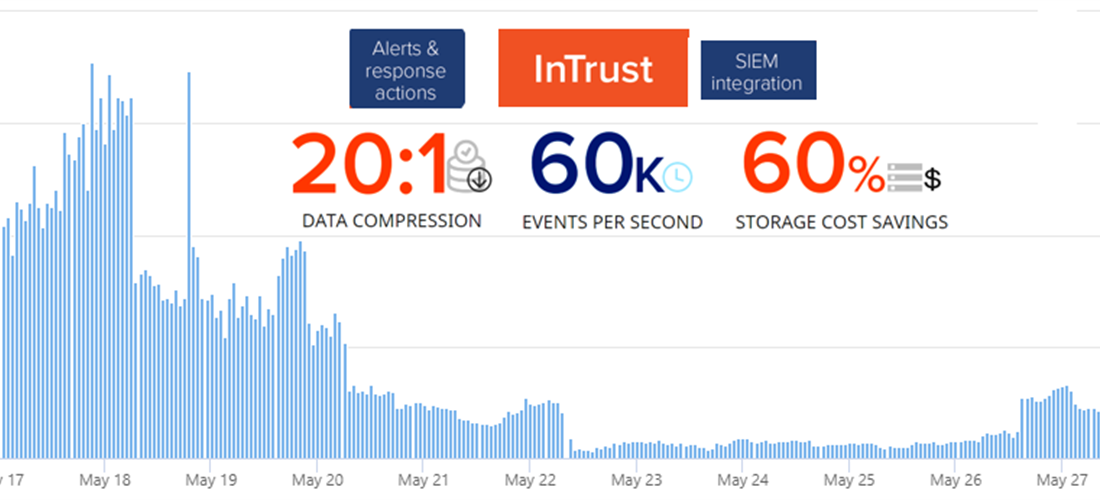

لك في هذه المقالة كيف يمكن لـ InTrust إعداد استجابة تلقائية لهجمات القوة الغاشمة عن طريق إضافة قاعدة جديدة إلى جدار الحماية. InTrust هي عبارة عن منصة CLM لجمع البيانات غير المهيكلة وتحليلها وتخزينها ، والتي لديها بالفعل مئات الاستجابات المحددة مسبقًا لأنواع مختلفة من الهجمات.

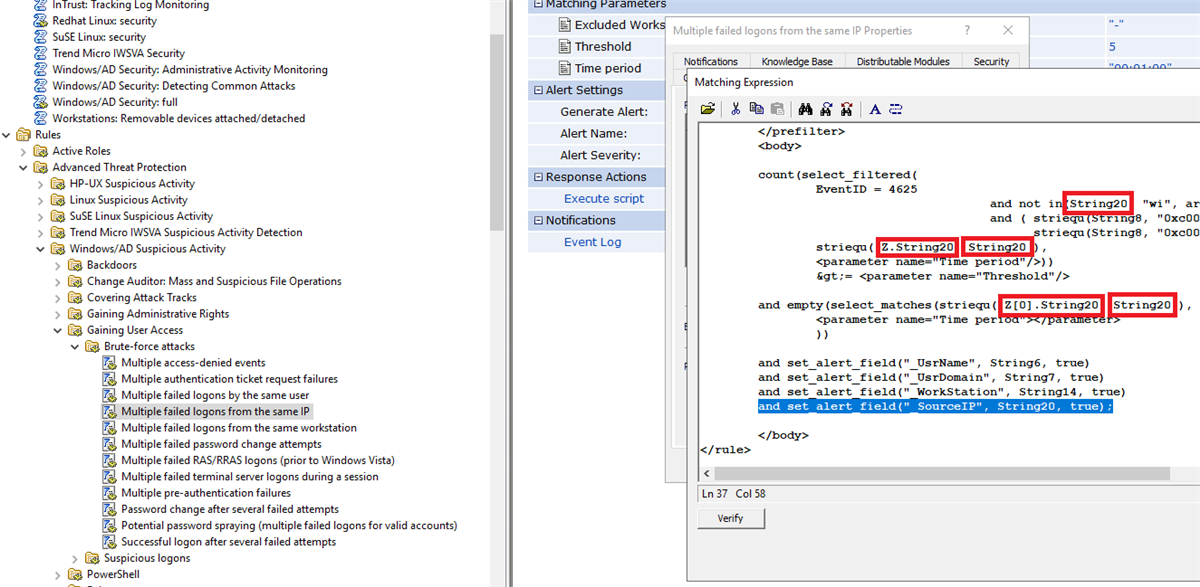

في Quest InTrust ، يمكنك تخصيص الاستجابة عند تشغيل قاعدة. يتلقى InTrust رسالة من أداة تجميع السجلات حول محاولة تفويض فاشلة على محطة عمل أو وحدة خدمة. لتكوين إضافة عناوين IP جديدة إلى جدار الحماية ، تحتاج إلى نسخ القاعدة المتخصصة الحالية للكشف عن العديد من التراخيص الفاشلة وفتح نسخة للتحرير: تستخدم

الأحداث في سجلات Windows ما يسمى InsertionString. انظر إلى التطابقات الخاصة بمعرف الحدث 4625 (هذا تسجيل دخول غير ناجح إلى النظام) وسترى أن الحقول التي تهمنا مخزنة في InsertionString14 (اسم محطة العمل) و InsertionString20 (عنوان شبكة المصدر) ، في هجوم من الإنترنت ، من المرجح أن يكون الحقل الذي يحتوي على اسم محطة العمل فارغًا ، لذلك من المهم لهذا المكان استبدل القيمة من Source Network Address.

يبدو نص الحدث 4625 هكذا

An account failed to log on.

Subject:

Security ID: S-1-5-21-1135140816-2109348461-2107143693-500

Account Name: ALebovsky

Account Domain: LOGISTICS

Logon ID: 0x2a88a

Logon Type: 2

Account For Which Logon Failed:

Security ID: S-1-0-0

Account Name: Paul

Account Domain: LOGISTICS

Failure Information:

Failure Reason: Account locked out.

Status: 0xc0000234

Sub Status: 0x0

Process Information:

Caller Process ID: 0x3f8

Caller Process Name: C:\Windows\System32\svchost.exe

Network Information:

Workstation Name: DCC1

Source Network Address: ::1

Source Port: 0

Detailed Authentication Information:

Logon Process: seclogo

Authentication Package: Negotiate

Transited Services: -

Package Name (NTLM only): -

Key Length: 0

This event is generated when a logon request fails. It is generated on the computer where access was attempted.

The Subject fields indicate the account on the local system which requested the logon. This is most commonly a service such as the Server service, or a local process such as Winlogon.exe or Services.exe.

The Logon Type field indicates the kind of logon that was requested. The most common types are 2 (interactive) and 3 (network).

The Process Information fields indicate which account and process on the system requested the logon.

The Network Information fields indicate where a remote logon request originated. Workstation name is not always available and may be left blank in some cases.

The authentication information fields provide detailed information about this specific logon request.

- Transited services indicate which intermediate services have participated in this logon request.

- Package name indicates which sub-protocol was used among the NTLM protocols.

- Key length indicates the length of the generated session key. This will be 0 if no session key was requested.

بالإضافة إلى ذلك ، قم بإضافة قيمة عنوان الشبكة المصدر إلى نص الحدث.

بعد ذلك ، تحتاج إلى إضافة برنامج نصي يحظر عنوان IP في جدار حماية Windows. يوجد أدناه مثال يمكنك استخدامه لهذا الغرض.

البرنامج النصي لتكوين جدار الحماية

param(

[Parameter(Mandatory = $true)]

[ValidateNotNullOrEmpty()]

[string]

$SourceAddress

)

$SourceAddress = $SourceAddress.Trim()

$ErrorActionPreference = 'Stop'

$ruleName = 'Quest-InTrust-Block-Failed-Logons'

$ruleDisplayName = 'Quest InTrust: Blocks IP addresses from failed logons'

function Get-BlockedIps {

(Get-NetFirewallRule -Name $ruleName -ErrorAction SilentlyContinue | get-netfirewalladdressfilter).RemoteAddress

}

$blockedIps = Get-BlockedIps

$allIps = [array]$SourceAddress + [array]$blockedIps | Select-Object -Unique | Sort-Object

if (Get-NetFirewallRule -Name $ruleName -ErrorAction SilentlyContinue) {

Set-NetFirewallRule -Name $ruleName -RemoteAddress $allIps

} else {

New-NetFirewallRule -Name $ruleName -DisplayName $ruleDisplayName -Direction Inbound -Action Block -RemoteAddress $allIps

}

يمكنك الآن تغيير اسم القاعدة ووصفها لتجنب الالتباس لاحقًا.

أنت الآن بحاجة إلى إضافة هذا البرنامج النصي كاستجابة للقاعدة ، وتمكين القاعدة ، والتأكد من تمكين القاعدة المقابلة في سياسة المراقبة في الوقت الفعلي. يجب أن يكون لدى العامل القدرة على تشغيل برنامج نصي للاستجابة ممكّن ويجب تحديد المعلمة الصحيحة.

بعد إجراء الإعدادات ، انخفض عدد التراخيص الفاشلة بنسبة 80٪. الربح؟ يا له من شيء آخر!

في بعض الأحيان تحدث زيادة طفيفة مرة أخرى ، ولكن هذا يرجع إلى ظهور مصادر جديدة للهجمات. ثم يبدأ كل شيء في الانخفاض مرة أخرى.

خلال أسبوع من العملية ، تم تضمين 66 عنوان IP في قاعدة جدار الحماية.

يوجد أدناه جدول يحتوي على 10 أسماء مستخدمين شائعة تم استخدامها لمحاولات تسجيل الدخول.

| اسم المستخدم

|

|

|

| administrator

|

1220235

|

40.78

|

| admin

|

672109

|

22.46

|

| user

|

219870

|

7.35

|

| contoso

|

126088

|

4.21

|

| contoso.com

|

73048

|

2.44

|

| administrador

|

55319

|

1.85

|

| server

|

39403

|

1.32

|

| sgazlabdc01.contoso.com

|

32177

|

1.08

|

| administrateur

|

32377

|

1.08

|

| sgazlabdc01

|

31259

|

1.04

|

أخبرنا في التعليقات كيف يتم تنظيم استجابتك لتهديدات أمن المعلومات. ما هو النظام الذي تستخدمه ، وما مدى ملاءمته.

إذا كنت مهتمًا برؤية InTrust في العمل ، فاترك طلبًا في نموذج الملاحظات على موقعنا على الويب أو أرسل لي بريدًا إلكترونيًا.

اقرأ مقالاتنا الأخرى حول موضوع أمن المعلومات:

تحديد هجوم برامج الفدية ، والحصول على حق الوصول إلى وحدة تحكم المجال ومحاولة مقاومة هذه الهجمات

ما يمكن أن يكون مفيدًا من سجلات محطة عمل Windows (مقالة شائعة)

تتبع دورة حياة المستخدم بدون كماشة وشريط

أ من فعلها؟ نقوم بأتمتة تدقيق أمن المعلومات

SIEM- Central Log Management (CLM)

, .