خلال الوباء ، اتصلت بي المفوضية الأوروبية بمقترح لتطوير رمز مميز لتتبع الاتصال الاجتماعي محمي بالخصوصية ، والذي يمكنك أن تقرأ عنه في صفحة مشروع Simmel . أعلنت سنغافورة قريبًا عن تطوير رمز TraceTogether. كجزء من هذا الحدث ، دعيت للمشاركة في مراجعة الحل الخاص بهم... أدت الضرورة الملحة لوضع COVID-19 والتعقيد الكبير في إنشاء سلاسل التوريد إلى حقيقة أننا وجدنا أنفسنا في موقف مع معدات هبوط طائرة لامست المدرج. نظرًا للعديد من مشكلات الخصوصية والتكنولوجيا ، كان الموقف صعبًا ولا يمكن التقاطه في سلسلة من التغريدات. لذلك ، سوف أصف انطباعاتي في شكل مقالات قصيرة. منذ أن تمكنت من العمل مع TraceTogether لمدة ساعة فقط ، سأتحدث في معظم الأحيان عن السياق الذي سأقيم فيه هذا الرمز المميز.

تتبع جهات الاتصال الاجتماعية

الفكرة بسيطة: إذا مرضت ، فأنت بحاجة إلى تحديد الأشخاص الذين كنت على اتصال وثيق بهم والتحقق مما إذا كانوا مرضى. إذا تم القيام بذلك بسرعة كافية ، يمكن احتواء انتشار COVID-19 وسيستمر معظم المجتمع في العمل بشكل طبيعي.

ولكن هناك بعض التفاصيل الدقيقة في التنفيذ حاولت استيعابها. د. فيفيان بالاكريشنان ، بالنيابة أبلغنا وزير مبادرة الأمة الذكية بإيجاز في الاجتماع أن نظام الإخطار بالتعرض الذي طورته Apple و Google لم يظهر "الرسم البياني". للتعرف على مدى أهمية قيام علماء الأوبئة ببناء رسم بياني للاتصال ، قمت برسم بعض الرسوم البيانية لتوضيح سيناريوهات تتبع جهات الاتصال.

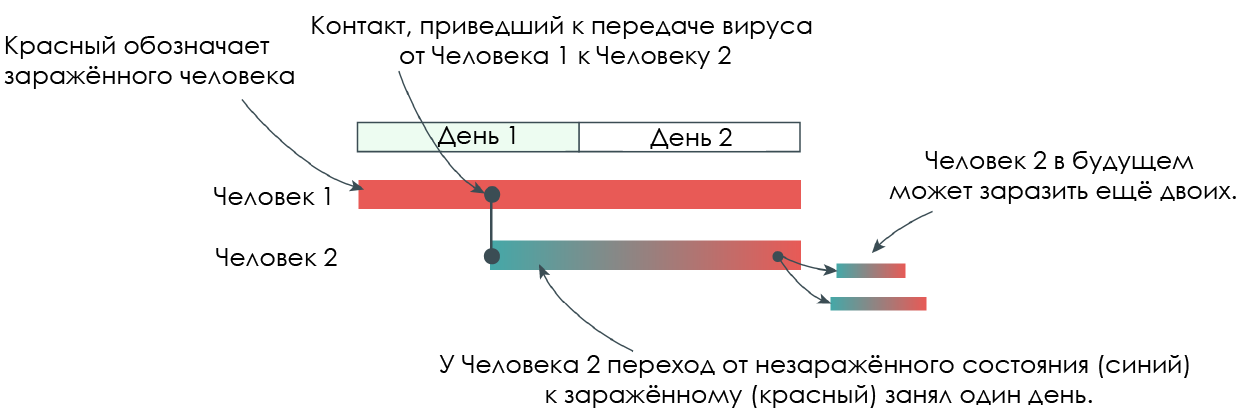

لنبدأ بأبسط سيناريو.

يظهر الرسم التخطيطي شخصين. في اليوم الأول أصيب الشخص 1 بالفعل ، لكن الأعراض خفيفة. في منتصف اليوم ، يتصل بالشخص 2. بعد فترة حضانة قصيرة ، يصبح الشخص 2 معديًا في نهاية اليوم الثاني. خلال هذا الوقت ، قد لا تظهر عليه أعراض. في المستقبل ، قد يصيب شخصين آخرين. يوضح المثال أنه إذا تم عزل الشخص 2 مبكرًا بدرجة كافية ، فيمكن منع حدوث عدوى جديدة.

الآن دعونا نلقي نظرة على سيناريو أكثر تعقيدًا بدون تتبع جهات الاتصال. سنستمر في اعتبار الإنسان 1 ناقلًا مصابًا بأعراض خفيفة أو بدون أعراض ، ولكنه معدي في نفس الوقت: وهذا ما يسمى بـ "الناقل الفائق ".

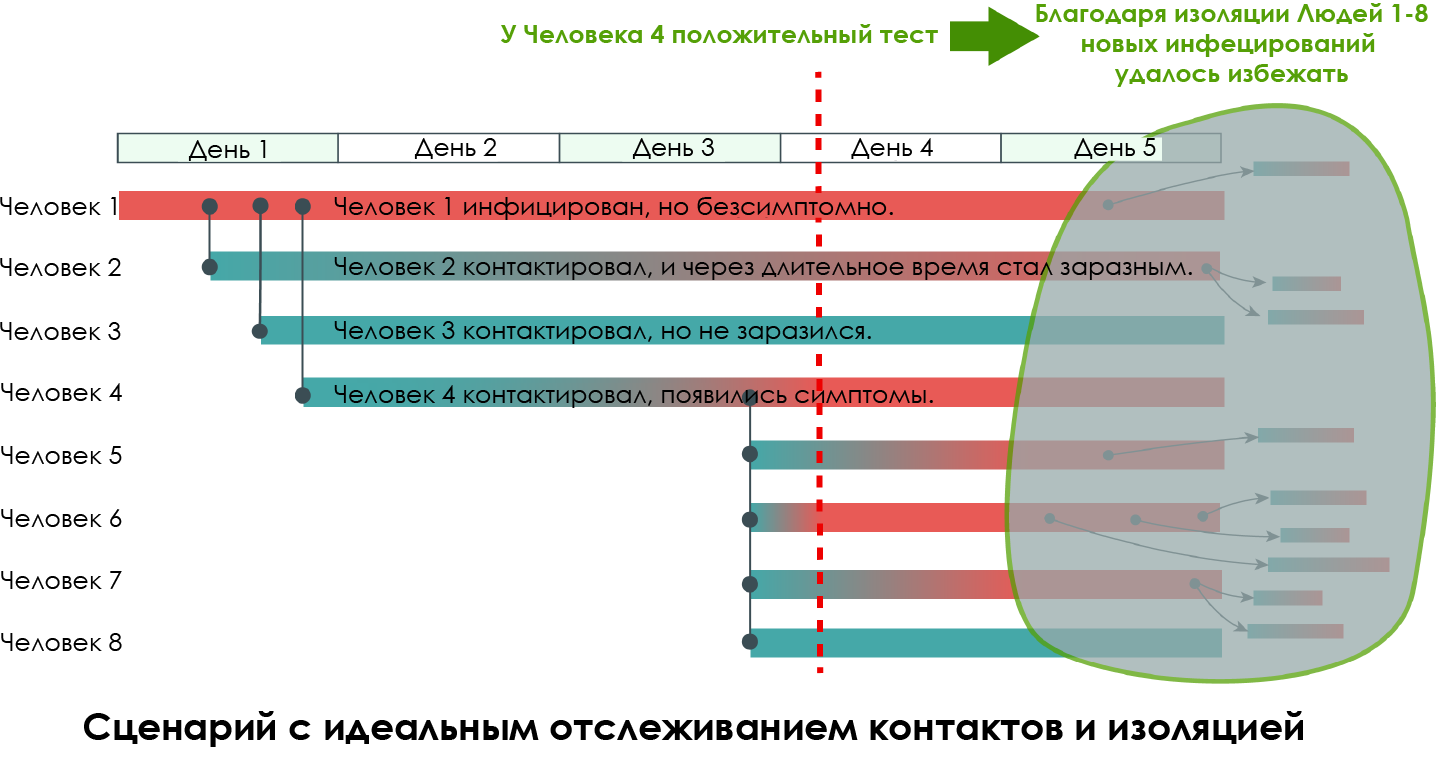

يوضح هذا الرسم البياني الجداول الزمنية لثمانية أشخاص. الشخص 1 مسؤول تمامًا عن إصابة عدة أشخاص على مدار عدة أيام. يرجى ملاحظة أن فترات الحضانة قبل أن يصبح الشخص معديًا تختلف من شخص لآخر. علاوة على ذلك ، قد لا تصاحب العدوى أعراض.

الآن دعنا نضيف تتبع جهات الاتصال.

السيناريو هو نفسه ، ولكن مع "النموذج الأفلاطوني" لتتبع الاتصال والعزل. ظهرت على الشخص 4 الأعراض والاختبارات والاختبارات إيجابية في اليوم الرابع. جميع الاتصالات معه معزولة ويتجنب العشرات من زملائه وأصدقائه الإصابة في المستقبل. الأهم من ذلك ، يكشف تحليل الرسم البياني للاتصال أيضًا عن جهات اتصال مشتركة بين الشخص 4 والشخص 2 ، وبالتالي تحديد الشخص 1 باعتباره الناقل الأصلي بدون أعراض.

هناك اختلاف طفيف بين "تتبع جهة الاتصال" و "إعلام جهة الاتصال". يقوم نظام إعلام التعرض من Apple و Google بإخطار جهات الاتصال المباشرة للشخص المصاب فقط. يتم التلميح إلى أهمية هذه الدقة من خلال حقيقة أنه كان يسمى في الأصل "بروتوكول تتبع جهات اتصال حماية الخصوصية" ، ولكنتمت إعادة تسميته في أبريل.

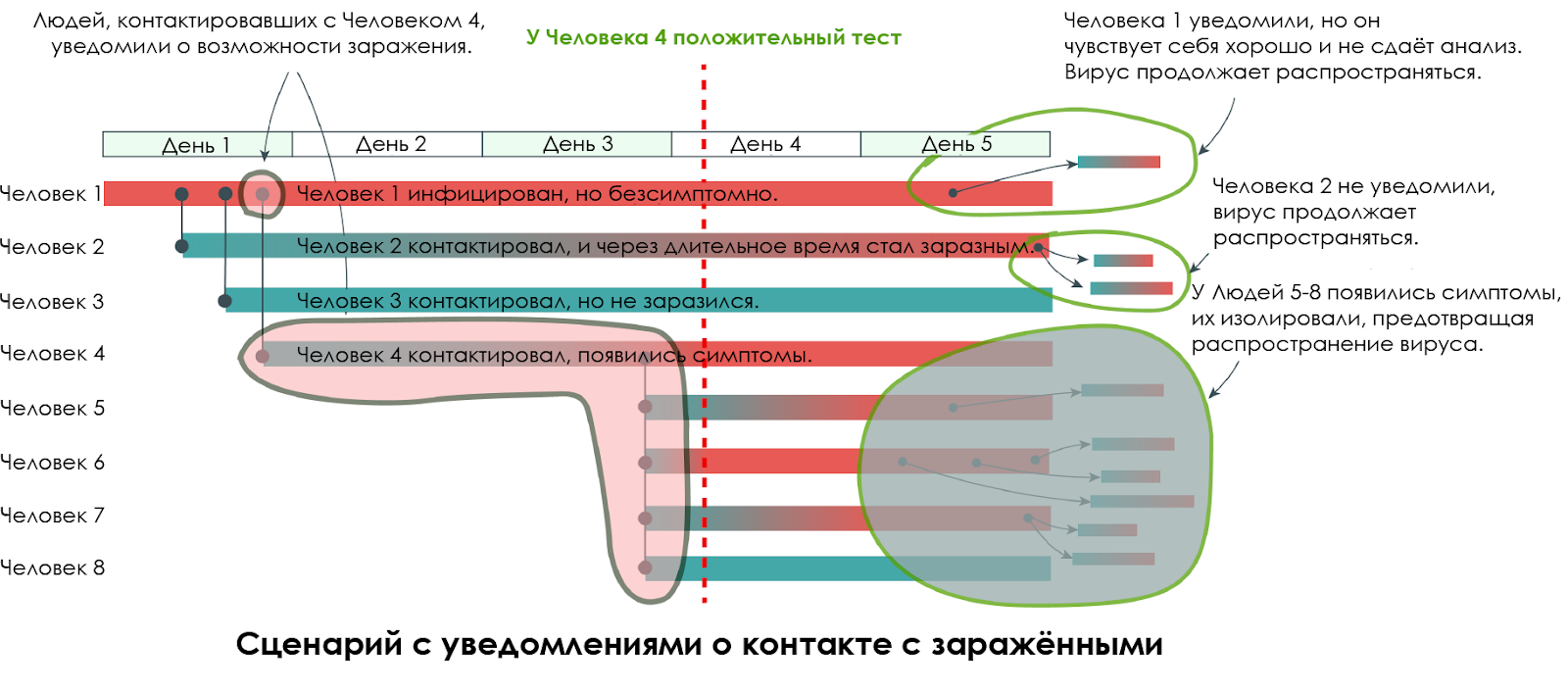

لفهم قيود إخطار جهات الاتصال المصابة بشكل أفضل ، دعنا نلقي نظرة على سيناريو آخر. إنه مشابه للرسم السابق ، فقط بدلاً من تتبع الرسم البياني بأكمله ، سنقوم فقط بإخطار جهات الاتصال المباشرة لأول شخص تظهر عليه الأعراض - أي الشخص 4.

في حالة الاقتصار على الإشعارات ، سيتلقى الناقلون الذين يعانون من أعراض خفيفة أو بدون أعراض ، مثل الشخص 1 ، إخطارات مضللة بأنهم كانوا على اتصال بشخص إيجابي ، في حين أن الشخص 1 هو الذي أصاب الشخص 4 بالفيروس. الشخص 1 - يشعر بالسعادة ولكنه معدي - سيستمر في العيش كالمعتاد ، بصرف النظر عن دهشته أن بيئته بأكملها مصابة بالفيروس. لذلك ، لا يمكن تجنب بعض أنواع العدوى. علاوة على ذلك ، يعتبر الشخص 2 عقدة مخفية فيما يتعلق بالشخص 4 ، لأن الشخص 2 غير مدرج في قائمة الإشعارات لجهات الاتصال المباشرة للشخص 4.

باختصار ، لا يسمح نظام الإخطار بالتعرض في حد ذاته بتحديد علاقات السبب والنتيجة للعدوى. يساعد الرسم البياني الكامل للاتصال في تحديد الناقل مع أعراض خفيفة أو بدون أعراض. علاوة على ذلك ، من المعروف بالفعل أن نسبة كبيرة من الناقلين بدون أعراض. هؤلاء الأشخاص معديون ، لكنهم يشعرون بالرضا ويزورون محطات المترو المزدحمة ويأكلون في الأماكن العامة. في ظروف سنغافورة ، يمكن للناقلات التي لا تظهر عليها أعراض أن تخلق عشرات المجموعات من المصابين الجدد على مدار أيام ، إن لم يكن ساعات ، على عكس البلدان الأقل كثافة سكانية مثل الولايات المتحدة ، حيث لا يمكن للمصابين الاتصال إلا بعدد قليل من الناس خلال النهار.

أدى عدم القدرة على تحديد وعزل الناقلات الفائقة ذات الأعراض الخفيفة بسرعة إلى تطوير جهاز TraceTogether ، والذي يسمح بتتبع جهات الاتصال الاجتماعية من خلال إنشاء رسم بياني كامل.

حول الخصوصية وتتبع جهات الاتصال

بالطبع ، تتبع جهات الاتصال الكامل له آثار خطيرة للغاية على الخصوصية. وغياب هذا التتبع له مخاطر كبيرة على الصحة والحياة. يوجد حل مثبت لا ينتهك الخصوصية: التشابك المتقدم ، مثل قاطع الدائرة الأوتوماتيكي. بالطبع ، هذا يتطلب تكاليف إضافية.

من بين العناصر الثلاثة - الخصوصية والصحة والاقتصاد - يمكننا اختيار عنصرين فقط. هناك مناقشات نشطة حول هذا الموضوع ، ولكن هذا خارج نطاق المقال. من وجهة نظر المناقشة ، دعنا نفترض أنه يتم تنفيذ تتبع جهات الاتصال. في هذه الحالة ، تقع على عاتق الفنيين مثلنا مسؤولية محاولة إيجاد حل وسط بين تقليل الخصوصية وتعزيز السياسة العامة.

في أوائل أبريل ، إلى شون كروس وأنا من خلالتم الاتصال بـ NLnet من قبل ممثلي برنامج NGI التابع للمفوضية الأوروبية واقترح تطوير رمز مميز للأجهزة لتتبع جهات الاتصال الاجتماعية مع الحفاظ على الخصوصية. هكذا ولدت " Simmel ". الحل ليس مثاليًا ، ولكن لا يزال لدى Simmel ميزات خصوصية مهمة:

- عزل قوي لبيانات المستخدم . من خلال تعطيل التجميع والتعميم من مستشعرات الهاتف الذكي ، نتخلص من مخاطر تسرب بيانات GPS أو معلومات تحديد الموقع الجغرافي الأخرى. كما أنه يجعل من الصعب جدًا الهجمات القائمة على البيانات الوصفية ضد الخصوصية.

- . . , , . , .

- . , . ( ).

- . , , (, ).

لماذا حل الأجهزة؟

ألا يمتلك الحل البرمجي مزايا عديدة؟

قال فريق TraceTogether إن سنغافورة بحاجة إلى رموز الأجهزة لتقديم خدمة أفضل للمواطنين ذوي الدخل المنخفض ومستخدمي iPhone. لا يستطيع الأول شراء هاتف ذكي ، في حين أن الأخير لا يمكنه سوى استخدام البروتوكولات المعتمدة من Apple مثل Exposure Notification (الذي لا يسمح بتتبع جهات الاتصال بالكامل).

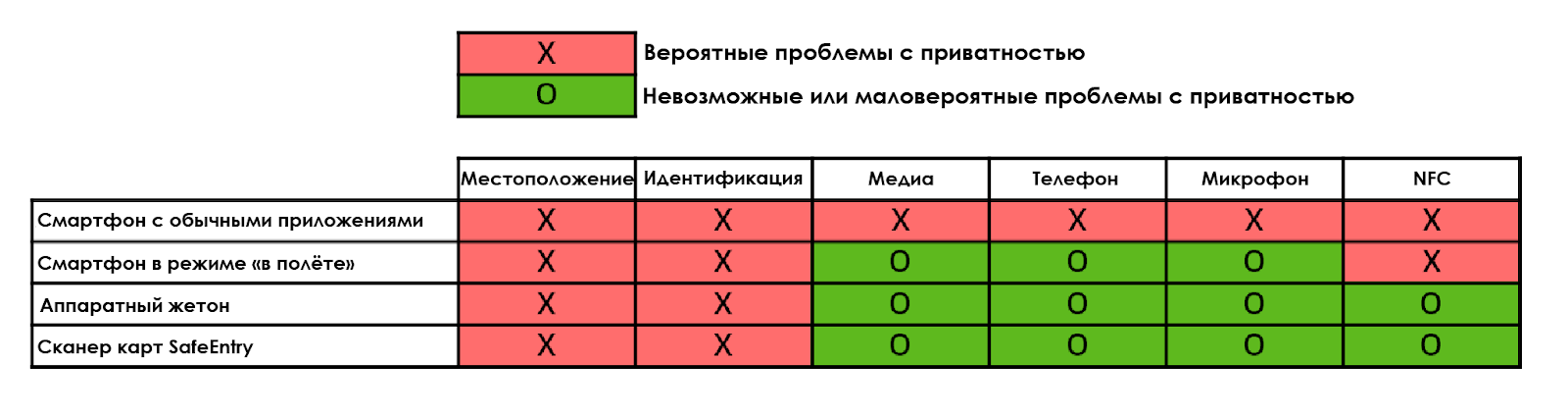

يوضح حل Simmel أنني معجب برمز الأجهزة ، ولكن فقط من منظور الخصوصية. التطبيقات والهواتف الذكية بشكل عام تضر بخصوصية الأشخاص. إذا كانت تزعجك حقًا ، فاترك هاتفك الذكي في المنزل. يوجد أدناه جدول توضيحي. تمثل العلامات الحمراء انتهاكات الخصوصية المحتملة المعروفة في سيناريوهات استخدام معينة.

سيساعد رمز التتبع (كما تقترح سنغافورة) السلطات في تحديد موقعك وهويتك. من الناحية الفنية ، يحدث هذا عندما تقوم بتسليم رمز إلى منشأة رعاية صحية. ومع ذلك ، فمن المحتمل أن تنشر السلطات عشرات الآلاف من أجهزة الاستقبال في الجزيرة لتسجيل حركة الرموز في الوقت الفعلي. هذه مشكلة ، لكن قارنها بهاتفك الذكي ، الذي ينقل عادةً مجموعة من المعرفات الفريدة وغير المشفرة ، من IMEI إلى عنوان MAC لشبكة Wi-Fi. نظرًا لأن كل هذه المعرفات ليست مجهولة المصدر افتراضيًا ، فيمكن استخدامها من قبل أي شخص ، وليس فقط السلطات ، لتحديد هويتك وتحديد موقعك. ومع ذلك ، فإن بناء TraceTogether لا يؤثر بشكل كبير على الوضع الراهن من حيث هجمات "البنية التحتية الكبيرة" على خصوصية الأفراد.

من المهم أن يستخدم الرمز المميز مخطط إخفاء الهوية لنقل المعرّف ، بحيث لا يمكنه الكشف عن هويتك أو بيانات موقعك لأطراف ثالثة ، فهذه المعلومات متاحة فقط للسلطات. قارن هذا بالماسح الضوئي لبطاقة الهوية SafeEntry عندما يتعين عليك تسليم هويتك للموظفين في أكشاك SafeEntry. يعد هذا حلاً أقل أمانًا لأن الموظفين يمكنهم قراءة بياناتك (بما في ذلك عنوان منزلك) عن طريق مسح البطاقة ضوئيًا ، لذلك توجد تقاطعات حمراء في أعمدة الموقع والتعريف.

بالعودة إلى الهاتف الذكي ، غالبًا ما يتم تثبيت "التطبيقات العادية" - مثل Facebook و Pokemon Go و Grab و TikTok و Maps - في معظم درجات الدقة. يكشف هذا الهاتف الذكي بشكل نشط ومستمر عن موقعك وصورك ومقاطع الفيديو والمكالمات الهاتفية والبيانات من الميكروفون ومن دفتر العناوين ، بالإضافة إلى بيانات NFC (المستخدمة للدفع بدون تلامس أو نقل المعلومات) لمجموعة واسعة من الشركات. على الرغم من أن كل شركة تقسم بأنها ستجعل بياناتك مجهولة ، إلا أن هناك الكثير من البيانات المنقولة بحيث يكفي الضغط على زر واحد تقريبًا لإخفاء الهوية... علاوة على ذلك ، يتم تتبع بياناتك من قبل وكالات الاستخبارات في جميع أنحاء العالم ، وذلك بفضل السلطات الواسعة للحكومات في جميع أنحاء العالم للحصول على البيانات بشكل قانوني من مزودي الخدمات المحليين. ناهيك عن الخطر المستمر المتمثل في مواجهة الدخلاء أو الاستغلال أو الواجهات الزائفة المصممة لإقناعك أو خداعك أو إجبارك على الكشف عن بياناتك.

لنفترض أنك مصاب بجنون العظمة تمامًا وتقوم بتشغيل وضع الطائرة بشكل معقول على جهاز iPhone الخاص بك في معظم الأوقات. هل تعتقد أنه لا يوجد ما يدعو للقلق؟ انت مخطئ. على سبيل المثال ، في هذا الوضع ، لا يزال iPhone يستخدم مستقبل GPS و NFC . اكتشفت أيضًا أن جهاز iPhone لديه ارتفاعات عشوائية وغير مبررة في نشاط Wi-Fi.

بشكل عام ، يمكنني تقديم الحجج الرئيسية التالية لصالح رمز الجهاز الذي يحمي الخصوصية بشكل أفضل من التطبيق:

لا يوجد جمع وتعميم للبيانات من أجهزة استشعار مختلفة

البيانات التي يتم جمعها بواسطة الرمز المميز محدودة للغاية بسبب عدم قدرتها على تعميم المعلومات من أجهزة استشعار مختلفة ، كما تفعل الهواتف الذكية. وعلى الرغم من أنني عملت مع الجهاز لمدة ساعة فقط ، إلا أنني أستطيع أن أقول بثقة عالية أن TraceTogether بالكاد لديها أي إمكانات أخرى بخلاف جهاز إرسال Bluetooth منخفض الطاقة (BLE) المطلوب. من أين حصلت عليه؟ كل شيء عن الفيزياء والاقتصاد:

- : , . , , ? , , BLE.

- : , . , , . .

TraceTogether بطارية 1000 مللي أمبير. تبلغ سعة بطارية هاتفك الذكي ثلاث مرات تقريبًا وتتطلب إعادة الشحن يوميًا.

الحجج المالية أضعف من الحجج المادية ، لأن السلطات يمكنها دائمًا إعداد عدد محدود من الرموز المميزة "الخاصة" بأي قيمة لتتبع الأشخاص المختارين بشكل فردي. ومع ذلك ، في هذه الحالة ، تلعب الفيزياء دورًا: لا يمكن لأي مبلغ من المال الذي تستثمره السلطات في التطوير أن يكسر قوانين الفيزياء. إذا تمكنت سنغافورة من تطوير بطارية ضخمة تعمل في هذا الشكل على تشغيل مستشعر الهاتف الذكي لأشهر - حسنًا ، لنفترض أن العالم سيكون مختلفًا تمامًا.

الهيمنة المدنية على إحصاءات الاتصال الاجتماعي

إذا افترضنا أن الإصدار الأخير من TraceTogether لا يسمح باستخدام BLE لقراءة البيانات (آمل أن نؤكد ذلك في هاكاثون مستقبلي) ، فإن المواطنين لديهم ملكية مطلقة لإحصاءات الاتصال الخاصة بهم ، على الأقل حتى نقلها إلى شخص ما.

وبالتالي ، فإن السلطات ، ربما عن غير قصد ، تدفع الناس إلى مقاومة نظام TraceTogether: يمكن لأي شخص كسر رمزه المميز و "تسجيل الخروج" في أي وقت (ولكن فقط اسحب البطارية أولاً ، وإلا يمكنك حرق الشقة). إما أن تتصرف بحذر أكبر وأن "تنسى الشارة في المنزل" ، أو ارتدها في مظروف معدني لحجب الإشارة. يعني التجسيد المادي للرمز أيضًا أنه بعد السيطرة على الوباء ، فإن تدمير الرموز يعني أيضًا تدمير البيانات الموجودة عليها ، على عكس التطبيق. في الواقع ، غالبًا عند إلغاء تثبيت البرنامج ، يختفي الرمز من الشاشة فقط ، وتبقى بعض ملفات البيانات في أحشاء الجهاز.

بعبارة أخرى ، يعني التنفيذ المادي للرمز المميز أنه يمكن إجراء مناقشة جادة للخصوصية بالتوازي مع جمع البيانات حول جهات الاتصال الاجتماعية. حتى لو لم تكن متأكدًا اليوم من مزايا TraceTogether ، فإن ارتداء رمز يسمح لك بتأجيل القرار النهائي بشأن ما إذا كنت تثق بالسلطات حتى يُطلب منك تسليم رمز لاسترداد البيانات.

إذا اتضح أن السلطات تستخدم أجهزة استقبال BLE في الجزيرة ، أو تم العثور على رمز غريب لجهاز مشبوه ، فإن الحكومة تخاطر ليس فقط بفقدان ثقة الناس ، ولكن أيضًا الوصول إلى الرسم البياني الكامل لتتبع جهات الاتصال ، لأن الناس يبدأون في التخلص من الرموز بشكل جماعي. إنه يعيد توازنًا معينًا للقوى حيث يمكن للحكومة وستكون مسؤولة عن عقدها الاجتماعي ، حتى لو قمنا جميعًا بجمع بيانات تتبع جهات الاتصال.

الخطوات التالية

عندما طُلب مني إجراء مراجعة مستقلة لرمز TraceTogether ، أجبت أنني لن أخفي أي شيء - ولدهشتي ، ما زالوا يدعونني لحضور اجتماع.

تصف هذه المقالة السياق الذي سأقوم من خلاله بتقييم الرمز المميز. إمكانيات الإخطار بالتعرض ليست كافية لعزل حاملي الفيروس بدون أعراض ، ويمكن أن يساعد الرسم البياني الكامل لتتبع جهات الاتصال في حل هذه المشكلة.

الخبر السار هو أن رمز الجهاز يمثل فرصة أكثر أمانًا لمواصلة مناقشة الخصوصية مع تحسين جمع البيانات. في النهاية ، يعتمد نشر نظام الرموز للأجهزة على المواطنين أنفسهم ، وبالتالي يجب على السلطات الحفاظ على ثقتنا أو كسبها من أجل حماية المصالح الوطنية أثناء الوباء.