قبل أيام قليلة فقط ، اكتشف خبراء Check Point ثغرة أمنية جديدة في خوادم DNS المستندة إلى Windows. أولئك. كل شبكة شركة تقريبًا في خطر. اسم هذه الثغرة الأمنية هو CVE-2020-1350 | ثغرة أمنية في تنفيذ التعليمات البرمجية عن بعد لـ Windows DNS Server . نتيجة CVSS - 10.0. وفقًا لمايكروسوفت ، تتأثر جميع إصدارات Windows Server.

تستهدف الثغرة الأمنية تجاوز سعة المخزن المؤقت وتتطلب القليل من تفاعل المستخدم أو لا تتطلب أي تفاعل. تحت الخفض ، ستجد مقطع فيديو مع تنفيذ هذا الهجوم ووصفه التفصيلي والأهم من ذلك ، كيف تحمي نفسك الآن.

فيديو هجوم

وصف قصير

كيف تحمي نفسك؟

الطريقة 1. التحديث

قم بتثبيت التحديث بشكل عاجل على Windows Server ، الذي يعمل كخادم DNS.

الطريقة الثانية. الحل

إذا لم يكن من الممكن حاليًا تثبيت تحديث ، فيمكنك تقليل الحد الأقصى لطول رسائل DNS لتجنب فائض المخزن المؤقت.

reg إضافة "HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ DNS \ Parameters" / v "TcpReceivePacketSize" / t REG_DWORD / d 0xFF00 / f && net stop DNS && net start DNS

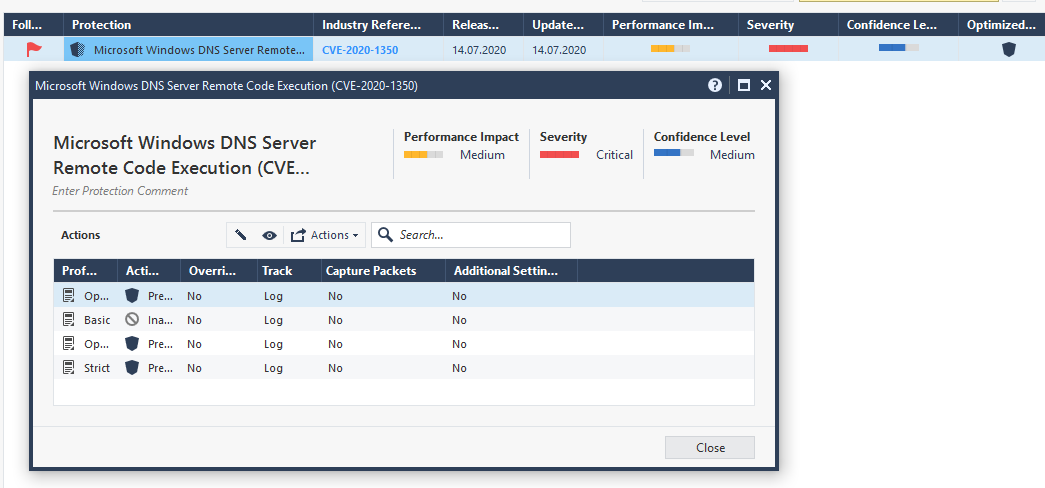

الطريقة 3. IPS

إذا كنت تستخدم IPS في محيط الشبكة (على سبيل المثال ، كجزء من حل UTM أو NGFW) ، فتأكد من أن لديك توقيعًا (يمكن أن يأتي بعد التحديث). هكذا تبدو في Check Point:

يجب أن يكون هناك Prevent. إذا كنت بحاجة إلى مساعدة في الإعداد - اكتب .

سنحاول تحديث المعلومات حال توفرها. ترقبوا التحديثات في قنواتنا ( Telegram و Facebook و VK و TS Solution Blog )!