سنخبرك بكيفية تنفيذنا لنظام التسجيل الإلكتروني للزيارات باستخدام التقنيات البيومترية في مركز البيانات: لماذا كانت هناك حاجة إليها ، ولماذا طورنا حلنا الخاص مرة أخرى وما المزايا التي تلقيناها.

الدخول والخروج

يعد وصول الزائر إلى مركز بيانات تجاري نقطة مهمة في تنظيم عمل الكائن. تتطلب سياسة أمان مركز البيانات تتبعًا دقيقًا للزيارات وديناميكيات التتبع.

قبل بضع سنوات ، قررنا في Linxdatacenter رقمنة جميع إحصائيات الزيارات إلى مركز البيانات لدينا في سانت بطرسبرغ. لقد تخلينا عن التسجيل التقليدي للوصول - أي ملء سجل الزيارة ، والحفاظ على أرشيف ورقي وتقديم الوثائق في كل زيارة.

في 4 أشهر ، طور المتخصصون الفنيون لدينا نظامًا للتسجيل الإلكتروني للزيارات بالاشتراك مع تقنيات التحكم في الوصول البيومترية. كانت المهمة الرئيسية هي إنشاء أداة حديثة تلبي متطلباتنا الأمنية وفي نفس الوقت ملائمة للزوار.

قدم النظام شفافية كاملة لصورة الزيارات إلى مركز البيانات. من ومتى وأين حصل على الوصول إلى مركز البيانات ، بما في ذلك رفوف الخادم - أصبحت كل هذه المعلومات متاحة على الفور عند الطلب. يتم تنزيل إحصائيات الحضور من النظام ببضع نقرات - أصبح من الأسهل بكثير إعداد تقارير للعملاء ومراجعي المنظمات المعتمدة.

نقطة البداية

في المرحلة الأولى ، تم تطوير حل جعل من الممكن إدخال جميع البيانات اللازمة على الجهاز اللوحي عند دخول مركز البيانات.

تم التفويض بإدخال البيانات الشخصية للزائر. علاوة على ذلك ، تبادل الجهاز اللوحي البيانات مع الكمبيوتر في مركز الحراسة من خلال قناة اتصال آمنة مخصصة. ثم تم إصدار تصريح.

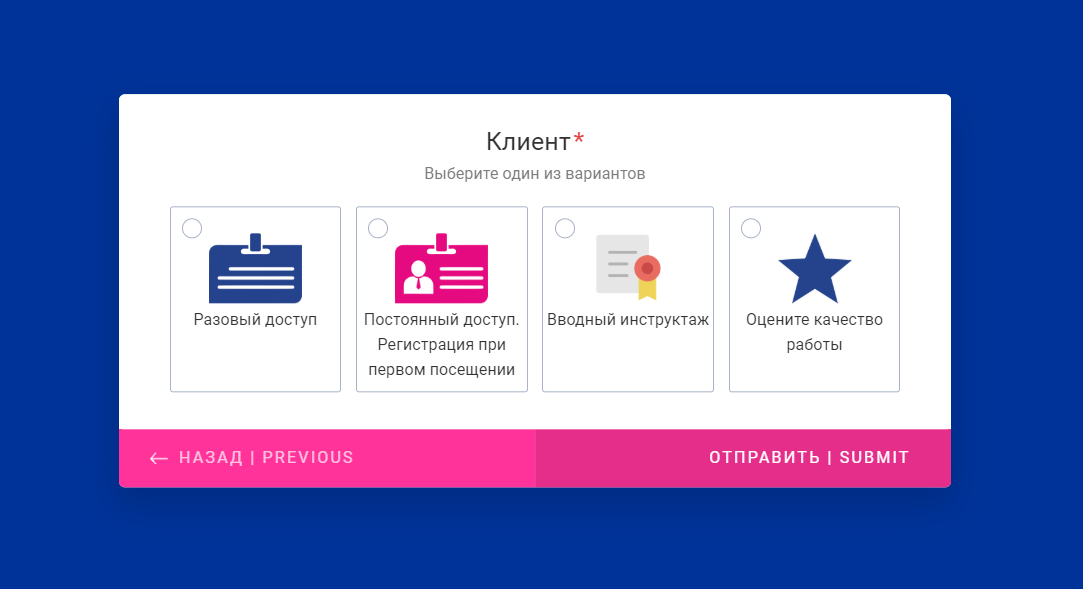

أخذ النظام في الاعتبار نوعين رئيسيين من الطلبات: تطبيق للوصول المؤقت (زيارة واحدة) وتطبيق للوصول الدائم. تختلف الإجراءات التنظيمية لهذه الأنواع من الطلبات في مركز البيانات اختلافًا كبيرًا:

- يشير طلب الوصول المؤقت إلى اسم وشركة الزائر ، وكذلك الشخص الذي يجب أن يرافقه طوال الزيارة إلى مركز البيانات.

- يسمح الوصول الدائم للزائر بالتحرك بشكل مستقل داخل مركز البيانات (على سبيل المثال ، هذا أمر مهم للمتخصصين من العملاء الذين يأتون بانتظام للعمل مع المعدات في مركز البيانات). يتطلب هذا المستوى من الوصول من الشخص الخضوع لجلسة إعلامية تمهيدية حول حماية العمال والتوقيع على اتفاقية مع Linxdatacenter حول نقل البيانات الشخصية والبيانات الحيوية (مسح بصمات الأصابع ، الصورة) ، كما يعني تلقي جميع الحزمة اللازمة من المستندات حول قواعد العمل في مركز البيانات عن طريق البريد الإلكتروني.

عند تسجيل الوصول الدائم ، تختفي تمامًا الحاجة إلى ملء طلب في كل مرة وتأكيد الهوية بالمستندات ، فقط ضع إصبعك على التفويض عند المدخل.

يتغيرون!

النظام الأساسي الذي نشرنا عليه الإصدار الأول من النظام هو مُنشئ Jotform. يتم استخدام الحل لإنشاء استطلاعات ، قمنا بتعديله بشكل مستقل لنظام التسجيل.

ومع ذلك ، مع مرور الوقت ، كشفت بعض الاختناقات والنقاط لمزيد من التطوير للحل أثناء العملية.

تتمثل الصعوبة الأولى في أن Jotform لم "يتم الانتهاء منه" لتنسيق الجهاز اللوحي ، وكثيرًا ما يتم تصغير نماذج التعبئة بعد إعادة تحميل الصفحة ، أو تجاوز الشاشة ، أو العكس بالعكس. هذا خلق الكثير من الإزعاج أثناء التسجيل.

لم يكن هناك تطبيق محمول أيضًا ؛ كان لا بد من نشر واجهة النظام على جهاز لوحي بتنسيق "kiosk". ومع ذلك ، يتم تشغيل هذا القيد في اليدين - في وضع "الكشك" ، لا يمكن تصغير التطبيق أو إغلاقه على الجهاز اللوحي بدون إذن على مستوى المسؤول ، مما سمح لنا باستخدام جهاز لوحي مستخدم عادي كمحطة تسجيل للوصول إلى مركز البيانات.

أثناء عملية الاختبار ، بدأت أخطاء متعددة في الظهور. تسببت العديد من تحديثات النظام الأساسي في تجميد الحل وتعطله. حدث هذا غالبًا بشكل خاص في اللحظات التي غطت فيها التحديثات الوحدات التي تم فيها نشر وظيفة آلية التسجيل الخاصة بنا. على سبيل المثال ، لم يتم إرسال الاستبيانات التي قام الزائرون بملئها إلى نقطة الأمان ، فقدوها ، إلخ.

إن التشغيل السلس لنظام التسجيل مهم للغاية لأن الموظفين والعملاء يستخدمون الخدمة كل يوم. وخلال فترات "التجميد" ، كان يجب إعادة العملية برمتها إلى تنسيق ورقي بنسبة 100٪ ، وهو أمر غير مقبول ، أدى إلى أخطاء ، وبوجه عام ، بدا وكأنه خطوة كبيرة إلى الوراء.

في مرحلة ما ، أصدرت Jotform إصدارًا للجوال ، لكن هذه الترقية لم تحل جميع مشاكلنا. لذا ، كان علينا "تقاطع" بعض الأشكال مع بعضها البعض ، على سبيل المثال ، لمهام التدريس والتعليم التمهيدي وفقًا لمبدأ الاختبار.

حتى مع الإصدار المدفوع ، كان مطلوبًا الحصول على ترخيص Pro متقدم إضافي لجميع مهام القبول لدينا. تبين أن النسبة النهائية للسعر / الجودة بعيدة عن المثالية - لقد تلقينا وظائف زائدة باهظة الثمن ، والتي لا تزال تتطلب تحسينات كبيرة من جانبنا.

الإصدار 2.0 ، أو "افعلها بنفسك"

بعد تحليل الموقف ، توصلنا إلى استنتاج مفاده أن أسهل طريقة وأكثرها موثوقية هي إنشاء حل خاص بنا ونقل الجزء الوظيفي من النظام إلى جهاز افتراضي في سحابة خاصة به.

نحن أنفسنا كتبنا برنامج النماذج على React ، ونشرنا كل هذا باستخدام Kubernetes بقدرة إنتاجية ونتيجة لذلك حصلنا على نظام تسجيل الدخول الخاص بنا ، المستقل عن المطورين الخارجيين ، في مركز البيانات.

في الإصدار الجديد ، قمنا بتحسين نموذج التسجيل المريح للتذاكر الدائمة. عند ملء النموذج للوصول إلى مركز البيانات ، يمكن للعميل التبديل إلى تطبيق آخر ، وتلقي تدريب صريح على قواعد التواجد في مركز البيانات والاختبار ، ثم العودة إلى "محيط" النموذج على الجهاز اللوحي وإكمال التسجيل. علاوة على ذلك ، لا يلاحظ الزائر نفسه هذه الحركة بين التطبيقات!

تم تنفيذ المشروع بسرعة كبيرة: استغرق إنشاء نموذج أساسي للقبول في مركز البيانات ونشره في بيئة إنتاجية شهرًا فقط. من لحظة إطلاقه حتى اليوم ، لم نسجل عطلًا واحدًا ، ناهيك عن تعطل النظام ، وأنقذنا أنفسنا من مشاكل بسيطة ، مثل عدم تطابق الواجهة مع حجم الشاشة.

حسنًا - لقد انتهيت

في غضون شهر بعد النشر ، نقلنا إلى النظام الأساسي الخاص بنا جميع النماذج التي نحتاجها في العمل:

- الوصول إلى مركز البيانات ،

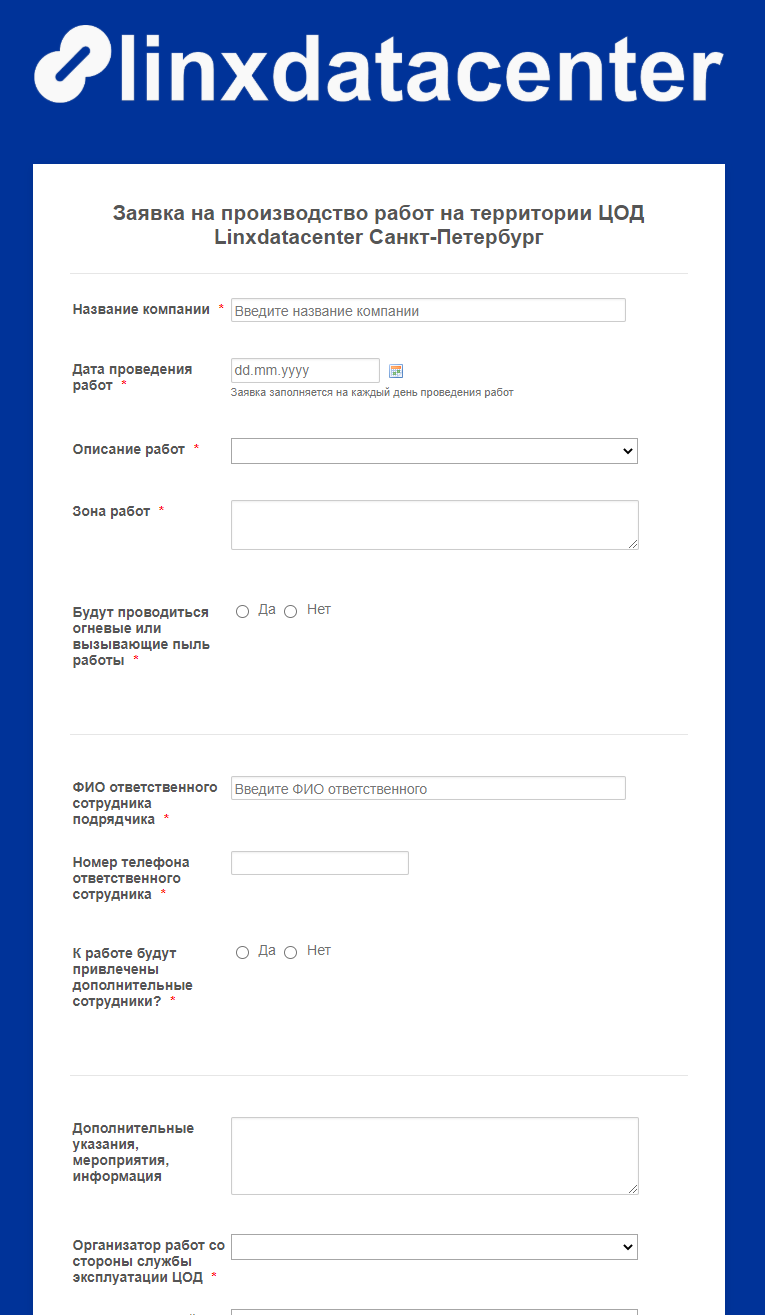

- طلب عمل

- التدريب التعريفي.

هذا هو نموذج طلب للعمل في مركز البيانات.

يتم نشر النظام في سحابة لدينا في سان بطرسبرج. نحن نتحكم بشكل كامل في تشغيل VM ، وجميع موارد تكنولوجيا المعلومات محفوظة ، وهذا يعطينا الثقة في أن النظام لن ينهار ولن يفقد البيانات في أي سيناريو.

يتم نشر برنامج النظام في حاوية Docker في مستودع مركز البيانات الخاص به - وهذا يبسط إلى حد كبير إعداد النظام عند إضافة وظائف جديدة ، وتحرير القدرات الموجودة ، ويجعل التحديث والتحجيم ، وما إلى ذلك أسهل في المستقبل.

يتطلب النظام حدًا أدنى من موارد تكنولوجيا المعلومات لمركز البيانات ، مع تلبية متطلباتنا بشكل كامل من حيث الوظائف والموثوقية.

ما هو الآن وما هو التالي؟

بشكل عام ، ظلت إجراءات القبول كما هي: يتم ملء استمارة الطلب الإلكتروني ، ثم يتم نقل بيانات الزوار إلى مركز الأمن (الاسم ، الشركة ، المنصب ، الغرض من الزيارة ، الشخص المرافق في مركز البيانات ، إلخ) ، ويتم التوفيق بين القوائم ويتم اتخاذ قرار بشأن قبول.

ماذا يمكن للنظام أن يفعل؟ أي مهام تحليلية من منظور تاريخي ، وكذلك مراقبة. يطلب بعض العملاء تقارير لأغراض مراقبة الموظفين الداخلية. نستخدم هذا النظام لتتبع فترات الحضور القصوى ، مما يسمح لنا بتخطيط العمل في مركز البيانات بشكل أكثر كفاءة.

تتضمن الخطط المستقبلية نقل جميع قوائم المراجعة الحالية إلى النظام - على سبيل المثال ، عملية إعداد رف جديد. يحتوي مركز البيانات على تسلسل منظم من الخطوات لإعداد الرف للعميل. ويفصل بالضبط ما يجب القيام به وقبل أي ترتيب قبل البدء - متطلبات الطاقة ، وعدد وحدات التحكم عن بعد وألواح التصحيح التي يجب توصيلها ، والمكونات التي يجب إزالتها ، وما إذا كان سيتم تثبيت أنظمة التحكم في الوصول ، والمراقبة بالفيديو ، وما إلى ذلك. الآن يتم تنفيذ كل هذا كجزء من سير عمل الورق وجزئيًا على منصة إلكترونية ، ولكن عمليات الشركة جاهزة بالفعل لترحيل كامل للصيانة والتحكم في هذه المهام إلى تنسيق رقمي وواجهة ويب.

وسيتطور حلنا بشكل أكبر في هذا الاتجاه ، بحيث يغطي عمليات ومهام المكتب الخلفي الجديدة.